Gli specialisti di Group-IB hanno registrato nuovi attacchi da parte del gruppo hacker Bloody Wolf, che ha preso di mira il Kirghizistan da giugno 2025 e ha esteso le sue attività all’Uzbekistan da ottobre. Il settore finanziario, le agenzie governative e le aziende IT sono a rischio.

Secondo i ricercatori, gli aggressori si spacciano per il Ministero della Giustizia del Kirghizistan, utilizzando documenti PDF falsi e domini che sembrano legittimi, ma che in realtà distribuiscono archivi Java (JAR) contenenti il malware NetSupport RAT.

Bloody Wolf è attivo almeno dalla fine del 2023. In precedenza, il gruppo aveva attaccato il Kazakistan e la Russia, distribuendo STRRAT e NetSupport tramite phishing. Ora, la portata geografica del gruppo si è estesa all’Asia centrale, ma le tattiche rimangono le stesse: nelle e-mail, il gruppo si spaccia per funzionari governativi, cercando di indurre le vittime ad aprire allegati dannosi.

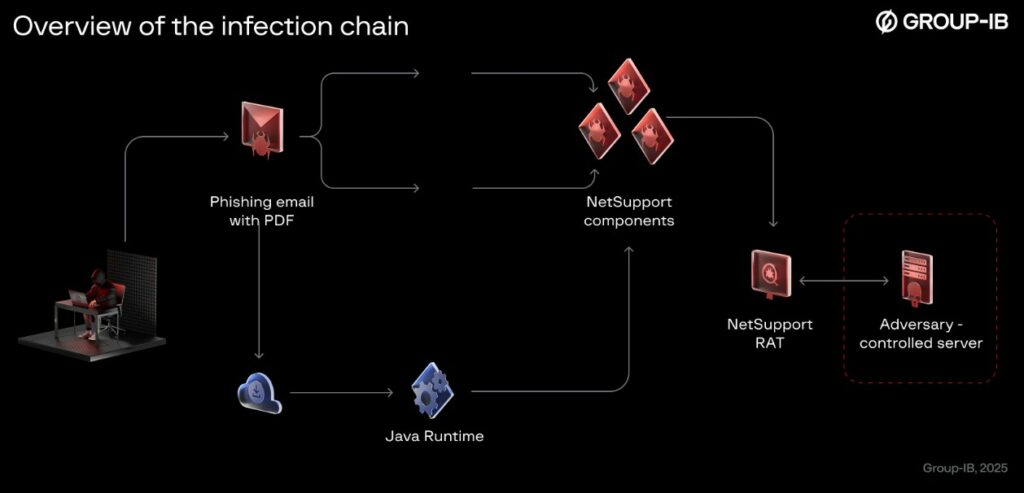

Lo schema di attacco è semplice. La vittima riceve un’e-mail contenente un collegamento a un documento apparentemente importante. Cliccando sul collegamento, viene scaricato un file JAR insieme alle istruzioni per l’installazione di Java Runtime. L’e-mail afferma che Java è necessario per visualizzare i file, ma in realtà il downloader scarica NetSupport RAT dal server degli hacker e si installa sul sistema in tre modi: tramite un’attività pianificata, una voce di registro nel registro di Windows e un file BAT nella cartella di avvio.

Gli esperti scrivono che durante gli attacchi alle organizzazioni uzbeke, gli hacker hanno utilizzato il geofencing: se una richiesta proveniva dall’esterno dell’Uzbekistan, la vittima veniva reindirizzata al sito web legittimo data.egov.uz. Tuttavia, le richieste provenienti dall’interno del Paese attivavano il download di un file JAR da un link incorporato in un PDF.

Si noti che tutti i downloader JAR del gruppo sono compilati utilizzando una versione precedente di Java 8 (rilasciata a marzo 2014). Gli esperti ritengono che il gruppo disponga di un proprio generatore o modello per la creazione di tali file. Inoltre, anche la versione del malware NetSupport è tutt’altro che recente, risalendo a ottobre 2013.

I ricercatori concludono che Bloody Wolf dimostra che anche strumenti commerciali economici possono trasformarsi in armi efficaci per attacchi mirati e sofisticati.