Qualcosa si muoveva già da fine gennaio. Non era un semplice rumore di fondo nel traffico di rete. Gli analisti hanno iniziato a notare attività legate a una nuova offensiva attribuita con alta probabilità al gruppo iraniano MuddyWater, una realtà che chi segue la sicurezza informatica conosce bene.

L’operazione è stata chiamata Olalampo e ha preso di mira organizzazioni e persone soprattutto nell’area MENA. Il contesto geopolitico, sembra fare da sfondo a tutto questo.

Il primo avvistamento risale al 26 gennaio 2026 e da lì la storia si è allargata.

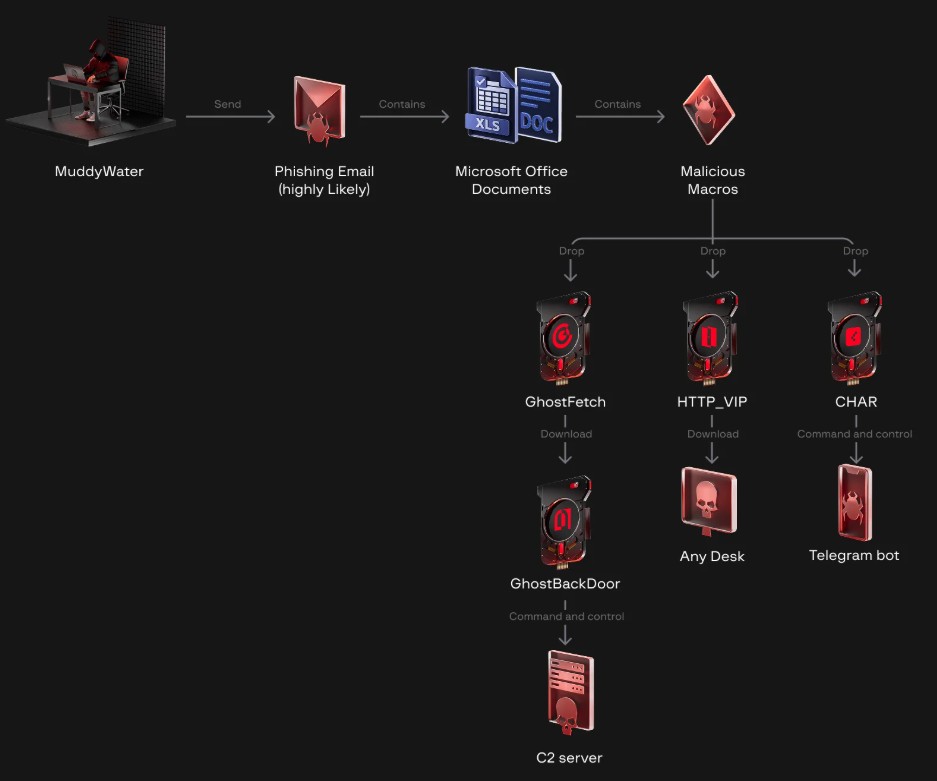

Gli strumenti osservati mostrano sovrapposizioni tecniche con campioni già collegati allo stesso gruppo. Non è una sorpresa totale, ma alcuni dettagli hanno attirato attenzione, soprattutto quando si è visto comparire un canale di controllo basato su un bot di Telegram.

Monitorare quel bot ha aperto una finestra piuttosto rara sulle attività successive all’accesso iniziale.

Comandi eseguiti, strumenti usati, raccolta di dati… tutto è emerso piano piano. E sì, pare che l’infrastruttura non sia completamente nuova.

Sono emerse quattro varianti di malware mai viste prima in questo contesto. Una backdoor scritta in Rust chiamata CHAR, due downloader noti come GhostFetch e HTTP_VIP, e una backdoor più avanzata denominata GhostBackDoor.

C’è poi un elemento che fa discutere: alcuni indizi suggeriscono che nello sviluppo di questi strumenti possa essere stata coinvolta anche l’intelligenza artificiale. Non è una prova definitiva, ma è un segnale che diversi analisti stanno osservando con attenzione… e qualche dubbio resta.

L’attività del bot ha rivelato anche tracce risalenti alla fine del 2025. Questo indica che parti dell’infrastruttura erano già in uso e sono state riadattate, piuttosto che create da zero per questa campagna.

Lo studio che descrive l’operazione è stato realizzato dal team di intelligence di Group-IB, che ha pubblicato i dettagli completi nell’analisi originale disponibile qui: Group-IB. Nel rapporto si parla anche del server C2 personalizzato HTTP_VIP basato su Python e delle installazioni individuate tra i sistemi compromessi.

Per la community di Red Hot Cyber Quando un gruppo mantiene tecniche simili nel tempo ma aggiorna strumenti e infrastruttura, il messaggio è chiaro: la continuità operativa è parte della strategia.

Capirla davvero, eseguire attività di Cyber threat Intelligence senza limitarsi agli indicatori superficiali, è ciò che spesso fa la differenza nella difesa delle organizzazioni.