Un’analisi approfondita sulle connessioni infrastrutturali del gruppo emergente Orion Leaks e il suo possibile legame con l’ex gigante LockBit RaaS.

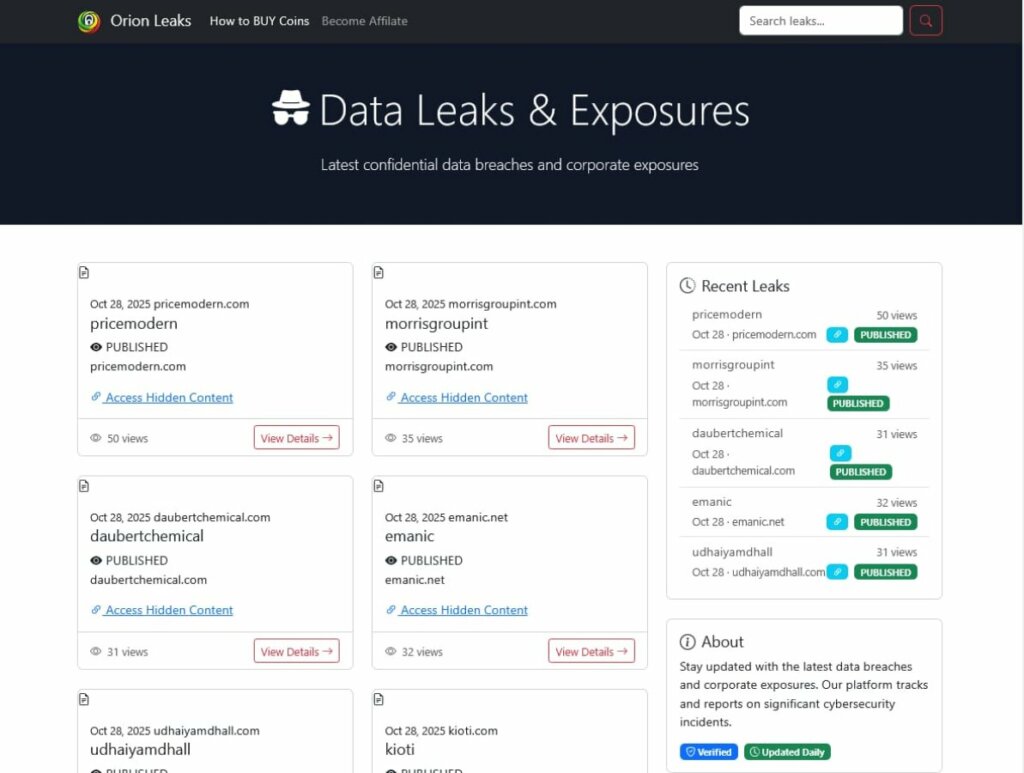

Negli ultimi mesi, a seguito dell’Operazione Cronos, condotta da agenzie internazionali per smantellare l’infrastruttura e la leadership di LockBit, l’ecosistema ransomware ha subito una forte frammentazione. Questa operazione ha compromesso server centrali, leak site e strumenti di distribuzione automatizzati, lasciando un vuoto operativo che ha favorito la comparsa di nuovi nomi nel panorama dei data leak. In questo contesto emerge Orion Leaks, che secondo le prime analisi potrebbe avere un collegamento con un gruppo che attira l’attenzione per il modo in cui gestisce i dati rubati: stiamo osservando un gruppo indipendente o un fenomeno che opera nell’ombra, sfruttando infrastrutture e dataset storici di LockBit?

A prima vista, Orion si comporta come un tipico gruppo di doppia estorsione, pubblicando leak e facendo pressione sulle vittime. Tuttavia, un’analisi più attenta mostra un pattern interessante:

Questo comportamento rientra nella categoria dei cosiddetti “Scavenger Groups”, attori che cercano di monetizzare dati già esfiltrati, sfruttando la paura residua delle vittime e la confusione mediatica.

Orion ad oggi vanta 13 vittime sul proprio DLS.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

L’indicatore più significativo che collega Orion a LockBit riguarda l’infrastruttura utilizzata. I link per il download puntano direttamente a un file server storico di LockBit, indicando accesso diretto a backend legacy invece di server clonati.

IoC: hxxp://lockbit24pegjquuwbmwjlvyivmyaujf33kvlepcxyncnugm3zw73myd[.]onion

Questo dettaglio suggerisce due scenari principali:

Il repackaging dei dati comporta rischi specifici:

Per i team di Incident Response, la comparsa di Orion richiede:

Sebbene Orion non mostri evidenze di nuove intrusioni, le sue attività si possono mappare sulle tecniche MITRE ATT&CK legate all’impatto e all’estorsione:

Le evidenze infrastrutturali collegano Orion direttamente ai server LockBit, ridimensionando la percezione di una nuova minaccia emergente. Al momento, Orion appare più come uno spin-off o un gruppo di riciclaggio interno all’ecosistema LockBit, piuttosto che un attore ransomware indipendente.

Per i team di Incident Response , comprendere questa differenza è essenziale per rispondere in modo proporzionato e proteggere le organizzazioni colpite, distinguendo tra nuovi attacchi e semplici riutilizzi di dati storici. Monitorare Orion continuerà a fornire insight preziosi per chi opera nel campo della sicurezza e della threat intelligence.

RHC continuerà a monitorare la situazione e pubblicherà eventuali ulteriori aggiornamenti qualora emergessero informazioni significative.

Invitiamo chiunque sia a conoscenza di dettagli rilevanti a contattarci attraverso la mail crittografata del whistleblower, garantendo la possibilità di rimanere anonimi.