Microsoft ha annunciato che i suoi account possono essere utilizzati senza questo metodo “arcaico” di controllo accessi, ovvero le password, dopo che ha dimostrato da diversi anni, che l’autenticazione senza password è più veloce, semplice e sicura.

A partire da oggi, Microsoft consentirà agli utenti di accedere ai suoi account utilizzando l’app Microsoft Authenticator, Windows Hello, con la chiave di sicurezza o il codice di verifica tramite SMS e posta elettronica invece di una classica password.

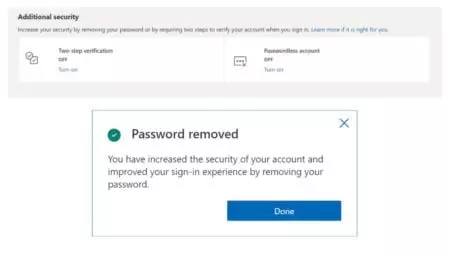

Quando gli utenti passeranno al nuovo metodo di autenticazione, la vecchia password verrà automaticamente cancellata.

A marzo, Microsoft ha iniziato a implementare l’autenticazione senza password per gli utenti commerciali. Vasu Jakkal, vicepresidente della sicurezza aziendale di Microsoft, ha affermato che oltre 200 milioni di clienti stanno già utilizzando l’opzione di autenticazione senza password e che finalmente, ora, il sentiero è stato tracciato.

Per passare al nuovo metodo di autenticazione senza password e disattivare l’accesso tramite la password, è necessario completare i seguenti passaggi:

- Andare nelle impostazioni di sicurezza avanzate per il tuo account Microsoft

- Seleziona “Account senza password”

- Seguire le istruzioni sullo schermo.

In effetti, il colosso tecnologico di Redmond ha cercato a lungo di allontanarsi dalla protezione tramite password, considerandola un modo obsoleto per proteggere gli account.

Ad esempio, a marzo, Microsoft ha fornito agli utenti aziendali di Azure alternative più avanzate. Gli amministratori di sistema, tra l’altro, sono anche consapevoli delle carenze delle password, poiché da tempo chiedono alla società di proteggere meglio gli account dagli attacchi di forza bruta.

Certo, molto spesso una persona non vuole scervellarsi, ma preferisce usare la stessa password per account diversi. Sfortunatamente, questo è assolutamente impossibile da fare.

Dice Microsoft:

“La nostra ricerca ha dimostrato che il 15% degli utenti usa i nomi dei propri animali domestici come password. Un altro modo popolare è usare i nomi dei membri della famiglia e le date importanti come i compleanni “

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione