Il gruppo di hacker Patchwork, noto anche come Dropping Elephant e Maha Grass, è tornato sotto i riflettori dopo una serie di attacchi mirati alle strutture di difesa pakistane. Nella loro ultima campagna, gli aggressori hanno utilizzato email di phishing contenenti archivi ZIP contenenti un progetto MSBuild nascosto. Una volta eseguito, attiva un downloader che installa malware scritto in Python.

Il malware può connettersi a un server remoto, eseguire moduli Python, eseguire comandi e facilitare la condivisione di file. Questa campagna ha utilizzato sofisticate tecniche stealth, che spaziano da ambienti di runtime modificati a canali di comunicazione nascosti e metodi di persistenza.

Dalla fine del 2025, il gruppo ha mantenuto una connessione con il nuovo trojan StreamSpy . Questo programma, precedentemente sconosciuto, utilizza i protocolli WebSocket e HTTP per separare il controllo e il trasferimento dei file. Le istruzioni del server vengono ricevute tramite WebSocket, mentre i file vengono intercettati e inviati tramite HTTP.

Un’analisi condotta dall’azienda cinese QiAnXin ha rivelato che StreamSpy presenta alcune somiglianze con un altro malware chiamato Spyder, che si ritiene sia una variante della famiglia WarHawk associata al gruppo SideWinder. Spyder è utilizzato dal gruppo Patchwork dal 2023.

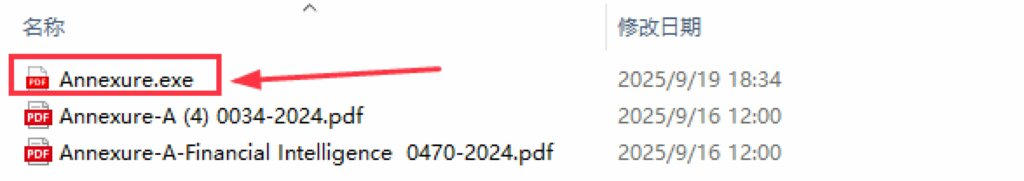

StreamSpy viene distribuito tramite archivi con nomi come “OPS-VII-SIR.zip” ospitati sul dominio “firebasescloudemail[.]com”. Il file eseguibile principale, “Annexure.exe”, raccoglie informazioni di sistema e può collegarsi al sistema tramite il registro, l’Utilità di pianificazione o un file LNK nella cartella di avvio. La comunicazione con il server di comando e controllo avviene tramite due canali: WebSocket e HTTP.

Le capacità del malware includono il download e l’apertura di file, l’esecuzione di comandi tramite diverse shell, la raccolta di informazioni sul file system e sulle unità connesse, il trasferimento e l’eliminazione di file e la visualizzazione del contenuto di cartelle specifiche. Alcuni comandi scaricano file ZIP crittografati, li decomprimono ed eseguono automaticamente il contenuto.

QiAnXin ha anche rilevato varianti di Spyder con funzionalità avanzate di raccolta dati distribuite sulla stessa risorsa. La firma digitale “Annexure.exe” corrisponde a quella di un altro trojan, ShadowAgent, attribuito al gruppo DoNot (noto anche come Brainworm). Nel novembre 2025, il 360 Threat Analysis Center ha classificato questo eseguibile come ShadowAgent.

Secondo i ricercatori cinesi, la comparsa di varianti di StreamSpy e Spyder indica che Maha Grass sta sviluppando attivamente il suo malware.

L’utilizzo dei canali WebSocket da parte di StreamSpy può essere visto come un tentativo di aggirare il filtraggio del traffico e nascondere l’attività di comando. Inoltre, la somiglianza dei campioni conferma che Patchwork e DoNot probabilmente condividono risorse e tecnologie.