PDFSIDER è una variante di malware recentemente identificata, distribuita tramite il caricamento laterale di DLL , progettata per distribuire segretamente una backdoor con funzionalità di comando e controllo (C2) crittografate .

Il malware utilizza un falso codice cryptbase.dll per aggirare i meccanismi di rilevamento degli endpoint.

Il malware identificato dagli esperti di Resecurity, è identificato come una minaccia persistente avanzata (APT), con caratteristiche comunemente associate alle tecniche APT, tra cui esecuzione furtiva, controlli anti-VM e comunicazioni crittografate.

PDFSIDER combina i tradizionali comportamenti di spionaggio informatico con le moderne funzionalità di comando remoto, consentendo agli operatori di raccogliere informazioni di sistema ed eseguire comandi shell da remoto in modo occulto.

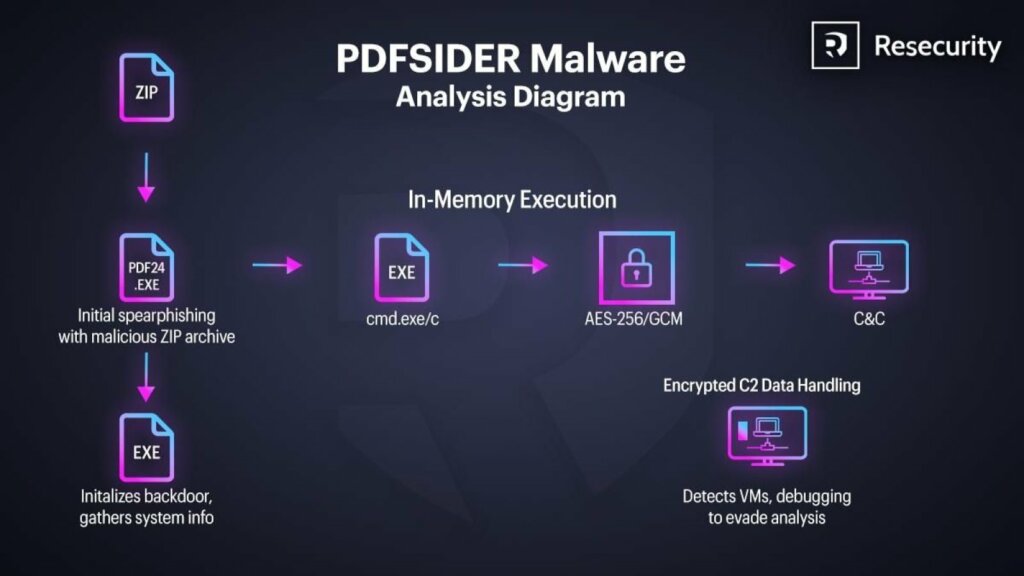

La DLL analizzata contiene una libreria crittografica Botan completamente integrata , configurata per la crittografia autenticata AES-256-GCM , un forte indicatore del fatto che gli autori della minaccia utilizzano protocolli C2 sicuri e strutturati. Una volta caricato, il malware fornisce agli aggressori una shell di comando interattiva e nascosta e può esfiltrare l’output dei comandi attraverso il suo canale crittografato.

PDFSIDER ha lanciato questa campagna tramite e-mail di spear-phishing che indirizzavano le vittime a un archivio ZIP allegato al messaggio. L’archivio ZIP contiene un file EXE legittimo, denominato “PDF24 App”. PDF24 Creator è un software applicativo di Miron Geek Software GmbH utilizzato per creare file PDF da qualsiasi applicazione e per convertire i file in formato PDF.

Il file EXE, riportano i ricercatori, ha una firma legittima; tuttavia, il software PDF24 presenta delle vulnerabilità che gli aggressori sono riusciti a sfruttare per caricare questo malware e aggirare efficacemente i sistemi EDR.

Al giorno d’oggi, questo fenomeno sta diventando sempre più comune grazie all’avvento della codifica dell’intelligenza artificiale, che rende più facile per i criminali informatici trovare software vulnerabili e sfruttarli per i propri scopi.

Sembra che il malware si basi sul DLL Side-Loading , una tecnica in cui una DLL dannosa viene posizionata accanto a un’applicazione legittima che la carica automaticamente.

Quando la vittima esegue il programma legittimo, PDF24.exe carica la DLL dell’aggressore anziché il sistema reale cryptbase.dll, consentendo l’esecuzione del codice.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…