I terminali di pagamento Worldline, ampiamente utilizzati in Svizzera, si sono dimostrati vulnerabili a un attacco che consente a chiunque di ottenere il controllo completo del dispositivo in un solo minuto. La vulnerabilità riguarda il modello Worldline Yomani XR, installato in supermercati, bar, officine e altri luoghi che accettano carte di credito.

Nonostante il suo aspetto apparentemente sicuro e il sofisticato design antivandalismo, il terminale consente l’accesso root senza password tramite la porta di servizio se un aggressore riesce ad accedervi fisicamente.

L’analisi ha rivelato un connettore per il debugger inutilizzato sul pannello posteriore del terminale, nascosto sotto un piccolo sportello.

Dopo aver collegato un cavo seriale standard e aver avviato il dispositivo, lo specialista ha osservato un avvio Linux standard. Il terminale esegue il kernel versione 3.6, compilato con Buildroot all’inizio del 2023, con utility BusyBox e librerie uClibc.

Al termine del processo di avvio, sulla console seriale appare un prompt di login. Digitando “root” si accede immediatamente alla shell di sistema senza alcuna autenticazione.

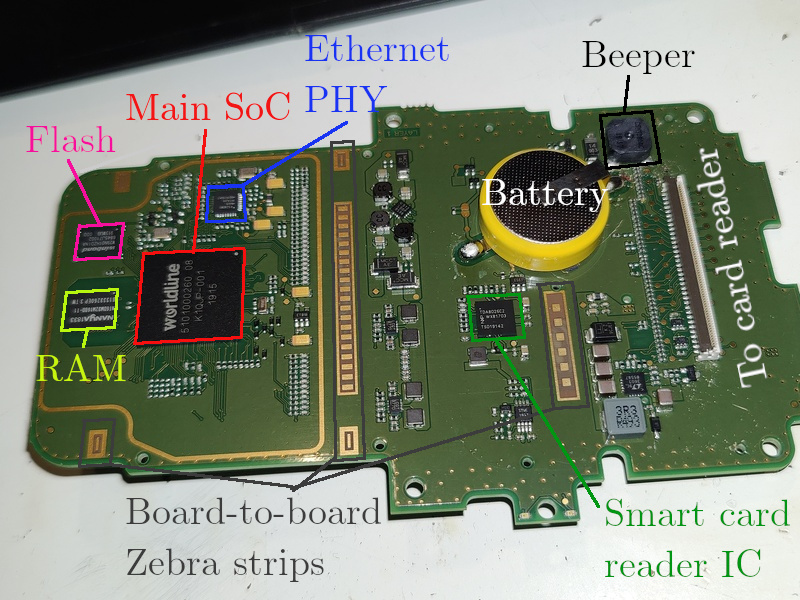

Il dispositivo è progettato fisicamente per un elevato livello di sicurezza. Utilizza un processore dual-core basato su architettura Arm, una scheda elettronica compatta e un sofisticato sistema di rilevamento delle manomissioni.

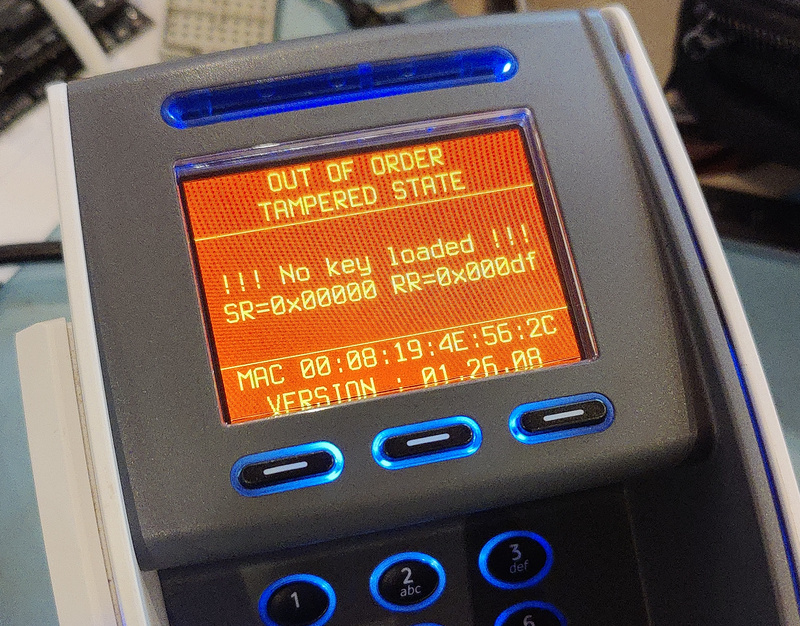

I tentativi di aprire la custodia o di perforare la scheda elettronica attivano meccanismi di sicurezza, tra cui un blocco permanente e una schermata rossa. Una batteria separata mantiene la protezione anche in caso di interruzione dell’alimentazione.

Tuttavia, la vulnerabilità identificata ha aggirato tutte queste misure: l’interfaccia di debug non era protetta. Ciò ha consentito l’accesso a un ambiente Linux non crittografato responsabile della rete e della logica aziendale. Un secondo ambiente, più sicuro, in esecuzione su un processore dedicato, controlla la tastiera, lo schermo e il lettore di schede e viene attivato solo quando vengono soddisfatte le condizioni di sicurezza.

Sebbene non possa essere controllato direttamente tramite la shell Linux, l’accesso al primo ambiente rappresenta comunque un rischio: può essere iniettato codice dannoso, il traffico di rete può essere intercettato o gli aggiornamenti di sistema possono essere interrotti.

Al momento della pubblicazione, non ci sono casi confermati di compromissione dei dati degli utenti a causa di questa vulnerabilità, ma gli esperti sottolineano la gravità del problema. Il fornitore di Worldline è stato informato e, secondo fonti aperte, il problema è già stato risolto nelle versioni successive del firmware.

Tuttavia, la vulnerabilità identificata indica un problema più ampio: difetti simili potrebbero essere riscontrati anche nei terminali di altri produttori. Le interfacce di servizio non protette, lasciate aperte per la diagnostica o la manutenzione, spesso diventano un punto debole anche in dispositivi progettati con cura. Pertanto, quando si progettano e implementano soluzioni di pagamento su larga scala, è importante considerare non solo la robustezza della crittografia e la protezione da atti vandalici, ma anche l’eliminazione di qualsiasi percorso di accesso non autorizzato, comprese le porte di debug e i connettori di test.