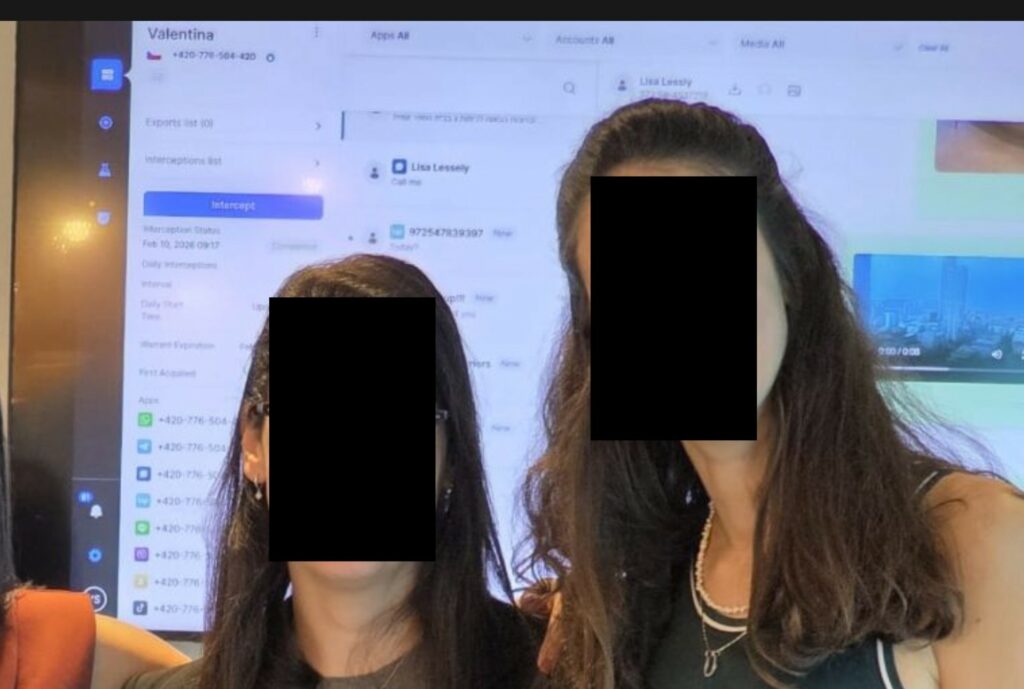

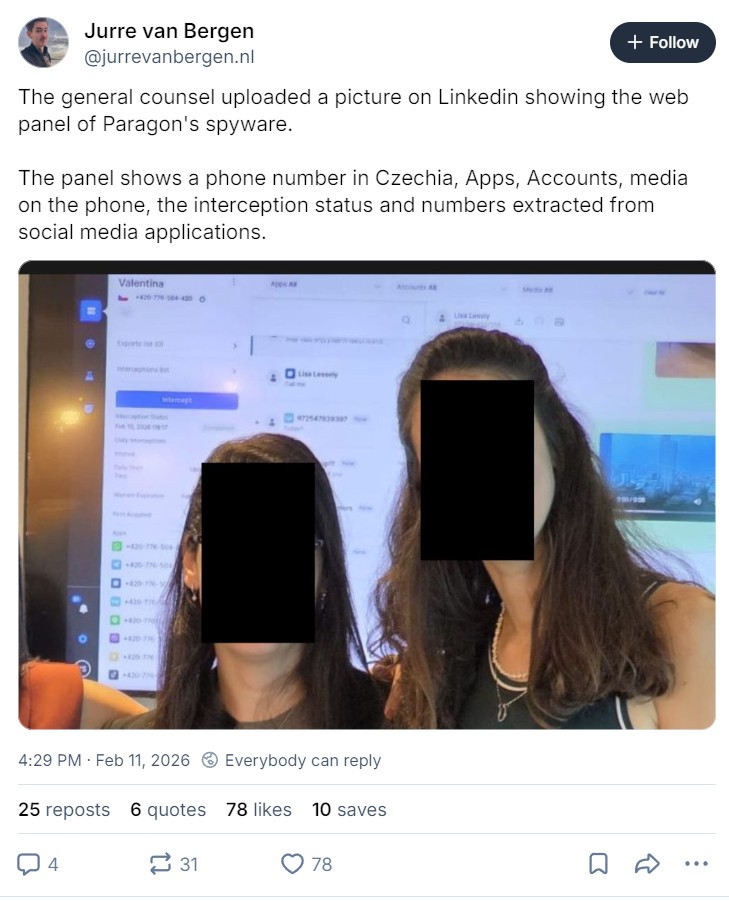

Lo sviluppatore israeliano di spyware ha rivelato inaspettatamente i dettagli del suo strumento di sorveglianza Graphite dopo aver pubblicato le foto di un evento dimostrativo nella Repubblica Ceca. Le immagini sono apparse online per breve tempo, ma sono riuscite ad attirare l’attenzione degli specialisti e a fornire informazioni sulle capacità del sistema.

Il filmato pubblicato mostrava il pannello amministrativo di Graphite, attraverso il quale gli operatori gestiscono i dispositivi infetti e raccolgono dati.

Le immagini sono state successivamente rimosse, ma parte del materiale è già circolato su piattaforme specializzate. Hanno rivelato che l’interfaccia consente la raccolta di messaggi e contenuti delle app di messaggistica.

A giudicare dagli elementi della dashboard, lo strumento supporta l’estrazione di dati dai servizi di comunicazione e dalle piattaforme social più diffusi. Tra questi, sono stati menzionati WhatsApp , Signal , Telegram , Line , Snapchat e TikTok , oltre a numerose altre app. La visualizzazione delle funzioni nell’interfaccia indica una gestione centralizzata delle operazioni e una configurazione flessibile della raccolta dati per obiettivi specifici.

Graphite è classificato come uno strumento di sorveglianza commerciale venduto ad agenzie governative. Tali soluzioni in genere operano senza essere rilevate dal proprietario del dispositivo e forniscono accesso a messaggi, registri delle attività e altri contenuti. La comparsa di immagini reali della dashboard è considerata rara, poiché gli sviluppatori di tali software cercano di mantenere segreto il funzionamento interno delle loro piattaforme e fanno firmare a chi acquisisce i costosi spyware opportune clausole di non divulgazione.

L’immagine mostra quella che sembra essere l’interfaccia di controllo di un software di sorveglianza digitale, presumibilmente Paragon Graphite (prodotto da Graphite Software, ora parte di Paragon Solutions). La dashboard è focalizzata sul monitoraggio di un profilo specifico denominato “Valentina”.

Ecco i dettagli principali che si possono osservare:

Si tratta chiaramente di uno strumento di livello professionale destinato all’intelligence o alle forze dell’ordine per la raccolta e l’analisi forense di dati mobili.

Dopo aver eliminato le foto, l’azienda ha rifiutato di rilasciare ulteriori commenti sulla fuga di notizie. Tuttavia, i materiali stessi sono già utilizzati per analizzare l’architettura e le funzionalità del sistema. Ciò consente una migliore comprensione degli specifici metodi di controllo ed estrazione dei dati utilizzati nei moderni strumenti di sorveglianza digitale .