Dopo diversi giorni di malfunzionamenti e di funzionamenti intermittenti, ecco scoperto il perché il famoso market underground Raidforums non era più in linea.

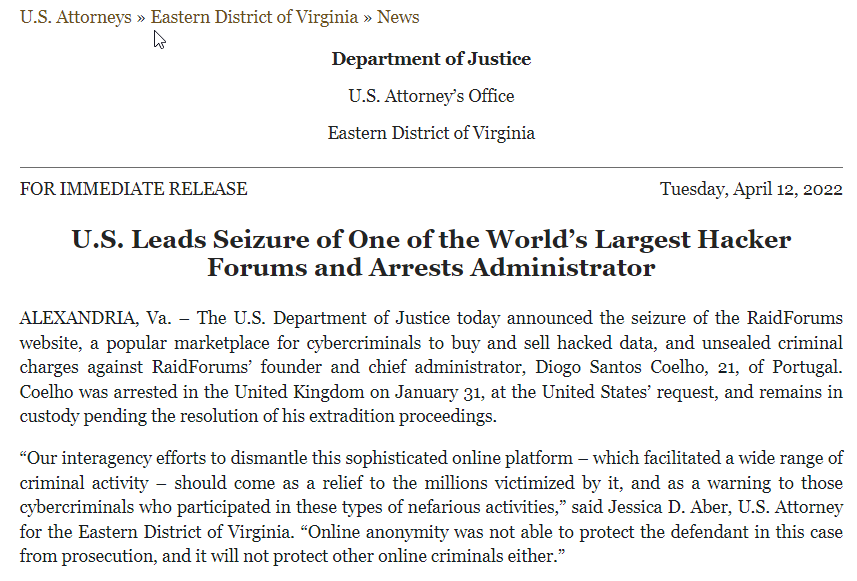

Il Dipartimento di Giustizia degli Stati Uniti (DOJ) ha dichiarato oggi di aver sequestrato il sito Web e il database degli utenti di RaidForums, un forum di criminalità informatica estremamente popolare in lingua inglese.

Tutto questo nell’operazione Tourniquet, un’operazione congiunta USA-Europa per distruggere il più grande mercato di hacker del mondo. Sul sito venivano venduti 10 miliardi di record di dati rubati, oltre ad alcune tra le più grandi violazioni al mondo dal 2015.

Il dipartimento di Giustizia ha anche accusato il presunto amministratore di RaidForums, il 21enne Diogo Santos Coelho, di origini portoghesi, di sei capi d’accusa, tra cui:

RaidForums è stato creato attorno al 2015, quando era principalmente un luogo online per organizzare e supportare varie forme di molestie elettroniche.

Secondo il Dipartimento di Giustizia, quella prima attività includeva “incursioni” verso delle vittime (swatting), quella pratica di fare false segnalazioni alle agenzie di pubblica sicurezza.

Ma nel corso degli anni, quando il commercio di database compromessi è diventato un grande affare, RaidForums è emerso come il luogo di riferimento per gli hacker di lingua inglese per vendere le loro merci.

Forse il mercato più vivace all’interno di RaidForums era il suo “Leaks Market“, che si descriveva come un luogo in cui acquistare, vendere e scambiare database e leak compromessi.

Il governo sostiene che Coelho e la sua identità di amministratore del forum “Onnipotente” hanno tratto profitto dall’attività illecita sulla piattaforma addebitando “prezzi crescenti per livelli di abbonamento che offrivano maggiore accesso a funzionalità, incluso uno stato “Dio” di alto livello”.

“RaidForums ha anche venduto ‘crediti’ che fornivano ai membri l’accesso ad aree privilegiate del sito Web e consentivano ai membri di ‘sbloccare’ e scaricare informazioni finanziarie, mezzi di identificazione e dati rubati da database compromessi”

ha affermato il DOJ in un dichiarazione scritta .

“I membri potrebbero anche guadagnare crediti attraverso altri mezzi, ad esempio pubblicando istruzioni su come commettere determinati atti illegali”.

I pubblici ministeri affermano che Coelho ha anche venduto personalmente i dati rubati sulla piattaforma e ha facilitato direttamente le transazioni illecite gestendo un servizio “Official Middleman” a pagamento, una sorta di deposito a garanzia o servizio assicurativo che gli utenti di RaidForum erano incoraggiati a utilizzare quando effettuavano transazioni con altri criminali.

Gli investigatori hanno descritto diversi casi in cui gli agenti federali sotto copertura o informatori riservati hanno utilizzato il servizio di deposito a garanzia per acquistare enormi tranche di dati da una delle tante identità di Coelho, il che significa che Coelho non solo ha venduto dati che aveva violato personalmente, ma ha anche tratto ulteriore profitto dando modo che le transazioni fossero gestite tramite il proprio servizio di intermediazione.

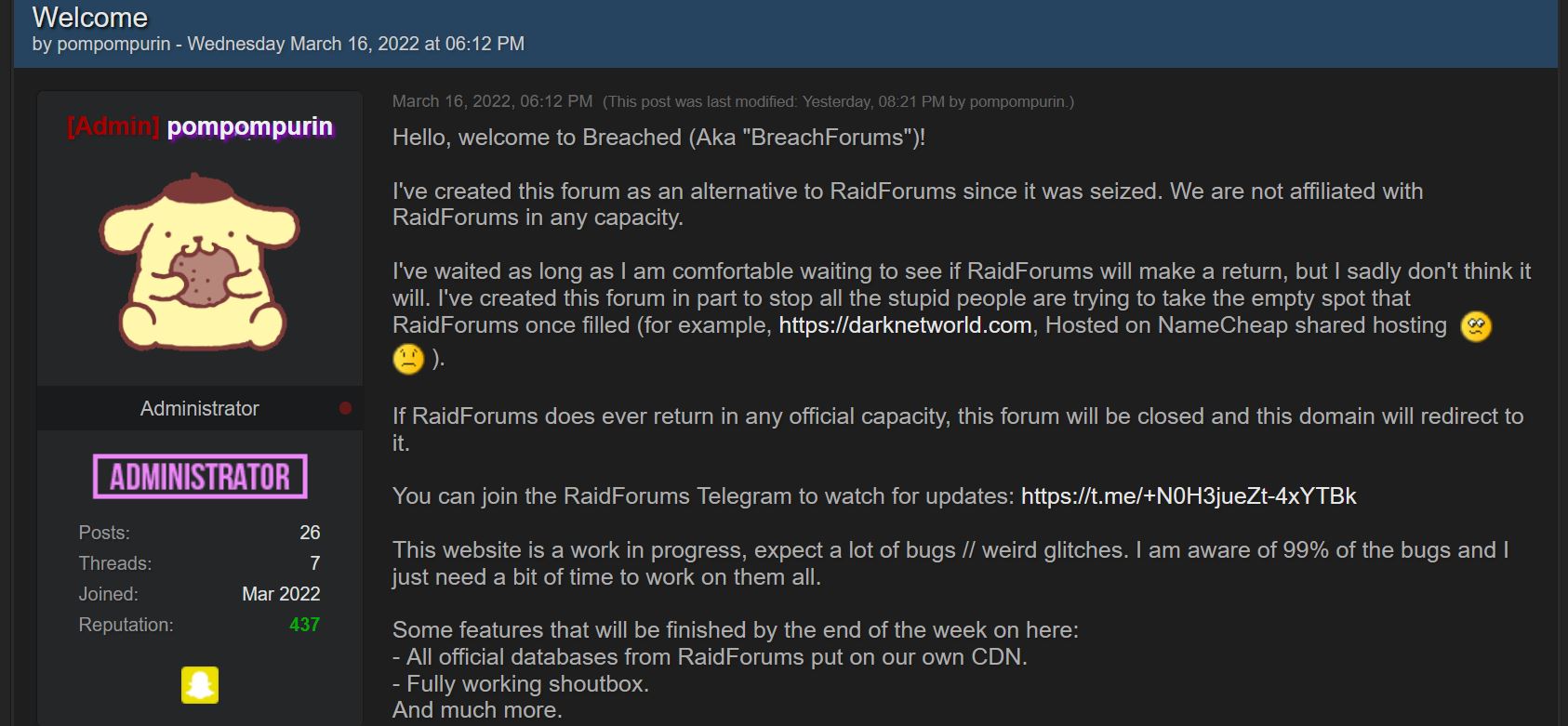

Sebbene Breach Forums sembri essere il contendente più probabile per sostituire Raid Forums, il sito è ancora nuovo e ha molta strada da fare prima di raggiungere il livello di popolarità di cui godeva Raid Forums tra gli attori delle minacce.

La tabella seguente contiene i confronti delle metriche chiave del sito tra Raid Forums il 23 febbraio 2022 (due giorni prima del suo presunto sequestro il 25 febbraio) e Breach Forums il 25 marzo (nove giorni dopo che il sito è stato pubblicato):

| Numerica | Raid Forums | Breach Forums |

| Numero totale di membri registrati | 748,348 | 1,527 |

| La maggior parte degli utenti online contemporaneamente | 14,763 | 1,441 |

| Utenti attivi negli ultimi 60 minuti (dal momento della prima visita del sito) | 7,882 | 232 |

| Numero totale di thread | 121,271 | 1,189 |

| Numero totale di messaggi | 3,821,914 | 6,833 |

L’azienda Flashpoint ha osservato dozzine di attori di minacce sui forum di violazione che condividevano nomi utente uguali a RaidForums. Sebbene le persone dietro questi nomi utente potrebbero non essere le stesse in tutti i casi, il riutilizzo dei nomi utente è un buon indicatore generale della probabile migrazione degli attori delle minacce.

Pompompurin, l’utente dietro a Breach Forums, ha offerto agli utenti di RaidForums di mantenere i loro pay-to-play, per lasciare invariata l’account di un utenza. Pompompurin ha dichiarato che potranno quindi ripristinare lo stato di un account dopo la migrazione.

Questa offerta gratuita di pompompurin agli ex utenti di RaidForums, consente loro di mantenere lo stesso livello di autorità che avevano su RaidForums. L’aspetto quasi identico tra i due forum e il fatto che i forum siano gestiti in modo simile, sono tutti incentivi per gli ex utenti di RaidForums per effettuare la migrazione

L’attore di minacce in lingua pompompurin è diventato attivo su RaidForums a ottobre 2020 e si è rapidamente guadagnato una reputazione per le violazioni, le perdite e le offerte di database di alto profilo.

Pompompurin è diventato un nome familiare all’interno della criminalità informatica clandestina in seguito a un attacco informatico del 12 novembre 2021 effettuato da pompompurin in cui l’attore della minaccia ha compromesso il sistema di posta elettronica dell’FBI attraverso una vulnerabilità nel suo sito Web e successivamente ha utilizzato l’accesso per inviare migliaia di e-mail da un indirizzo email ufficiale dell’FBI. L’FBI ha successivamente confermato questo attacco il giorno successivo.