I ricercatori hanno individuato una vulnerabilità nel nuovo ransomware Midnight, basato sul vecchio codice sorgente di Babuk. Il malware viene commercializzato come una versione “avanzata” del malware, ma i tentativi di accelerare e potenziare il processo di crittografia si sono rivelati infruttuosi: i ricercatori Norton sono riusciti a creare un decryptor gratuito per i dati interessati.

Gli esperti affermano che Midnight si basa sul codice sorgente di Babuk, che è trapelato nel pubblico dominio nel 2021 e successivamente utilizzato come base per decine di progetti malware.

Midnight replica quasi interamente la struttura del suo predecessore, ma gli sviluppatori hanno deciso di modificarne lo schema di crittografia: il malware utilizza ChaCha20 per crittografare il contenuto dei file e RSA per crittografare la chiave ChaCha20.

Tuttavia, i ricercatori hanno scoperto un bug nell’utilizzo della chiave RSA, che ha permesso loro di recuperare parzialmente i dati e poi di creare un decryptor completo. Lo strumento è gratuito ed è già stato rilasciato pubblicamente.

Come Babuk, Midnight crittografa solo porzioni di file per agire più velocemente e paralizzare il sistema. La dimensione dei blocchi crittografati dipende dalle dimensioni del file: documenti o database di grandi dimensioni diventano illeggibili quasi istantaneamente. Nelle ultime build, il malware ha ampliato il suo elenco di obiettivi per coprire quasi tutti i formati di file, ad eccezione dei file eseguibili (.exe, .dll e .msi).

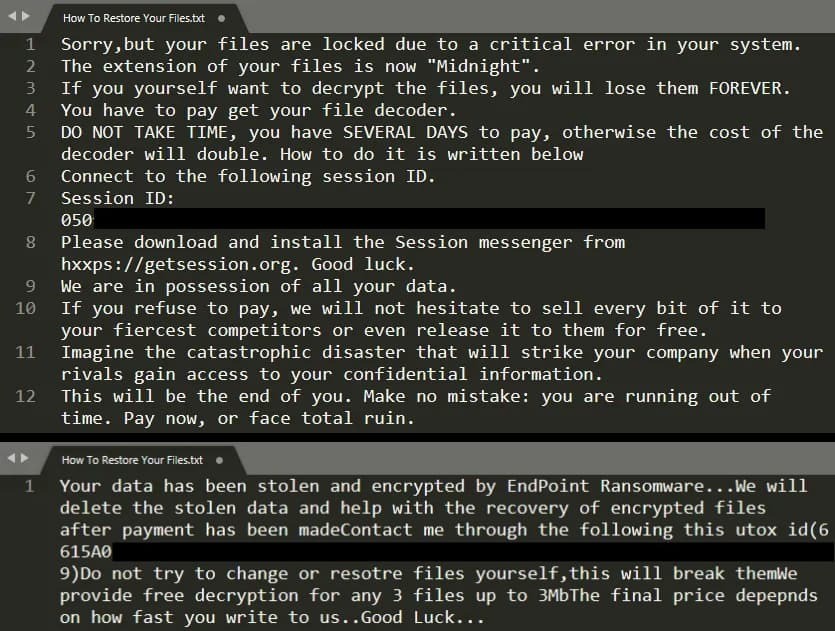

I dispositivi infetti finiscono per ricevere file con estensione .midnight o .endpoint, e a volte questo tag è incorporato direttamente nel contenuto del file. Alla vittima viene lasciata una richiesta di riscatto standard (How To Restore Your Files.txt) e talvolta persino un file di registro come report.midnight o debug.endpoint, che mostra il funzionamento dello script.