Un ricercatore di Sekoia ha scoperto che gli hacker utilizzano circa 1.000 pagine che imitano Reddit e il servizio di condivisione file WeTransfer. Visitando tali siti si ottiene il download del ladro Lumma.

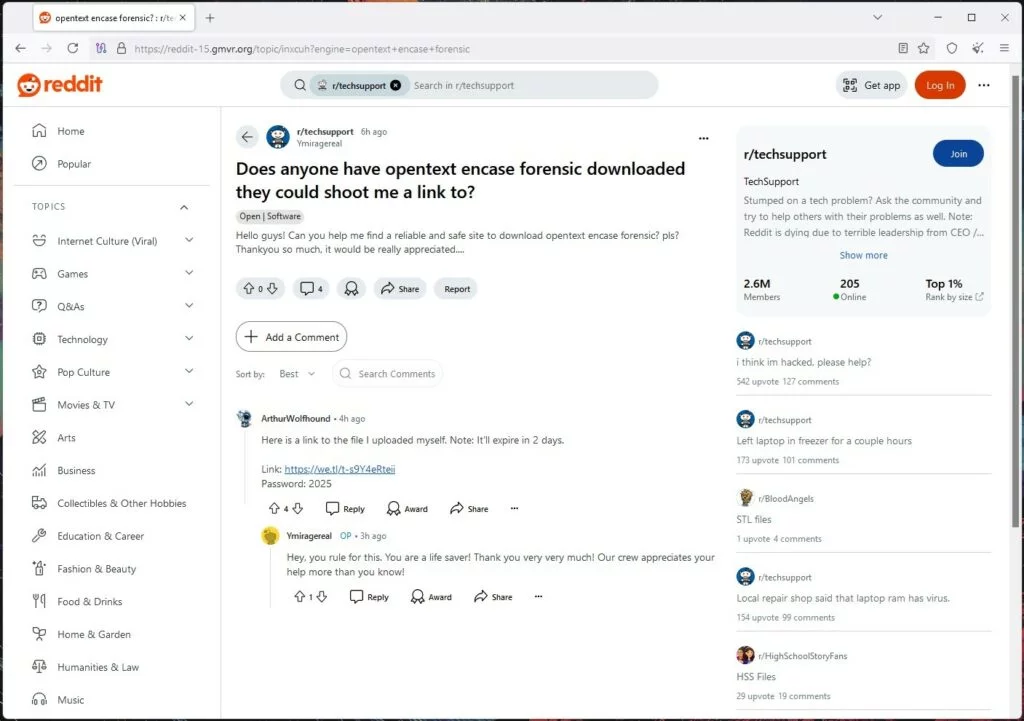

Tutte le pagine false che imitano Reddit si basano su un principio simile: presumibilmente questo è un thread per discutere di un problema specifico. In genere, l’autore di un argomento chiede aiuto per scaricare un determinato strumento e un altro utente si offre di aiutarlo. Questo avviene caricando presumibilmente il software necessario su WeTransfer e pubblicando un collegamento. Per rendere le cose più credibili, un terzo utente ringrazia il “buon samaritano”.

Gli utenti ignari che fanno clic su un collegamento di questo tipo finiscono su un falso sito Web WeTransfer che imita l’interfaccia di un popolare servizio di condivisione di file. Il pulsante “Download” qui scaricherà il payload Lumma ospitato daweightcobbweo[.]top.

Va notato che gli indirizzi di tutti i siti coinvolti in questa campagna contengono una riga con il nome del marchio che stanno impersonando (ad esempio Reddit), oltre a numeri e simboli casuali. Di norma le contraffazioni si trovano nei domini di primo livello (.org e .net).

L’analista Sekoia ha pubblicato un elenco di pagine web utilizzate in questo schema. In totale, l’elenco contiene 529 pagine mascherate da Reddit e 407 pagine che si spacciano per WeTransfer.

Non è ancora noto come esattamente le vittime vengano attirate verso tali risorse false. Questo potrebbe avvenire tramite avvelenamento SEO, siti dannosi, nonché messaggi sui social network, messaggistica istantanea e così via.

Da notare che quasi contemporaneamente a questa scoperta, i ricercatori di Netskope Threat Labs hanno avvertito che l’infostealer Lumma si sta diffondendo attivamente utilizzando CAPTCHA. Tali attacchi appartengono al tipo ClickFix (ClearFake o OneDrive Pastejacking), che recentemente è diventato molto popolare tra gli aggressori.

Le vittime vengono attirate su siti fraudolenti e indotte con l’inganno a eseguire comandi PowerShell dannosi, infettando manualmente il proprio sistema con malware. In genere, gli aggressori giustificano la necessità di eseguire comandi risolvendo problemi di visualizzazione dei contenuti nel browser. Oppure richiedendo all’utente di risolvere un falso CAPTCHA .