Sintesi: Un sofisticato gruppo hacker collegato alla Cina, Red Menshen, ha impiantato backdoor kernel‑level nelle infrastrutture di rete telecomunicazioni per spiare e raccogliere dati sensibili delle comunicazioni governative e critiche. Il malware chiamato BPFDoor sfrutta il Berkeley Packet Filter per operare in modo estremamente stealth, rendendo i tradizionali strumenti di sicurezza inutili.

Un allarme senza precedenti scuote oggi il settore della sicurezza delle reti telecomunicazioni. Secondo un’indagine di Rapid7, un gruppo di hacker legato alla Cina, noto come Red Menshen, ha stabilito accessi clandestini persistenti nelle reti di telecomunicazione globali.

Questa non è un’intrusione qualunque: si parla di malware in grado di insediarsi a livello di kernel, bypassando i meccanismi di rilevamento tradizionali e monitorando traffico critico.

Ci troviamo davanti a una forma di cyber‑spionaggio di portata strategica, con implicazioni enormi per i governi e le infrastrutture nazionali.

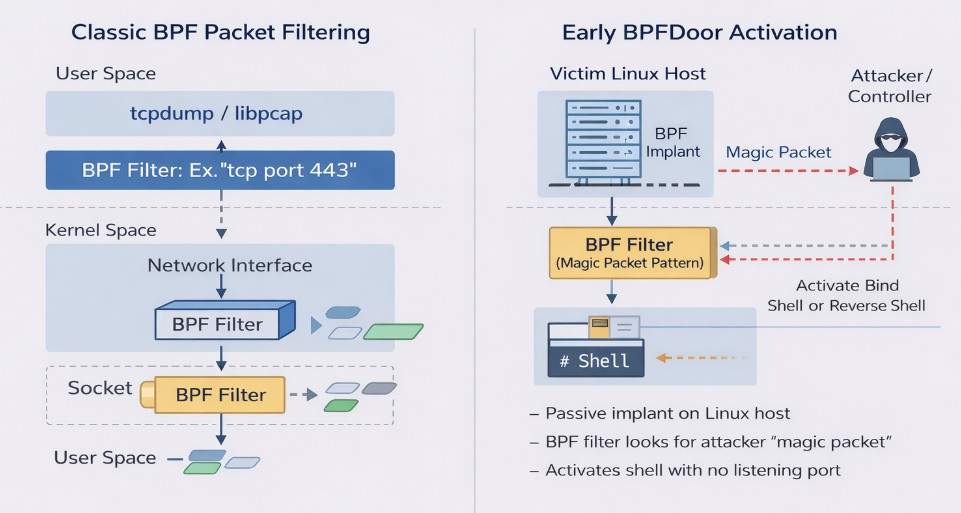

Il vero cuore di questa campagna letale è una backdoor Linux chiamata BPFDoor. A differenza dei malware convenzionali che “urlano” tramite porte aperte o canali di comando e controllo, BPFDoor resta completamente silente, annidandosi nel kernel del sistema operativo.

Usa la funzione Berkeley Packet Filter (BPF) per analizzare il traffico della rete telecomunicazioni dall’interno. Attiva funzioni solo quando riceve pacchetti trigger specifici, rendendo l’attività quasi invisibile alle scansioni di sicurezza standard o alle difese endpoint. Questa non è un’evoluzione tattica marginale: è un cambio di paradigma.

I ricercatori di Rapid7 descrivono queste implant come “digital sleeper cells”, cellule dormienti digitali che possono rimanere per anni inattive senza essere rilevate.

L’infiltrazione comincia quasi sempre sfruttando vulnerabilità nei dispositivi esposti a Internet: firewall, VPN, o piattaforme web associate a vendor come Cisco, Fortinet e VMware.

Una volta dentro, gli attaccanti impiegano tool avanzati per rubare credenziali e muoversi lateralmente all’interno delle reti. Ma il vero obiettivo rimane sempre il monitoraggio occulto della rete telecomunicazioni, non semplici furti di dati.

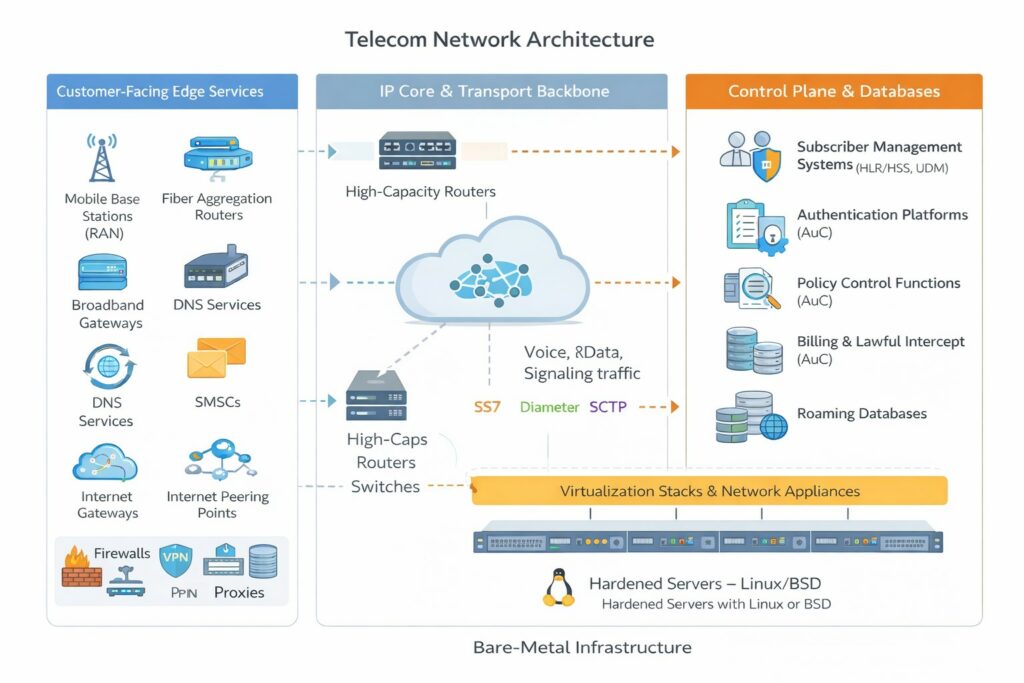

La cosa più inquietante? BPFDoor può supportare SCTP (Stream Control Transmission Protocol), un protocollo usato proprio nelle reti di telecomunicazioni per segnalazione e traffico dati. Ciò significa che una volta dentro, gli aggressori potrebbero osservare comportamenti degli abbonati, dati di geolocalizzazione, e persino tracce di movimento di specifici obiettivi.

Questo scenario lancia una domanda fondamentale: la sicurezza delle telecomunicazioni deve essere pensata come semplice protezione aziendale o come elemento di difesa nazionale strategica?

BPFDoor sottolinea una verità scomoda: la vera falla non è nel software del fornitore, ma nella fiducia eccessiva nei controlli perimetrali. Le reti di telecomunicazioni non sono un semplice insieme di dispositivi isolati ma un tessuto interconnesso di sistemi bare metal, virtualizzati e containerizzati, che offre terreno perfetto per una persistenza silenziosa e duratura nel tempo.

Come notano gli analisti, i tradizionali sistemi di rilevamento – basati sul controllo delle porte o sul monitoraggio di processi in user space – falliscono miseramente quando la minaccia si trova nel kernel stesso dove BPFDoor opera.

Rapid7 ha rilasciato strumenti di scansione per individuare varianti note della backdoor, ma nemmeno questo garantisce la rimozione completa.

Il punto è un altro: finché non si cambia l’approccio alla visibilità profonda delle reti telecomunicazioni, queste infiltrazioni non solo continueranno, ma diventeranno la norma.

Dal 2021, Red Menshen, un gruppo di hacker con base in Cina, ha lasciato una traccia inquietante nelle infrastrutture digitali che sorreggono la nostra società moderna. Quello che molti nel settore definiscono un semplice attacco informatico è in realtà parte di una strategia di compromissione a lungo termine volta a penetrare e rimanere dentro le reti di telecomunicazioni, monitorando e spionando sistemi governativi, aziende di settori critici come istruzione e logistica, e provider di comunicazioni in Medio Oriente e Asia.

A differenza di gruppi di cyber‑criminali “opportunisti”, Red Menshen ha mostrato un approccio metodico, con un arsenale che non si limita solo alla backdoor furtiva BPFDoor. Nella fase di post‑sfruttamento, gli analisti hanno osservato l’uso di strumenti molto noti nella comunità della sicurezza offensiva — ma con varianti personalizzate progettate per essere meno riconoscibili e più efficaci. Tra questi figurano varianti personalizzate di Mangzamel (inclusi esemplari sviluppati in Golang) e Gh0st RAT, due remote access tool storici adattati alle esigenze dell’attore minaccioso.

Questi strumenti vengono spesso affiancati a utilità open source come Mimikatz (per l’estrazione delle credenziali dai sistemi compromessi) e Metasploit, che consentono movimenti laterali tra host Windows una volta acquisito un primo punto di accesso. Questo mix di strumenti indica una capacità non solo di infiltrarsi, ma anche di espandere la compromissione all’interno delle reti, con una sorprendente efficienza operativa.

Un dettaglio che non passa inosservato è il modo in cui Red Menshen gestisce i propri comandi e controllo: i comandi verso le vittime di BPFDoor non vengono inviati da server C2 pubblici, come ci si aspetterebbe da malware convenzionali. Invece, l’attore utilizza Virtual Private Server (VPS) presso un noto provider, che a sua volta vengono amministrati tramite router compromessi con sede a Taiwan — questi ultimi fungono da tunnel VPN per deviare il traffico malevolo e mascherare gli endpoint reali di controllo.

Anche l’orario di attività di questo attore è significativo: tutte le comunicazioni osservate avvengono tipicamente tra 01:00 e 10:00 UTC dal lunedì al venerdì, con quasi nessuna traccia nei fine settimana. Questo pattern suggerisce che l’operazione possa essere sincronizzata con orari di lavoro locali, aumentando la possibilità che gli attaccanti lavorino da fusi orari convenzionali, oppure che cerchino deliberatamente di confondere gli investigatori facendo sembrare l’attività “umana”.

La combinazione di strumenti sofisticati, metodi di comando indiretti e una finestra temporale costante di operazioni rende Red Menshen molto più simile a un attore di cyber‑intelligence strutturata piuttosto che a un semplice hacker solitario. Questo è un punto che non possiamo ignorare: quando la sicurezza delle reti telecomunicazioni viene violata in questo modo, non stiamo parlando di vandalismo digitale, ma di una campagna strategica con obiettivi geopolitici, industriali e militari impliciti.

1. Cos’è esattamente BPFDoor e perché è così difficile da rilevare?

BPFDoor è una backdoor Linux che si installa a livello di kernel del sistema operativo, sfruttando la funzione Berkeley Packet Filter. Invece di aprire porte o mantenere collegamenti visibili, analizza pacchetti di rete e si attiva solo quando riconosce un pacchetto trigger specifico. Questo modo di operare lo rende praticamente invisibile ai tradizionali strumenti di sicurezza di rete e ai sistemi di rilevamento endpoint, perché non crea il tipo di segnali che questi strumenti sono progettati per monitorare.

2. Chi è il gruppo Red Menshen e quali obiettivi ha?

Il gruppo Red Menshen è un cluster di minaccia collegato alla Cina, coinvolto in campagne di cyber‑spionaggio avanzato dal 2021. Non si tratta di criminali isolati ma di un attore sofisticato con capacità di mantenere accessi persistenti nelle reti di telecomunicazioni e presumibilmente con obiettivi di raccolta intelligence ad alto livello, inclusa l’osservazione di comunicazioni governative e dati sensibili.

3. Quali rischi porta una backdoor come BPFDoor all’Italia e alle reti europee?

Le reti di telecomunicazioni europee, inclusa quella italiana, sono integrate con infrastrutture globali. Se BPFDoor o varianti simili si insediano in provider critici, ciò potrebbe significare accesso non autorizzato a dati personali, geolocalizzazione degli utenti e persino capacità di sorveglianza. La compromissione di un backbone telecom ha impatti ben oltre la singola azienda: mina la fiducia nella sicurezza nazionale e nella protezione dei dati dei cittadini.

4. Possono le compagnie di telecomunicazioni difendersi da BPFDoor?

La difesa contro BPFDoor richiede più di semplici patch o scansioni antivirus. È necessario adottare strumenti di visibilità profonda del kernel, monitoraggio di traffico sui livelli più bassi e tecniche di threat hunting avanzate. Gli script di rilevamento pubblicati da Rapid7 sono un punto di partenza, ma non garantiscono la completa rimozione, soprattutto se varianti evolute restano nascoste.

5. Questo attacco cambia l’approccio alla sicurezza delle telecomunicazioni?

Sì. BPFDoor segnala un cambio di paradigma: la sicurezza non può più limitarsi alla protezione perimetrale o al rilevamento basato su log di alto livello. La vera battaglia si gioca nei livelli più profondi del sistema, richiedendo strumenti di analisi del kernel e approcci più proattivi. E se anche questo non fosse sufficiente? La prossima evoluzione delle minacce potrebbe bypassare anche queste difese, aprendo domande sul futuro della sovereignty digitale nazionale