Ne avevamo parlato di recente, che il gruppo REvil aveva il suo DLS offline, ipotizzando che fossero stati gli USA dicendo questo:

… ma è probabile che siano stati coinvolti i servizi segreti. Gli USA spesso hanno detto che avrebbero colpito le bande criminali qualora la Russia non fosse riuscita a stanarli.

Advertising

Notizia di ieri di Reuters, il gruppo REvil è stato messo offline questa settimana da un’operazione multinazionale, secondo tre esperti informatici del settore privato che lavorano con gli Stati Uniti e un ex funzionario.

Ma ironia della sorte, il famoso ransomware d’élite che ha violato molte vittime di rilievo nel 2021, è stato vittima del suo stesso modello di attacco, ovvero i backup infetti come vedremo più avanti.

Gli ex partner e associati della banda criminale guidata dalla Russia sono stati responsabili di diversi attacchi informatici. Infatti le vittime dirette di REvil sono molte ed hanno incluso il più grande produttore di carne degli Stati Uniti quale JBS (JBSS3.SA) ed altre vittime di rilievo.

“L’FBI, in collaborazione con il Cyber Command, i servizi segreti e altri paesi che la pensano allo stesso modo, si sono davvero impegnati in azioni dirompenti significative contro questi gruppi”

ha affermato Kellermann, capo della strategia di sicurezza informatica di VMWare, consulente del servizio segreto degli Stati Uniti per le indagini sui crimini informatici.

“REvil è stato il top della lista.”

E lo sappiamo bene su questo blog, in quanto abbiamo pubblicato una miriade di articoli su questa cyber-gang, pubblicando anche una intervista al suo portavoce UNKNOWN.

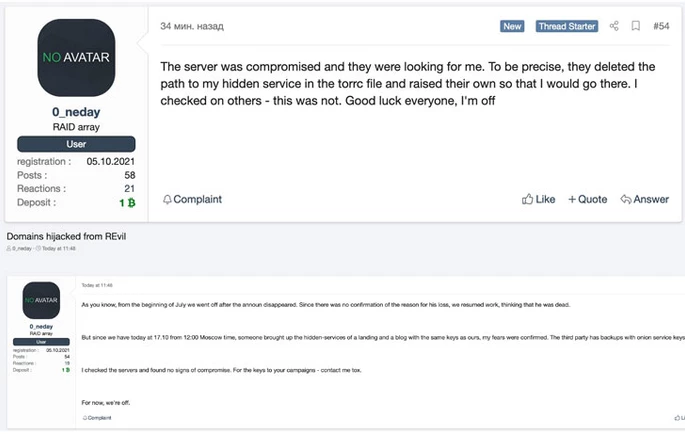

Una figura di leadership nota come “0_neday”, che aveva già incontrato nel precedente articolo, ha aiutato a riavviare le operazioni del gruppo dopo un precedente arresto, ha affermato che i server di REvil sono stati violati da un gruppo anonimo.

“Il server è stato compromesso e mi stavano cercando”

ha scritto 0_neday su un forum di criminali informatici (il noto forum XSS) lo scorso fine settimana, post scoperto per la prima volta dalla società di sicurezza Recorded Future.

“Buona fortuna a tutti, me ne vado.”

Il governo degli Stati Uniti è da tempo che tenta di fermare questa cyber-gang capace di penetrare e paralizzare le aziende di tutto il mondo, accelerando dopo che il gruppo ha compromesso la società di gestione del software statunitense Kaseya a luglio.

Dopo l’attacco a Kaseya, l’FBI ha ottenuto (e trattenuto) una chiave di decrittazione universale che ha permesso alle vittime di Revil, infettate da Kaseya, di recuperare i propri file senza pagare un riscatto.

Secondo tre persone che hanno familiarità con la questione, gli specialisti informatici delle forze dell’ordine e dell’intelligente sono stati in grado di hackerare l’infrastruttura di rete informatica di REvil, ottenendo il controllo di almeno alcuni dei loro server.

Dopo che i siti Web utilizzati dal gruppo di hacker per condurre affari sono andati offline a luglio, il principale portavoce del gruppo, che si fa chiamare “Unknown”, è scomparso da Internet.

Quando il membro della banda 0_neday e altri hanno ripristinato quei siti Web da un vecchio backup il mese scorso, ha inconsapevolmente riavviato alcuni sistemi interni che erano già controllati dalle forze dell’ordine.

“La banda del ransomware REvil ha ripristinato l’infrastruttura dai backup presumendo che non fossero stati compromessi”

ha affermato Oleg Skulkin, vice capo del laboratorio forense presso la società di sicurezza a guida russa Group-IB.

“Ironicamente, la tattica preferita della banda di compromettere i backup è stata rivolta contro di loro”.

I backup affidabili sono una delle difese più importanti contro gli attacchi ransomware, ma devono essere tenuti scollegati dalle reti principali o anch’essi possono essere crittografati da estorsionisti come REvil.