I rappresentanti di Salesforce hanno annunciato di non avere alcuna intenzione di negoziare o pagare un riscatto agli aggressori responsabili di una serie di attacchi su larga scala che hanno portato al furto dei dati dei clienti dell’azienda. Gli hacker stanno attualmente tentando di ricattare 39 aziende i cui dati sono stati rubati da Salesforce.

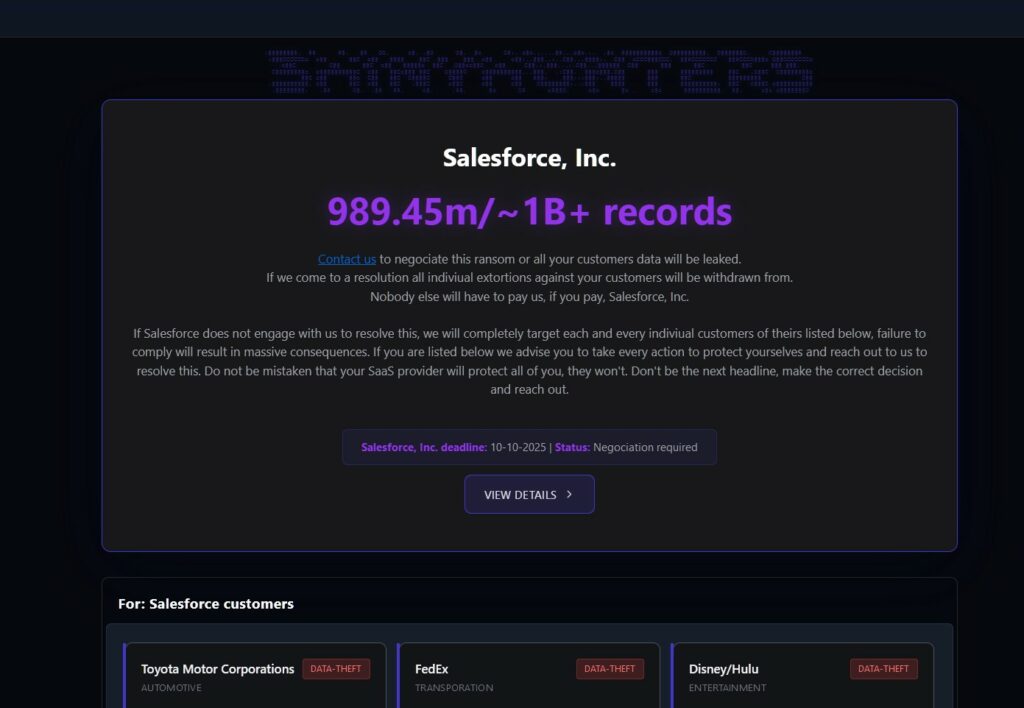

La scorsa settimana, gli Scattered Lapsus$ Hunters (una combinazione di membri dei gruppi di hacker Scattered Spider, LAPSUS$ e Shiny Hunters) hanno lanciato un proprio Data Leak Site (DLS) in cui sono elencate 39 organizzazioni colpite da violazioni dei dati legate a Salesforce.

Ogni post contiene esempi di dati rubati dagli account Salesforce e avvisa le aziende interessate di contattare gli hacker entro il 10 ottobre 2025, per impedire che tutte le informazioni rubate vengano divulgate pubblicamente.

I cacciatori di Lapsus$ stanno tentando di estorcere denaro a una serie di marchi e organizzazioni noti, tra cui: FedEx, Disney e Hulu, Home Depot, Marriott, Google, Cisco, Toyota, Gap, McDonald’s, Walgreens, Instacart, Cartier, Adidas, Saks Fifth Avenue, Air France e KLM, Transunion, HBO Max, UPS, Chanel e IKEA.

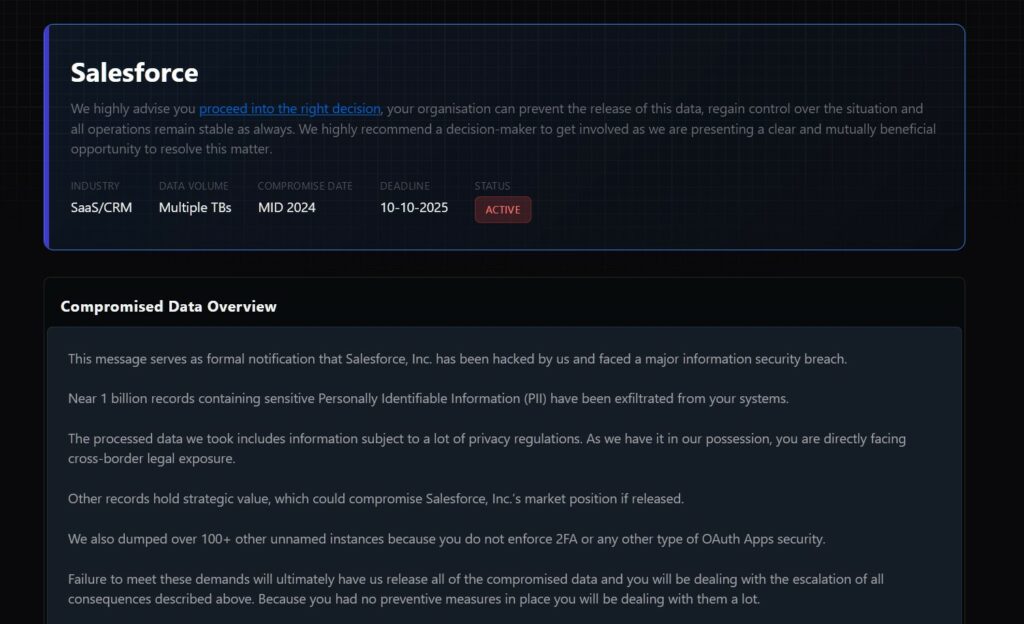

“Vi incoraggiamo vivamente a prendere la decisione giusta. La vostra organizzazione sarà in grado di prevenire una violazione dei dati, riprendere il controllo della situazione e tutte le operazioni rimarranno stabili come prima. Incoraggiamo vivamente i decisori a partecipare a questo processo, poiché presentiamo una soluzione chiara e reciprocamente vantaggiosa”, scrivono gli hacker.

Gli aggressori hanno anche pubblicato un messaggio separato sul loro sito web, indirizzato a Salesforce. Gli hacker chiedevano un riscatto all’azienda per impedire la fuga di dati di tutti i clienti interessati (un totale di circa 1 miliardo di record contenenti informazioni personali).

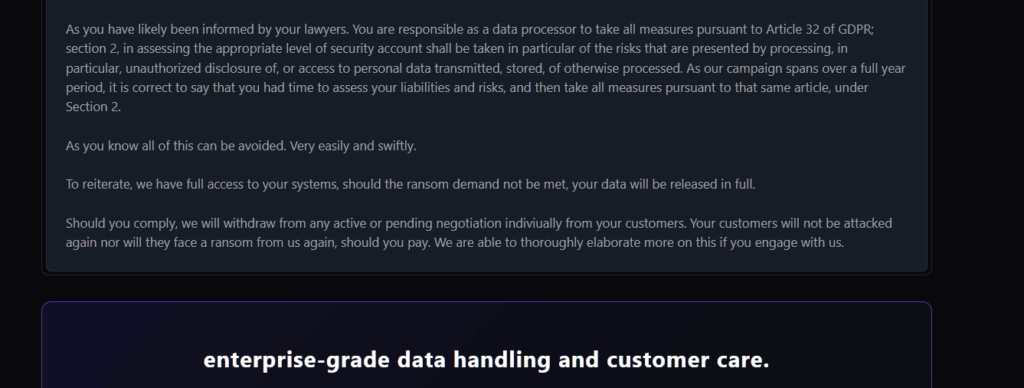

“Se acconsenti alle nostre richieste, annulleremo qualsiasi trattativa attiva o in corso con i tuoi clienti. Se paghi, i tuoi clienti non saranno più attaccati e non riceveranno richieste di riscatto da parte nostra”, affermano gli aggressori, rivolgendosi a Salesforce.

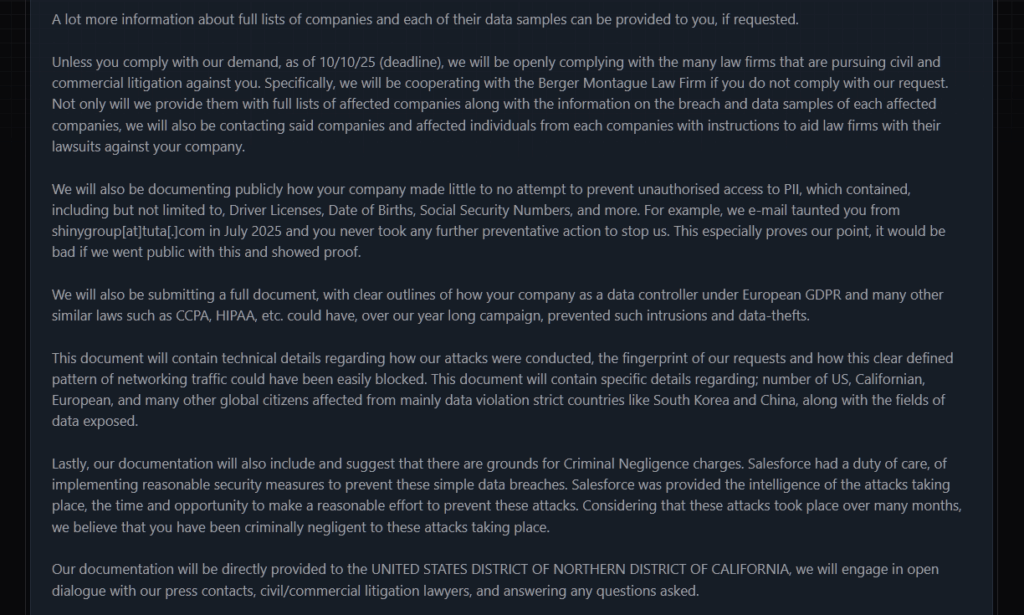

Inoltre, gli estorsori minacciano l’azienda, sostenendo che una volta rilasciati i dati, aiuteranno gli studi legali a intentare cause civili e commerciali contro Salesforce e avvertono inoltre che l’azienda non è riuscita a proteggere i dati dei propri clienti in conformità con i requisiti del Regolamento generale sulla protezione dei dati (GDPR) europeo.

Come riportato da Bloomberg, Salesforce ha inviato questa settimana lettere ai propri clienti in cui afferma di non voler pagare il riscatto né negoziare con gli hacker. L’azienda ha inoltre avvertito che, “secondo informazioni attendibili”, gli aggressori hanno effettivamente intenzione di pubblicare presto i dati rubati.

Ricordiamo che il furto di dati da Salesforce è avvenuto nell’ambito di due campagne distinte. La prima è iniziata alla fine del 2024. All’epoca, gli aggressori hanno utilizzato tecniche di ingegneria sociale (di solito fingendosi personale di supporto tecnico) per convincere i dipendenti di diverse aziende a connettere un’applicazione OAuth dannosa alle istanze aziendali di Salesforce. Dopo aver effettuato la connessione, gli aggressori hanno utilizzato l’accesso ottenuto per scaricare e rubare dati, per poi ricattare le aziende.

La seconda campagna è iniziata nell’agosto 2025. In questo caso, gli hacker hanno utilizzato token OAuth rubati da SalesLoft Drift per accedere ai sistemi CRM dei clienti ed estrarre informazioni.

Gli attacchi SalesLoft hanno preso di mira principalmente i ticket di supporto, che contengono credenziali, token API, token di autenticazione e altre informazioni che potrebbero essere utilizzate per violare l’infrastruttura interna e i servizi cloud delle organizzazioni.