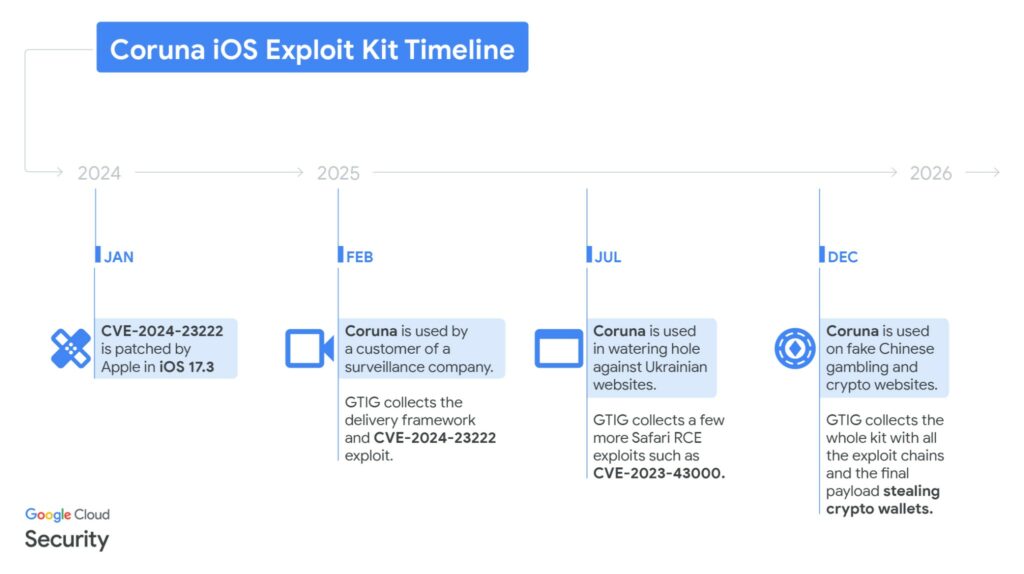

I ricercatori di Google hanno scoperto una potente serie di vulnerabilità di hacking per iPhone che circolavano da diversi anni tra vari gruppi di aggressori.

Lo strumento, chiamato Coruna, è stato inizialmente utilizzato in operazioni di sorveglianza mirata, in seguito in attacchi di spionaggio contro utenti in Ucraina, e infine lo stesso set è finito nelle mani di truffatori cinesi.

Il Google Threat Intelligence Group ha analizzato Coruna e ha individuato cinque catene di exploit complete e 23 vulnerabilità individuali per iOS. Il kit attacca gli iPhone con versioni che vanno da iOS 13, rilasciato a settembre 2019, a iOS 17.2.1, pubblicato a dicembre 2023. Alcuni dei metodi di bypass non sono mai stati pubblicati prima e consentono agli aggressori di aggirare i meccanismi di sicurezza integrati di iOS.

La storia di Coruna si è rivelata insolita. A febbraio 2025, degli specialisti hanno intercettato parte di una catena di attacchi utilizzata da un cliente di un’azienda commerciale che vendeva sistemi di sorveglianza.

Il codice dannoso operava tramite un complesso framework JavaScript con un offuscamento insolito. Lo script ha innanzitutto raccolto informazioni sul dispositivo: ha verificato se il telefono fosse autentico, ha identificato il modello di iPhone e ha determinato la versione di iOS.

Alla fine il server ha inviato una vulnerabilità idonea per il motore WebKit e un meccanismo per bypassare la protezione del Pointer Authentication Code. Uno di questi exploit sfruttava la vulnerabilità CVE-2024-23222. Apple ha risolto il problema a gennaio 2024 con il rilascio di iOS 17.3.

Pochi mesi dopo, lo stesso framework è apparso in un’altra campagna. Nell’estate del 2025, gli aggressori hanno iniettato codice in decine di siti web ucraini hackerati. Le risorse infette includevano quelle di negozi, società di servizi e piattaforme online. Le pagine caricavano furtivamente un frame nascosto che distribuiva exploit solo a utenti iPhone selezionati in regioni specifiche. La campagna era collegata al gruppo UNC6353. Dopo il rilevamento, gli specialisti hanno avvisato il team di risposta ucraino CERT-UA e hanno contribuito a ripulire i siti web infetti.

Entro la fine del 2025, il toolkit Coruna riapparve online, ma con una campagna completamente diversa. Questa volta, il codice dannoso veniva distribuito attraverso centinaia di falsi siti web cinesi relativi a finanza e criptovalute. Le pagine fraudolente convincevano i visitatori ad aprire il sito da un iPhone. Una volta cliccati, la pagina inseriva furtivamente un iframe nascosto che lanciava lo stesso exploit kit.

In un caso, gli aggressori hanno accidentalmente implementato una versione di debug del kit. I nomi dei moduli e dei componenti interni sono rimasti nel codice. Grazie a questo errore, gli esperti hanno scoperto il nome interno del kit: Coruna. L’analisi di diverse centinaia di campioni ha permesso loro di ricostruire cinque catene di attacco complete.

Il kit è piuttosto complesso. Lo script si interrompe se il telefono ha attivato la modalità di blocco o se l’utente ha aperto il sito web in modalità privata. Un cookie speciale viene utilizzato per caricare i componenti e gli indirizzi vengono calcolati utilizzando un hash SHA-256. Dopo aver sfruttato con successo la vulnerabilità di WebKit, viene avviato un loader binario che seleziona la catena di attacco appropriata per il dispositivo specifico. Il payload viene memorizzato crittografato e mascherato da file JavaScript.

Dopo aver ottenuto il pieno controllo del dispositivo, viene avviato il loader PlasmaLoader. Il componente si inietta nel processo di sistema powerd, che viene eseguito con privilegi di amministratore. Ulteriori attività hanno rivelato che l’obiettivo finale degli attacchi non è la sorveglianza, ma il furto di dati finanziari.

Il modulo malware analizza il dispositivo alla ricerca di immagini contenenti codici QR e analizza i file di testo. Tenta di trovare frasi di recupero del portafoglio crittografico BIP39 o parole chiave come “frase di backup” e “conto bancario”. Se tali dati vengono trovati in Apple Notes, il malware invia le informazioni al server di comando e controllo.

Inoltre, il programma può scaricare moduli aggiuntivi. Ogni modulo intercetta l’attività di applicazioni di criptovaluta popolari, tra cui MetaMask , Trust Wallet, Exodus, Phantom e altri portafogli. I log dei moduli sono scritti in cinese, indicando indirettamente l’origine degli operatori.

Secondo le osservazioni di Google, Coruna dimostra come sofisticati strumenti di hacking si siano gradualmente diffusi tra diversi gruppi. Un insieme di vulnerabilità è stato inizialmente utilizzato in operazioni di sorveglianza, poi implementato nel cyberspionaggio e, in seguito, lo stesso strumento è finito nelle mani di truffatori finanziari. Questa catena suggerisce l’esistenza di un mercato ombra in cui costose vulnerabilità zero-day vengono vendute o rivendute .

Il toolkit Coruna non funziona sulle ultime versioni di iOS. Si consiglia ai possessori di iPhone di installare l’ultimo aggiornamento di sistema. Se l’aggiornamento non è possibile, gli sviluppatori consigliano di abilitare la modalità Blocco, che limita significativamente la superficie di attacco.