È stato scoperto un problema pericoloso nell’applicazione ChatGPT per macOS rilasciata di recente: tutte le chat degli utenti erano archiviate sul computer in formato testo non crittografato. Cioè, un utente malintenzionato o un malware che riuscisse ad accedere al sistema potrebbe facilmente leggere tutte le conversazioni dell’utente con ChatGPT.

Il problema è stato scoperto dallo specialista in sicurezza informatica Pedro José Pereira Vieito. Sottolinea che qualsiasi altra applicazione avrebbe potuto accedere a questi file e studiare tutte le conversazioni dell’utente con l’intelligenza artificiale, probabilmente raccogliendone molte informazioni utili.

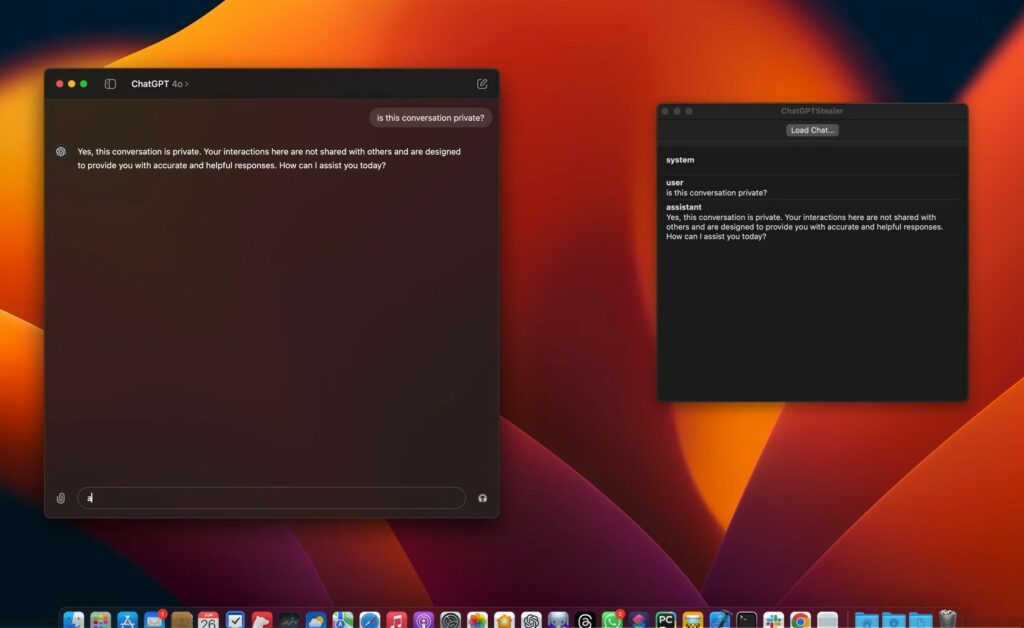

Il ricercatore ha chiaramente dimostrato che una potenziale applicazione dannosa può facilmente leggere le chat della vittima. Inoltre, i registri delle conversazioni con ChatGPT possono essere trovati manualmente sul computer e quindi visualizzati semplicemente rinominando il file.

Lo specialista ha spiegato di aver scoperto il bug perché si è interessato al motivo per cui OpenAI ha rifiutato di utilizzare la sandbox e ha deciso di verificare dove erano archiviati i dati dell’applicazione. Il fatto è che OpenAI distribuisce l’applicazione ChatGPT per macOS solo attraverso il suo sito web. Ciò significa che non è necessario seguire i requisiti sandboxing di Apple, che si applicano ai programmi distribuiti tramite il Mac App Store.

I giornalisti di The Verge hanno contattato OpenAI e hanno informato l’azienda del problema, dopodiché gli sviluppatori hanno rilasciato una patch che crittografava le chat. I giornalisti e Pereira Vieito confermano che dopo aver installato questo aggiornamento era effettivamente impossibile leggere le chat.

“Siamo a conoscenza di questo problema e abbiamo rilasciato una nuova versione dell’applicazione che crittografa queste conversazioni”, ha commentato OpenAI. “Ci impegniamo a fornire un’esperienza utente fluida mantenendo al tempo stesso elevati standard di sicurezza man mano che la nostra tecnologia si evolve”.