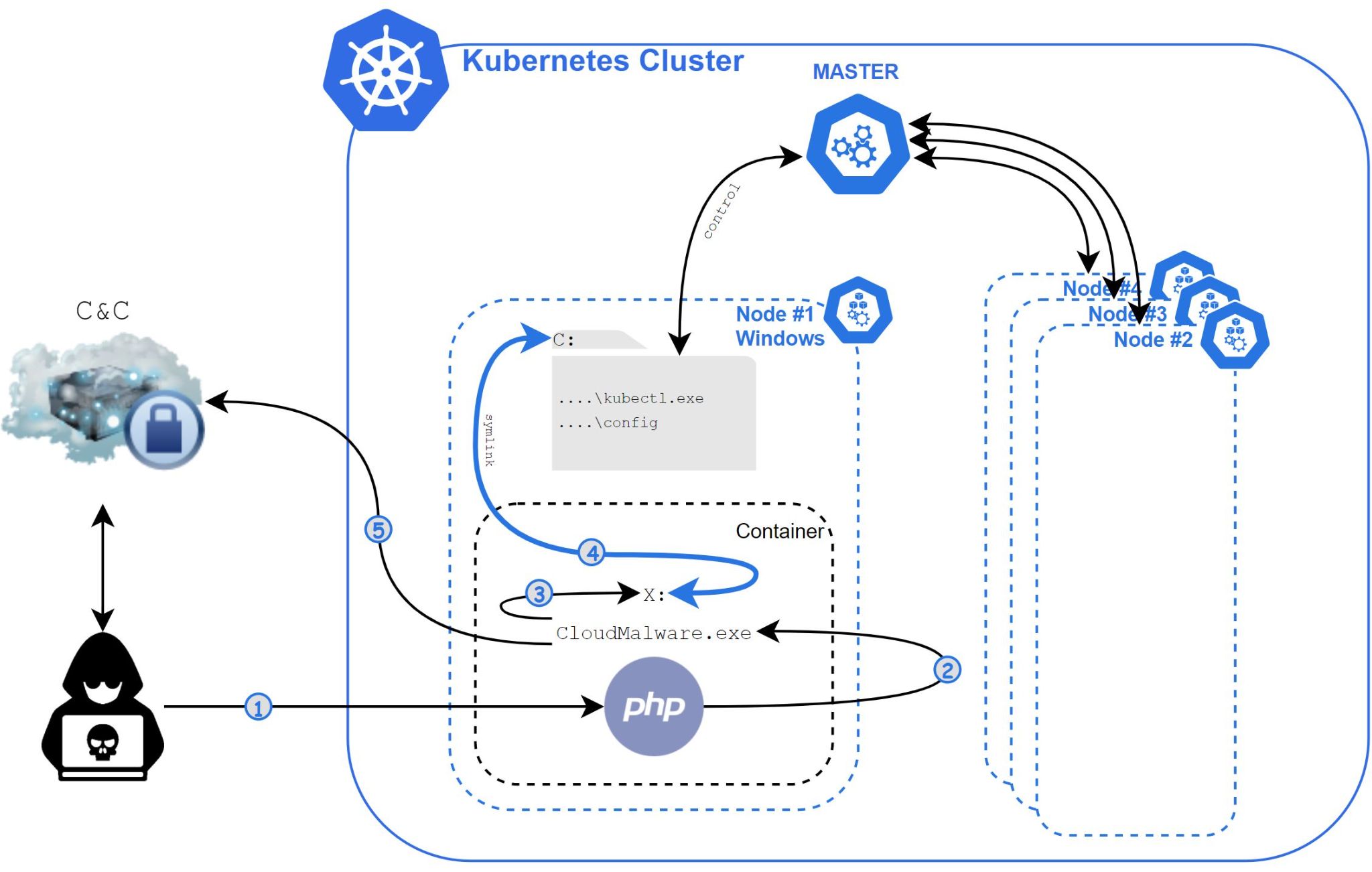

Si chiama Siloscape, è un malware identificato dal ricercatore di Palo Alto Daniel Prizmant, che prende di mira i cluster Kubernetes tramite i container di Windows. Il suo scopo principale è aprire una backdoor nei cluster Kubernetes configurati male per eseguire container dannosi.

La compromissione di un intero cluster è molto più grave della compromissione di un singolo container, poiché un cluster potrebbe eseguire più applicazioni cloud, mentre un singolo container di solito esegue una singola applicazione in cloud.

Ad esempio, l’autore dell’attacco potrebbe essere in grado di rubare informazioni critiche come nomi utente e password, file riservati di un’organizzazione o persino interi database ospitati nel cluster. Un tale attacco potrebbe persino essere sfruttato come attacco ransomware prendendo in ostaggio i file dell’organizzazione. Ancora peggio, con le organizzazioni che passano al cloud, molti utilizzano i cluster Kubernetes come ambienti di sviluppo e test e una loro violazione può portare a devastanti attacchi in supply-chain.

Siloscape utilizza un proxy Tor e un dominio .onion per connettersi in modo anonimo al suo server di comando e controllo (C2). Il ricercatore è riuscito ad accedere a questo server, identificando 23 vittime e ha scoperto che il server veniva utilizzato per ospitare 313 utenti in totale, il che implica che Siloscape è una piccola parte di una campagna più ampia in corso da più di un anno.

Il rapporto fornisce informazioni di base sulle vulnerabilità dei container Windows, e una panoramica tecnica di Siloscape con consigli sulle migliori pratiche per la protezione dei container in ambiente Windows.

Il malware è caratterizzato da diversi comportamenti e tecniche:

L’indagine sul server C2 ha mostrato che questo malware è solo una piccola parte di una rete più ampia, in quanto questa campagna risulta in corso da più di un anno.

Prima di immergersi nei dettagli tecnici di Siloscape, è importante comprendere meglio il suo comportamento e flusso di attacco e persistenza complessivo:

Se ne volete sapere di più, in calce il link con i dettagli tecnici.

Fonte

https://unit42.paloaltonetworks.com/siloscape

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…