Microsoft ha affermato che il gruppo di hacker russi dietro l’attacco SolarWinds ha attaccato l’Agenzia statunitense per lo sviluppo internazionale utilizzando quattro nuove famiglie di malware.

I ricercatori attribuiscono gli attacchi al gruppo hacker russo APT29 (alias Cozy Bear, Dukes, Nobelium), che, secondo gli esperti, opera sotto la copertura delle autorità russe.

I ricercatori riferiscono che gli hacker hanno compromesso i rappresentanti di agenzie governative statunitensi con e-mail di phishing che sembravano autentiche.

In totale, gli aggressori hanno inviato tali messaggi a circa 3.000 account in più di 150 diverse organizzazioni, comprese agenzie governative e organizzazioni coinvolte nello sviluppo internazionale, attività umanitarie e per i diritti umani. L’ultima ondata di questi attacchi è iniziata il 28 gennaio 2021 e si è notevolmente intensificata il 25 maggio.

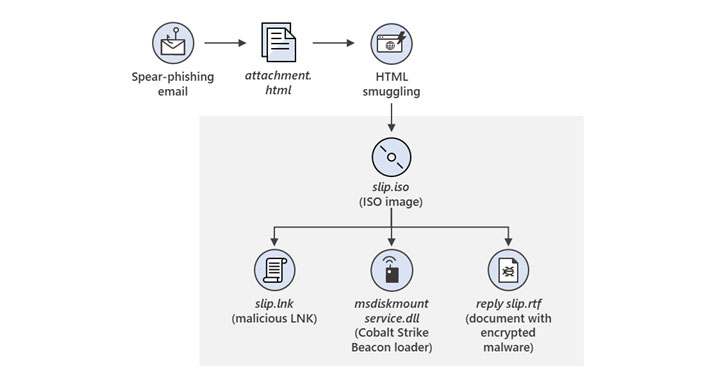

A volte le e-mail di phishing contenevano un collegamento che, se cliccato, consegnava il file dannoso ICA-declass.iso, che veniva utilizzato per distribuire Cobalt Strike, soprannominato NativeZone (Documents.dll). Questa backdoor può essere utilizzata per l’accesso permanente al sistema, lo spostamento laterale, l’estrazione dei dati e l’installazione di malware aggiuntivo.

Se il sistema operativo di base della vittima era iOS, veniva reindirizzato a un altro server remoto con un exploit zero-day CVE-2021-1879. Apple ha affrontato questo difetto alla fine di marzo, ammettendo che il problema avrebbe potuto essere sfruttato dagli hacker.

Microsoft ha anche rilasciato dettagli su quattro nuove famiglie di malware utilizzate da Nobelium in questi attacchi: un allegato HTML chiamato EnvyScout, un downloader BoomBox, un downloader backdoor NativeZone e uno strumento VaporRage progettato per scaricare ed eseguire shellcode.

Fonte