Jaguar Land Rover continua ad affrontare le conseguenze dell’attacco informatico che ha paralizzato la produzione, interrotto la rete di concessionari e messo a repentaglio le catene di approvvigionamento.

Nei maggiori impianti del Regno Unito, la fabbricazione di veicoli è stata interrotta per un periodo di quasi cinque settimane. Una riduzione di produzione di quasi 5.000 veicoli a settimana è stata registrata nel Regno Unito durante la sospensione, corrispondente a una perdita stimata settimanale di 108 milioni di sterline per le operazioni di JLR nel Regno Unito, includendo sia i costi fissi sia le perdite di profitto.

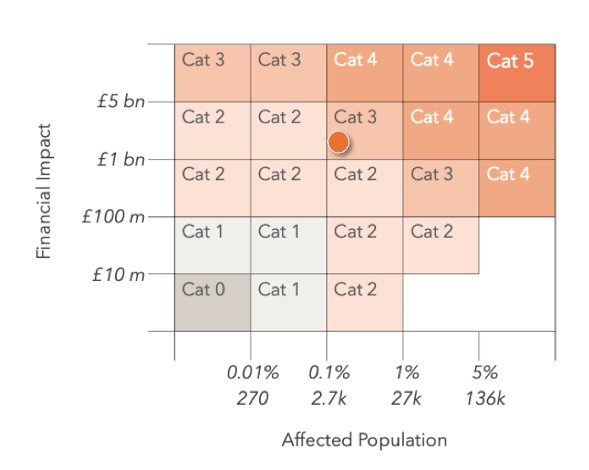

Il Cyber Monitoring Centre stima stima che l’evento abbia causato un impatto finanziario nel Regno Unito di 1,9 miliardi di sterline e abbia interessato oltre 5.000 organizzazioni del Regno Unito . L’intervallo di perdita modellato è compreso tra 1,6 e 2,1 miliardi di sterline, ma potrebbe essere superiore in caso di impatto significativo sulla tecnologia operativa o di ritardi imprevisti nel riportare la produzione ai livelli precedenti l’evento. Questa stima riflette la sostanziale interruzione della produzione di JLR, della sua catena di fornitura multilivello e delle organizzazioni a valle, comprese le concessionarie. La stima è sensibile alle ipotesi chiave, tra cui la data in cui JLR sarà in grado di ripristinare completamente la produzione e il profilo della ripresa; questa e altre ipotesi e limitazioni sono discusse più avanti in questo documento.

La valutazione dell’impatto finanziario si basa su un ritorno alla piena produzione all’inizio di gennaio 2026. A seguito delle chiusure dovute al COVID, JLR ha impiegato diverse settimane per tornare alla piena produzione. Un ritorno all’inizio di gennaio si basa sul contributo di esperti secondo cui JLR probabilmente incontrerà ulteriori complessità nel suo ritorno alla piena operatività, a causa delle continue sfide all’interno dell’infrastruttura IT o dei vincoli della catena di approvvigionamento.

Si prevede che il ritorno alla piena produzione sarà impegnativo, con la possibilità che si presentino problemi imprevisti che dovranno essere risolti. E’ stata ipotizzata una ripresa lineare dall’8 ottobre, quando è stato annunciato il ritorno alla produzione limitata, fino all’inizio di gennaio 2026.

Il Cyber Monitoring Centre ha riportato che per ragioni attualmente poco chiare, sono emersi pubblicamente meno dettagli tecnici su questo incidente rispetto al solito in casi simili.

La valutazione dell’impatto finanziario dell’incidente dipende fortemente dai dettagli tecnici, soprattutto per quanto riguarda l’influenza sulla tecnologia operativa (OT) di JLR, un aspetto fondamentale in questo contesto.

La portata dell’impatto dipenderà dall’estensione degli exploit dannosi realizzati, dai sistemi coinvolti e dalle possibili ulteriori conseguenze che potrebbero scaturire da un’interruzione non controllata.

Effettuare un blocco della produzione significa che è esistito un rischio significativo che gli aggressori potessero minare o avrebbero potuto minare le strutture operative essenziali, aumentando così il rischio di un’interazione dannosa tra i sistemi operativi e quelli informatici. Tuttavia, la ripresa della produzione all’inizio di ottobre suggerisce che l’entità di questo rischio sia probabilmente contenuta.