Autore: Roberto Villani

Data Pubblicazione: 22/04/2022

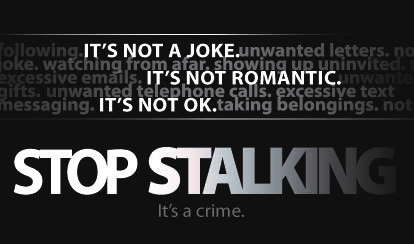

In mezzo a questo caos di inizio anno causato dalla guerra che la Russia ha portato in Europa, sfuggono molte notizie dalla lettura dei giornali, perché giustamente attratti dalle notizie belliche, dimentichiamo quanto ci accade intorno. Nel mondo cyber non esiste solo la cyber-guerra, i ransomware o i malware che vengono diffusi in rete dai cyber-criminali, ma purtroppo esistono anche gli atti di hate-speech, cyberbullismo e lo stalking.

Quest’ultimo odioso reato è prevalente soprattutto nei rapporti ormai logori o interrotti, che molte donne hanno con gli uomini. Il reato non è solo compiuto dagli uomini verso le donne, statistiche e numeri ci dicono che esiste anche una componente criminale femminile che si macchia di questo reato, ma chiaramente i numeri della cyber violenza che uno stalker indirizza verso le donne, sono sempre in aumento.

Ma chi è lo stalker?

Una definizione ben chiara si può trovare nei testi di Diritto, dove si può leggere: Stalker, è colui/colei che attraverso una serie di condotte poste in essere allo scopo di ingenerare stati di paura ed ansia, limita la libertà e la privacy di un’altra persona. Lo stalker poi nella sua malata fantasia, riesce anche ad adottare un moltitudine di comportamenti “operativi” al suo scopo. Il “mail-bombing” le continue telefonate in orari notturni, gli appostamenti nei pressi dell’abitazione o del luogo di lavoro, le visite a sorpresa ed i regali affettuosi, donati solo allo scopo di placare la vittima, null’altro sono che comportamenti che intendono dirigere la vittima sotto il proprio controllo.

Le esperienze psicologiche, criminologiche ed investigative hanno ben delineato i maggiori profili dello “stalker”, che spesso è affetto da disturbo della personalità o disordine mentale, e ripone nella sua vittima il suo problema. Narcisisti patologici, gli piace essere al centro dell’attenzione e tendono ad avere un’attenta immagine di se stessi, e della loro vita. Un’elevata autostima che però è solo un maschera con cui proteggere il loro problema ed escludere chiaramente tutte le persone che non soddisfano questa loro necessità.

Incapaci di avere una relazione stabile e duratura, hanno l’abitudine di usare le persone vicine come oggetti utili a garantire la loro superiorità. Quando questa maschera viene svelata, ecco che lo stalker inizia la sua ossessiva persecuzione verso la sua vittima. Non mancano gli elementi investigativi che hanno evidenziato come una donna forte, dalla professione sicura, e dalla posizione di rilievo all’interno di una gruppo sociale, di una comunità o nel mondo del lavoro, sia vittima dello stalker che cerca in ogni modo di svalutare le sue capacità, di ridurre la sua forza propositiva o rendere meno importante quanto ella abbia fatto o riesce a fare.

Le statistiche ci dicono che il profilo dello stalker è per il 70% di sesso maschile, con una cultura scolastica quasi sempre inferiore a quella della vittima, altrettanto inferiore alla vittima è il livello occupazionale dello stalker, spesso disoccupato – evidente elemento quando si realizzano i pedinamenti alla vittima; ultimo dato e purtroppo triste, lo stalker è quasi sempre recidivo, al tal punto che uno stalker su tre reitera il suo comportamento ossessivo.

Abbiamo quindi un quadro ben definito dello stalker, che vede nell’erotomane, l’amante ossessivo o il semplice individuo ossessivo, amico, conoscente, collega di lavoro, le categorie primarie dove si può nascondere uno stalker. Almeno questi sono i dati che i primissimi studi statunitensi elaborarono già nel 1993, quando iniziarono a crescere i reati persecutori commessi verso le donne.

Se anche l’ossessione persecutoria degli individui nei confronti dei propri simili è sempre esistita nella storia, è evidente che le società sono cambiate e sono cambiati anche i meccanismi sociali di controllo per proibire estremismi comportamentali. Perché la vittima deve subire passivamente le vessazioni e le molestie, limitando la sua libertà ed i suoi spazi di azione? Gli ordinamenti giuridici dei paesi più sviluppati hanno quindi uniformato il contrasto a questo meschino reato, inserendo negli atti persecutori ulteriori modifiche e norme ben definite.

L’avvento dei moderni mezzi di comunicazione e dei social network, ha reso ancor di più evidente il fenomeno dello stalking perché la semplicità nella composizione di un messaggio, di un mail, azioni che questi strumenti consentono, hanno aumentano queste forme di sopraffazione o ricatto.

Ed allora come prevenire questo reato e non essere costretti a subire questa violenza cibernetica? Bisogna fare una premessa però.

Il reato di atti persecutori, seppur definito nell’art. 612 bis del nostro codice penale, resta un illecito molto difficile da cristallizzare, perché i comportamenti che abbiamo descritto in precedenza – i regali, l’invio di mazzi di fiori, o una chiacchierata su un social network, possono essere considerati dalla vittima leciti, se non molto spessi apprezzati. Quindi è utile osservare l’escalation dello stalker, ossia il suo percorso ossessivo verso la vittima. Di contro la vittima, inizialmente non tenderà a verificare la pericolosità dello stalker, non darà importanza a questo atteggiamento e se pur infastidita riserverà nella speranza che questo modus operandi termini, la sua naturale interruzione.

Qui le strade dei due attori si incrociano, si inizia il percorso verso la criticità che spesso le cronache ci hanno descritto anche con tragicità, e questo dobbiamo evitarlo.

Se avete iniziato ad avere consapevolezza che il regalo, o la chiacchierata social stia degenerando, se i comportamenti del vostro persecutore vi risultano ossessivi – iniziano degli appostamenti, si intensificano le visite a sorpresa con diverse scuse – allora è bene che iniziate a comunicare questo stato ad altre persone, inizialmente potrete coinvolgere amici fidati, consultatevi con delle associazioni specializzate che sono composte da psicologi esperti, al fine di fornire loro gli indicatori di criticità che avete evidenziato. Ed in ultimo, ma non meno importante, contattate le forze dell’ordine.

Attraverso la collaborazione tra enti pubblici e privati, le nostre Forze dell’ordine hanno raggiunto un elevato grado di investigazione per questo genere di reati. Dispongono di protocolli operativi e strumenti giuridici utili ad impedire l’evoluzione del reato. Già il semplice strumento dell’ammonimento del Questore, nato con i decreti del 2009 e del 2013 contro la violenza di genere, costituisce una fase fondamentale per interrompere il reato. Nello specifico, l’autore del reato viene ammonito sul disvalore sociale delle condotte che sta portando e gli viene intimato di cessare ogni azione vessatoria o violenta, contestualmente gli viene anche fornito un supporto informativo riguardo una eventuale cura a riguardo qualora si evidenziasse una patologia psicologica.

Certamente la natura amministrativa dell’ammonimento risulta agli occhi della vittima poca cosa, ma non bisogna pensare che sia così. Tutt’altro. Il documento resta agli atti, i database delle forze dell’ordine conserveranno questo atto, e sarà utile in caso di indagini più complesse o nella recidiva del reato da parte del suo autore. La trasversalità delle informazioni assunte, che vengono scambiate dagli enti coinvolti, associazioni di tutela, educatori, criminologi, psicologi ed avvocati, aggiunge poi un ulteriore schermo di difesa per la vittima.

Come spesso scriviamo su questo blog, avere una consapevolezza cyber, aiuta tutti a vivere il cyber-mondo in maniera migliore. Non subendo la sua forza invasiva, fatta di notifiche, avvisi, email, banner che si illuminano nelle serate a casa. Avere un controllo sul proprio smartphone ed iniziare ad usare le molteplici funzioni tecniche quali “non disturbare” o i numeri preferiti a cui rispondere, escludendo gli sconosciuti, una maggiore riservatezza nel fornire il proprio numero a chiunque lo chiede per supposte esigenze di mercato o sondaggi statistici, imparare a registrare le telefonate, salvare sempre i messaggi pericolosi, e stamparli immediatamente indicando bene data ed ora sulla stampata; avere testimoni presenti che fungano da controllo per il vostro speed-date o semplicemente informare un vostro amico/amica che incontrerete quel tal dei tali in quel posto, a quell’ora, sono tutti elementi utili alla vostra cyber- sicurezza.

Questo non significa che dovete iniziare a vivere nel terrore che ogni vostro incontro sia fatto con uno stalker, ma avere una maggiore consapevolezza delle dinamiche che si sviluppano quando avvertite quel campanello di allarme, che solo l’intuito femminile riesce ad avere.

Per chi curioso vuole sapere se esistono “stalker” donna, rispondiamo Sì! Abbiamo detto che è atavica la persecuzione degli individui verso i suoi simili, ma i riscontri investigativi hanno evidenziato che il metodo di fare stalking di una donna verso un uomo è completamente diverso. Sono rari i casi in cui si sono evidenziate molestie fisiche rivolte da una donna verso la sua vittima maschile, e quindi le risultanze determinano una incidenza minore, ma non poche sono le molestie psicologiche che la donna-stalker getta verso la sua vittima di sesso opposto. Anche in questo caso, le statistiche dell’Osservatorio nazionale stalking italiano, indicano un lieve incremento di queste molestie, sempre legato con l’uso dei social network, che includono anche l’hate speech, la violenza verbale e la diffamazione.

Continua a leggere la seconda parte: Cyber reati, stalking e cyberbullismo: i cyber bulli e le vittime del web | Seconda parte