Nel corso della primavera del 2025, gli sviluppatori del malware StealC hanno rilasciato una nuova versione principale del loro software, passando da StealC_v1 a StealC_v2. Pochi giorni dopo il rilascio, il pannello web del malware è trapelato, offrendo agli esperti di sicurezza una rara opportunità di osservare il backend delle operazioni.

Il gruppo ha subito una notevole esposizione pubblica quando TRAC Labs ha pubblicato un’analisi tecnica critica, intitolata “Autopsy of a Failed Stealer: StealC v2”, evidenziando le lacune nella sicurezza e la maturità limitata del malware.

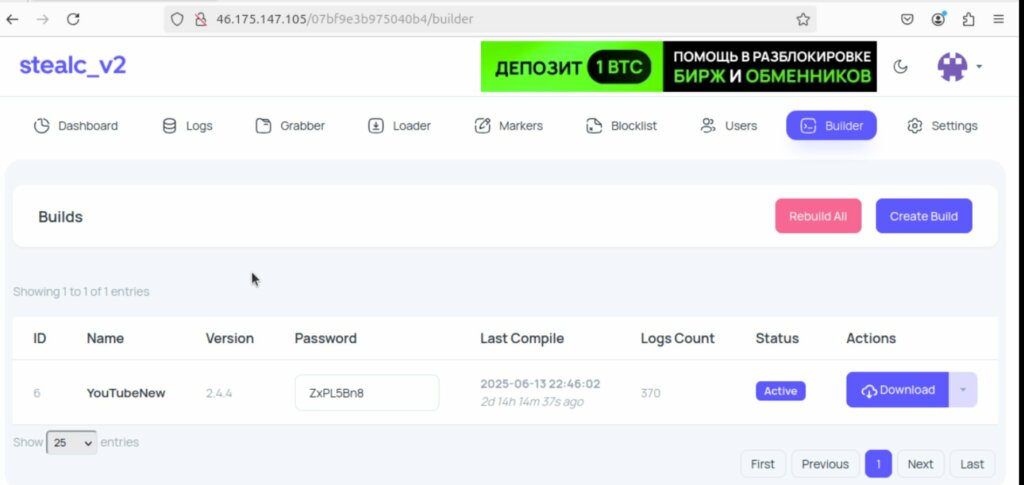

Uno degli autori di minacce identificati è stato soprannominato YouTubeTA, abbreviazione di YouTube Threat Actor. Nei mesi successivi, è stato possibile osservare le campagne malware a lui associate. YouTubeTA ha gestito diverse build di StealC, etichettate come YouTube, YouTube2 e YouTubeNew, suggerendo un collegamento con piattaforme YouTube per la diffusione del malware.

I dati raccolti dai server del malware indicano che YouTubeTA ha registrato oltre 5.000 log di utenti, comprendenti circa 390.000 password rubate e più di 30 milioni di cookie, in gran parte non sensibili o di tracciamento. Molti dei canali YouTube utilizzati avevano contenuti legittimi e migliaia di iscritti, il che rendeva la loro apparente autenticità uno strumento utile per diffondere software compromesso. In alcuni casi, il malware catturava screenshot delle vittime durante la ricerca di software craccato su YouTube, confermando l’uso della piattaforma per attività illecite.

L’analisi del pannello web trapelato ha rivelato una semplice vulnerabilità XSS. Gli esperti hanno potuto sfruttarla per raccogliere informazioni sugli operatori stessi, incluse impronte digitali dei computer, dettagli hardware, indicatori di posizione generali e cookie di sessione attivi. L’ironia è evidente: un malware progettato per rubare cookie non era in grado di proteggere i propri.

Questi dati hanno permesso di attribuire l’attività a un singolo operatore e di stimare la sua area geografica approssimativa. L’indicatore principale è stato il fatto che nel pannello era presente un solo account utente, denominato Admin, senza tracce di altri utenti.

Il pannello StealC disponeva di una funzione chiamata “marcatori”, usata per evidenziare credenziali rubate da domini specifici. Nel caso di YouTubeTA, erano inclusi sottodomini di YouTube dedicati ai creatori di contenuti, suggerendo un interesse nel dirottare vecchi account YouTube per diffondere ulteriormente il malware.

Alcuni screenshot mostrano anche l’uso di tecniche di ingegneria sociale, come la pagina Clickfix, popolare nel 2025, dimostrando che l’autore non si limitava all’infezione tramite piattaforma video.

StealC è un malware infostealer comparso all’inizio del 2023 e distribuito come Malware-as-a-Service (MaaS). Il software consente di rubare cookie, password e altri dati sensibili dai computer infetti e viene venduto con un pannello web professionale, monitoraggio delle campagne e alcune misure di sicurezza operative.

La ricerca descritta si basa esclusivamente su informazioni pubblicamente disponibili e su artefatti trapelati, condotta a scopi difensivi e didattici. CyberArk Labs condivide questo lavoro per supportare la ricerca responsabile sulla sicurezza e migliorare la comprensione delle minacce informatiche tra gli esperti del settore.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…