Nel continuo sforzo per garantire la sicurezza informatica dei suoi servizi e prodotti, TIM ha rilevato con il suo Red Team Research un bug di sicurezza significativo sul prodotto Ericsson Network Manager (ENM). A dare la notizia è Ericsson stessa che ha emesso un bollettino di sicurezza ufficiale per informare i suoi utenti su come affrontare il problema. Al momento sulla pagina relativa ai bug rilevati da TIM, non sono state emesse ancora specifiche sul bug.

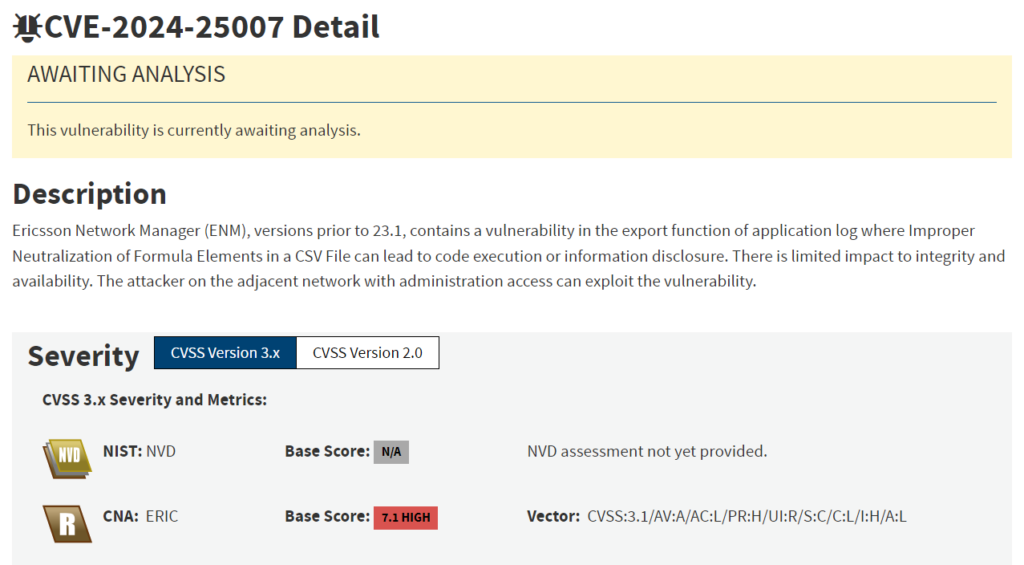

Il bug identificato è stato classificato con il CVE-2024-25007 e riguarda il software Ericsson Network Manager (ENM) nelle versioni precedenti alla 23.1. Si tratta di una vulnerabilità che colpisce la funzione di esportazione dei log dell’applicazione in formato CSV.

La mancata neutralizzazione adeguata degli elementi in un file CSV può condurre all’esecuzione di codice o alla divulgazione di informazioni sensibili. Sebbene l’impatto sull’integrità e sulla disponibilità sia limitato, un attaccante nella rete adiacente con accesso amministrativo può sfruttare la vulnerabilità.

Secondo il bollettino di sicurezza di Ericsson, il punteggio di base CVSS assegnato a questa vulnerabilità è di 7.1, classificato come “Alto” in termini di gravità. Il tipo di debolezza è stato identificato come CWE-1236, ossia la “Improper Neutralization of Formula Elements in a CSV File” (noto come ‘CSV Injection‘).

Per risolvere questo problema, Ericsson ha rilasciato un aggiornamento di sicurezza che aggiorna il software Ericsson Network Manager a versioni 23.1 o successive. Il bollettino di sicurezza fornisce anche una tabella che elenca i prodotti Ericsson interessati, le versioni colpite e le versioni corrette che includono questo aggiornamento di sicurezza.

| CVE addressed | Product name | Affected versions | Fixed versions |

| CVE-2024-25007 | Ericsson Network Manager | All versions prior to 23.1 | 23.1 or later |

È interessante notare che nel bollettino di sicurezza di Ericsson viene menzionato il TIM Red Team Research, ringraziando espressamente Luca Borzacchiello, Andrea Carlo Maria Dattola, Massimiliano Ferraresi e Massimiliano Brolli per aver segnalato il problema.

Questo evidenzia il ruolo cruciale dei team di ricerca sulla sicurezza di TIM nel rilevare e segnalare vulnerabilità, contribuendo così alla sicurezza informatica globale.

Ericsson Network Manager fornisce una gestione di rete unificata per nodi radio, core e di trasporto associati ed è progettato per supportare e consentire la trasformazione sia delle reti che delle operazioni verso un futuro di reti ibride costituite da un mix di funzioni di rete fisiche e virtuali (PNF e VNF ).

È fondamentale che gli operatori imparino come utilizzare questo gestore di rete che ha sostituito i vecchi prodotti OSS e implementino le conoscenze acquisite per facilitare le loro attività quotidiane.

La virtualizzazione della rete, il networking definito dal software (SDN) e l’analisi forniscono l’automazione, la programmabilità e l’agilità necessarie per fornire servizi complessi e nuovi casi d’uso nelle reti 5G. Le reti odierne devono essere flessibili e scalabili per supportare un numero enorme di dispositivi su diversi verticali. Poiché queste reti continuano a trasformarsi, il prossimo futuro sarà caratterizzato da una combinazione di funzioni di rete legacy e virtualizzate, che daranno luogo a reti ibride. Per gestire queste reti ibride flessibili, programmabili e in evoluzione, i fornitori di servizi dovranno impiegare una gestione della rete che copra le tecnologie radio, di trasporto e di rete centrale in modo end-to-end.

In qualità di gestore di rete completamente unificato con applicazioni universali per tutte le tecnologie di rete, Network Manager di Ericsson fornisce proprio questa flessibilità end-to-end, consentendo un funzionamento continuo ed efficiente tra reti e livelli di rete, nonché una serie di applicazioni e strumenti unificati per garantire la sicurezza gestire l’accesso radio, il trasporto e le reti principali. L’ambiente operativo uniforme di Ericsson Network Manager include una raccolta di funzioni di gestione consolidate basate su una piattaforma software pronta per il cloud e garantisce tempi di inattività prossimi allo zero durante gli aggiornamenti del software, garantendo la piena visibilità e il controllo delle reti.

E’ degno di nota riportare che Ericsson è recentemente divenuta una CVE Numbering Authorities (CNA), un’organizzazione autorizzata a attribuire identificatori univoci a nuove vulnerabilità, con il compito di coordinare la divulgazione responsabile delle stesse.

Questo ruolo implica una grande responsabilità nell’ambito della sicurezza informatica da parte di Ericsson e riflette gli sforzi dell’azienda nel migliorare la gestione delle vulnerabilità nei suoi prodotti e servizi, con un approccio olistico e di collaborazione nella divulgazione delle minacce informatiche attraverso il supporto della community hacker internazionale.

La trasparenza e la collaborazione tra fornitori come Ericsson e team di ricerca sulla sicurezza radiomobile come il Red Team Research di TIM sono essenziali per garantire la sicurezza digitale nelle reti moderne. L’identificazione tempestiva e la risoluzione di vulnerabilità contribuiscono a proteggere le reti e i dati critici, sia per le aziende che per gli individui.

Si tratta di uno tra i pochi centri italiani di ricerca sui bug di sicurezza, dove da diverso tempo vengono effettuate attività che mirano all’identificazione di vulnerabilità non documentate. Le attività condotte dal team, portano ad una successiva emissione di CVE sul National Vulnerability Database degli Stati Uniti D’America, terminato il percorso di Coordinated Vulnerability Disclosure (CVD) con il vendor del prodotto.

Nel corso di 3 anni di attività, abbiamo visto il laboratorio, rilevare moltissimi bug 0-day su prodotti best-in-class e big vendor di valenza internazionale, come ad esempio Oracle, IBM, Fortinet, F5, Ericsson, Red Hat, Nokia, Computer Associates, Siemens, F5, Fortinet, QNAP, Johnson & Control, Schneider Electric, oltre ad altri fornitori su tipologie differenti di architetture software/hardware.

Nel corso del tempo, sono stati emessi circa 120 CVE, dove 10 risultano con severità Critical (9,8 di score CVSSv3).

Relativamente ad una vulnerabilità rilevata dal gruppo di ricerca sul prodotto Metasys Reporting Engine (MRE) Web Services, del fornitore Johnson & Control, la Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti D’America, ha emesso un avviso di sicurezza riportando come Background i settori quali: “CRITICAL INFRASTRUCTURE SECTORS, COUNTRIES/AREAS DEPLOYED e COMPANY HEADQUARTERS LOCATION”.

Si tratta di una realtà tutta italiana che emette CVE con costanza, contribuendo in maniera fattiva alla ricerca delle vulnerabilità non documentate a livello internazionale. RTR si sta distinguendo a livello paese sull’elevata caratura delle attività svolte, oltre a contribuire all’innalzamento dei livelli di sicurezza dei prodotti utilizzati da organizzazioni e singole persone.