Nella giornata di oggi, all’interno del forum underground Breach Forums, è stato messo in vendita da un Threat Actors uno 0day su Microsoft Outlook. Si tratta di una vulnerabilità di Remote Code Execution (RCE) che viene messa in vendita per 1.700.000 Dollari.

Si tratta di un costo molto alto per una falla 0day molto insidiosa che sul mercato dei broker 0day è quotata per 250.000 dollari (come ad esempio sul bounty di Zerodium).

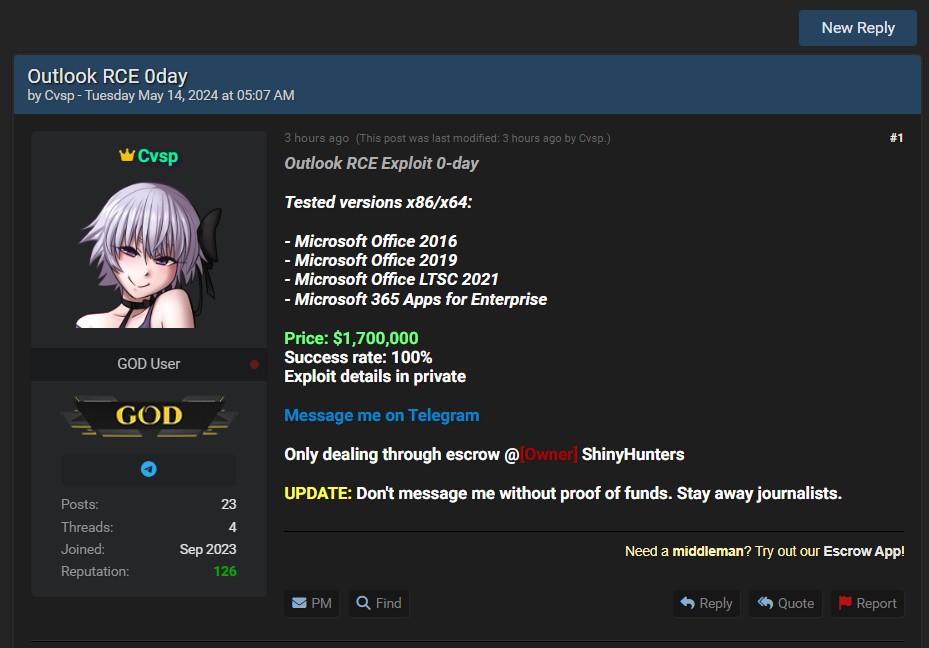

Il Threat Actors ha all’interno del forum una discreta reputazione ed in passato ha già venduto altri 0day di valore, pertanto potrebbe non trattarsi di una truffa ma di un exploit reale. Il threat Actors scrive all’interno del post quanto segue:

Outlook RCE Exploit 0-day

Versioni testate x86/x64:

- Microsoft Office 2016

- Microsoft Office 2019

- Microsoft Office LTSC 2021

- Microsoft 365 Apps for Enterprise

Prezzo: $ 1.700.000

Tasso di successo: 100%

Dettagli dell'exploit in privato

Inviami un messaggio su Telegram

Solo tramite depositare in garanzia @AGGIORNAMENTO ************

:non inviarmi messaggi senza una prova dei fondi. State lontani dai giornalisti.

I bug 0day, noti anche come zero-day vulnerabilities, rappresentano una delle minacce più insidiose e temute nel panorama della sicurezza informatica. Questi bug sono così chiamati perché possono essere sfruttati il giorno stesso in cui vengono scoperti. Questo può avvenire prima che il produttore del software abbia avuto la possibilità di sviluppare e rilasciare una patch per correggerli. 0day quindi si riferisce al fatto che non vi è alcun giorno di preavviso tra la scoperta del bug e il suo sfruttamento. Mentre per il vendor, da quel momento si iniziano a contare i giorni per rilasciare la patch per la risoluzione del bug.

In parole povere, un bug 0day è una vulnerabilità nel software che è sconosciuta al produttore del software stesso. Di conseguenza, non è stata ancora corretta attraverso l’applicazione di un aggiornamento o di una patch di sicurezza. Queste vulnerabilità possono riguardare qualsiasi tipo di software, da sistemi operativi a browser web, da applicazioni desktop a dispositivi embedded.

La pericolosità dei bug 0day risiede nel fatto che possono essere sfruttati per condurre attacchi informatici senza essere ostacolati da misure di sicurezza preesistenti. Poiché il produttore del software non è a conoscenza della vulnerabilità, non ha modo di sviluppare una contromisura per proteggere gli utenti dal potenziale attacco.

I bug 0day rappresentano una minaccia significativa per la sicurezza informatica. Poiché permettono ai malintenzionati di sfruttare vulnerabilità sconosciute per condurre attacchi informatici senza essere rilevati.

I forum underground rappresentano una parte oscura della rete. In questo luogo hacker, cyber criminali e appassionati di sicurezza informatica si riuniscono per scambiare conoscenze, strumenti e servizi illegali. Questi forum sono spesso ospitati su piattaforme criptate e nascoste, come il dark web, dove è possibile navigare in modo anonimo e difficile da tracciare. Le principali caratteristiche dei forum underground possono essere sintetizzate in:

Oltre alle piattaforme tradizionali come il dark web, come Tor, i forum underground nel clear web, molti criminali informatici dimorano all’interno di Telegram. Telegram offre canali e gruppi criptati dove gli hacker e i criminali informatici possono comunicare. e condividere informazioni in modo rapido e sicuro.

I canali Telegram dedicati alla sicurezza informatica spesso offrono aggiornamenti sugli ultimi exploit e vulnerabilità, nonché guide dettagliate su come condurre attacchi informatici. Questi canali possono attrarre migliaia di membri al loro interno. Possono fornire anche informazioni sulle aziende violate, log di infostealer o informazioni di prima mano. Consentono anche di fare da ponte tra il dark web e i criminali informatici oltre agli addetti ai lavori come i ricercatori di sicurezza.

Per proteggersi dagli attacchi 0day, è fondamentale adottare una serie di misure di sicurezza informatica. Queste includono l’installazione tempestiva di patch e aggiornamenti software, l’implementazione di soluzioni di sicurezza avanzate come firewall e software antivirus. La sensibilizzazione degli utenti sulle pratiche di sicurezza informatica e la vigilanza costante sui propri sistemi per individuare eventuali comportamenti anomali o attività sospette.

Va da se che una vulnerabilità 0day è ben più insidiosa di una falla di sicurezza per la quale è stata realizzata una patch. Questo perché nessun sistema di protezione la conoscerà e potrà limitare le azioni malevole da parte di chi conosca la minaccia.

Pertanto la messa in vendita di uno 0day rappresenta sempre un’opportunità strategica da utilizzare a nostro vantaggio. Ci permette di comprendere i rischi associati ad un potenziale sfruttamento del bug. Inoltre possiamo contestualizzarlo all’interno delle nostre infrastrutture IT per poterle monitorare al meglio e rilevare tentativi illeciti di intrusione.