Una nuova versione del cavo malevolo O.MG, soprannominato O.MG Elite, è stato mostrato alla conferenza DEF CON. In apparenza, un cavo del genere non è diverso da un normale cavo Lightning o USB-C, ma in realtà è una pericolosa variazione sul tema Rubber Ducky.

La prima versione del cavo O.MG è apparsa nel lontano 2019 ed è stata inventata dal noto specialista e ingegnere di sicurezza delle informazioni Michael Grover, noto anche con il soprannome di MG.

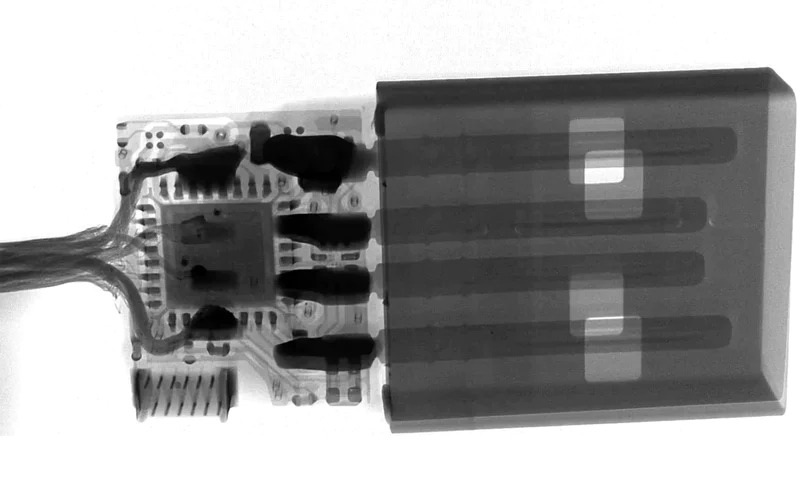

Tale cavo non differisce nell’aspetto rispetto al solito e può essere collegato a una macchina con Linux, Mac o Windows. Ma in realtà O.MG non è un cavo USB semplice, si tratta di un sistema HID (Human Interface Device), ovvero un dispositivo USB per interagire con una persona (solitamente tastiera, mouse, controller di gioco e presto).

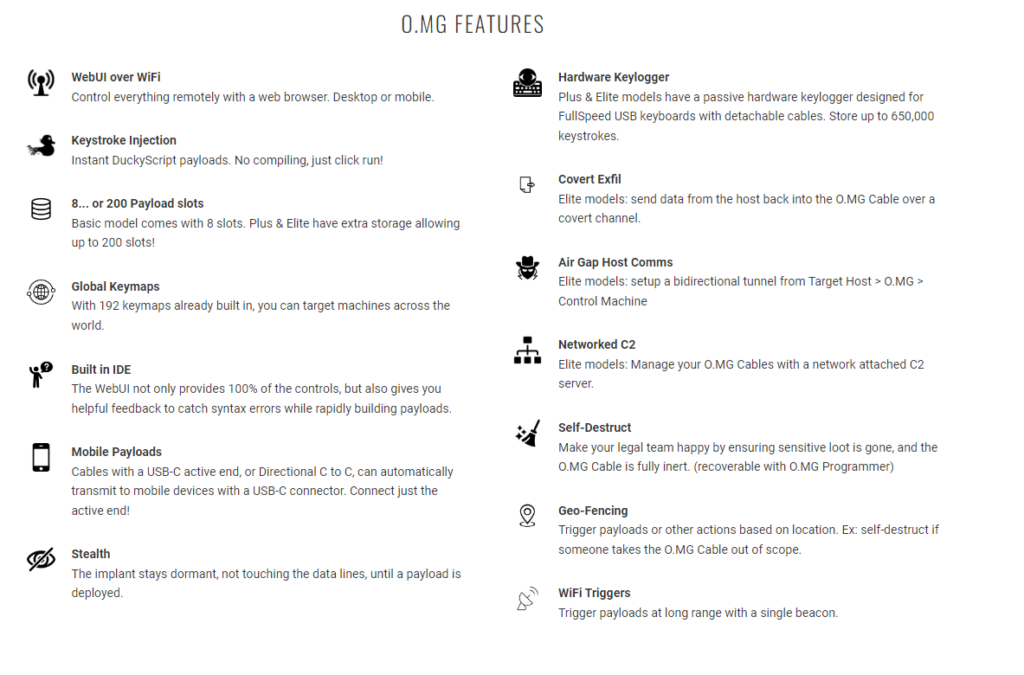

Poiché MG ha anche aggiunto il supporto per le connessioni wireless al suo sviluppo, di conseguenza, collegando il cavo O.MG alla macchina bersaglio, l’attaccante è in grado di eseguire qualsiasi comando tramite Wi-Fi, come se li stesse digitando sulla tastiera del computer di destinazione.

È interessante notare che, a differenza di altri progetti, MG (che ha ripetutamente dimostrato sui suoi Twitter attacchi tramite cavi USB dannosi e persino il guasto di speciali adattatori di protezione che dovrebbero proteggere dagli attacchi tramite USB), il cavo è stato venduto a pochi eletti alla DEF CON, ma è arrivato alla produzione di serie grazie alla collaborazione di Grover con Hak5, l’azienda produttrice della Rubber Ducky.

Quest’anno, l’esperto ha soddisfatto i fan dell’hardware hacker con una novità: ma alla conferenza DEF CON ha presentato una prima versione del cavo O.MG aggiornato, che ha ricevuto il prefisso Elite.

“Molti attacchi di esfiltrazione dei dati, incluso il furto di password da Chrome, si basano sull’invio di dati tramite la connessione Internet verso la macchina target, che può essere bloccata da software antivirus o impostazioni di rete aziendali. L’interfaccia di rete di bordo aggira questa protezione fornendo al cavo un proprio canale di comunicazione per inviare e ricevere dati, nonché un modo per rubare dati da macchine isolate che sono completamente disconnesse dalle reti esterne”

afferma MG facendo riferimento alle reti Air Gap.

O.MG Elite è in grado di attaccare e leggere i dati che vengono trasmessi tramite cavo, ad esempio tra iPhone e Mac, o qualsiasi altra combinazione di dispositivi (Lightning su USB-A, Lightning su USB-C, C su C e microUSB).

“Contiene anche un keylogger: se utilizzato per collegare una tastiera a un computer host, il cavo può registrare tutte le sequenze di tasti che lo attraversano e memorizzare fino a 650.000 sequenze di tasti nella memoria interna per un successivo recupero. La tua password? Dettagli del conto bancario? Salvato. Bozze di tweet negativi che non volevi inviare? Anche questi salvati”

Ha aggiunto l’esperto.

La novità vanta anche un maggiore spazio di archiviazione per i payload e gli operatori via cavo O.MG possono ora controllare più dispositivi dannosi contemporaneamente tramite un unico server di controllo.

L’O.MG Elite aggiornato, attualmente parte da 179,99 dollari. In effetti, l’hardware è già completamente pronto e ora gli sviluppatori stanno offrendo a tutti di testare nuove funzionalità del software mentre MG ei suoi colleghi completano lo sviluppo.

Tuttavia, gli acquirenti possono utilizzare l’ultimo firmware stabile, in cui semplicemente non ci sono nuove funzionalità (e potenziali bug). L’O.MG Elite dovrebbe essere finalizzato entro il 2023.