Un attacco ha colpito il sistema anti allagamento della città di Venezia, con accesso messo in vendita online da un gruppo hacktivista cinese. Gli hacker, sembra abbiano violato l’HMI esposta già il 10 marzo 2026, sfruttando presunti bug nei sistemi del MIT. L’episodio, se confermato, evidenzia criticità nella sicurezza delle infrastrutture critiche italiane e il rischio concreto di manipolazione delle infrastrutture critiche.

Il 7 aprile 2026, i sistemi di monitoraggio del gruppo DarkLab di Red Hot Cyber in ambito CTI hanno intercettato un segnale: la parola “Italy” compare in una fonte che risultava sotto osservazione.

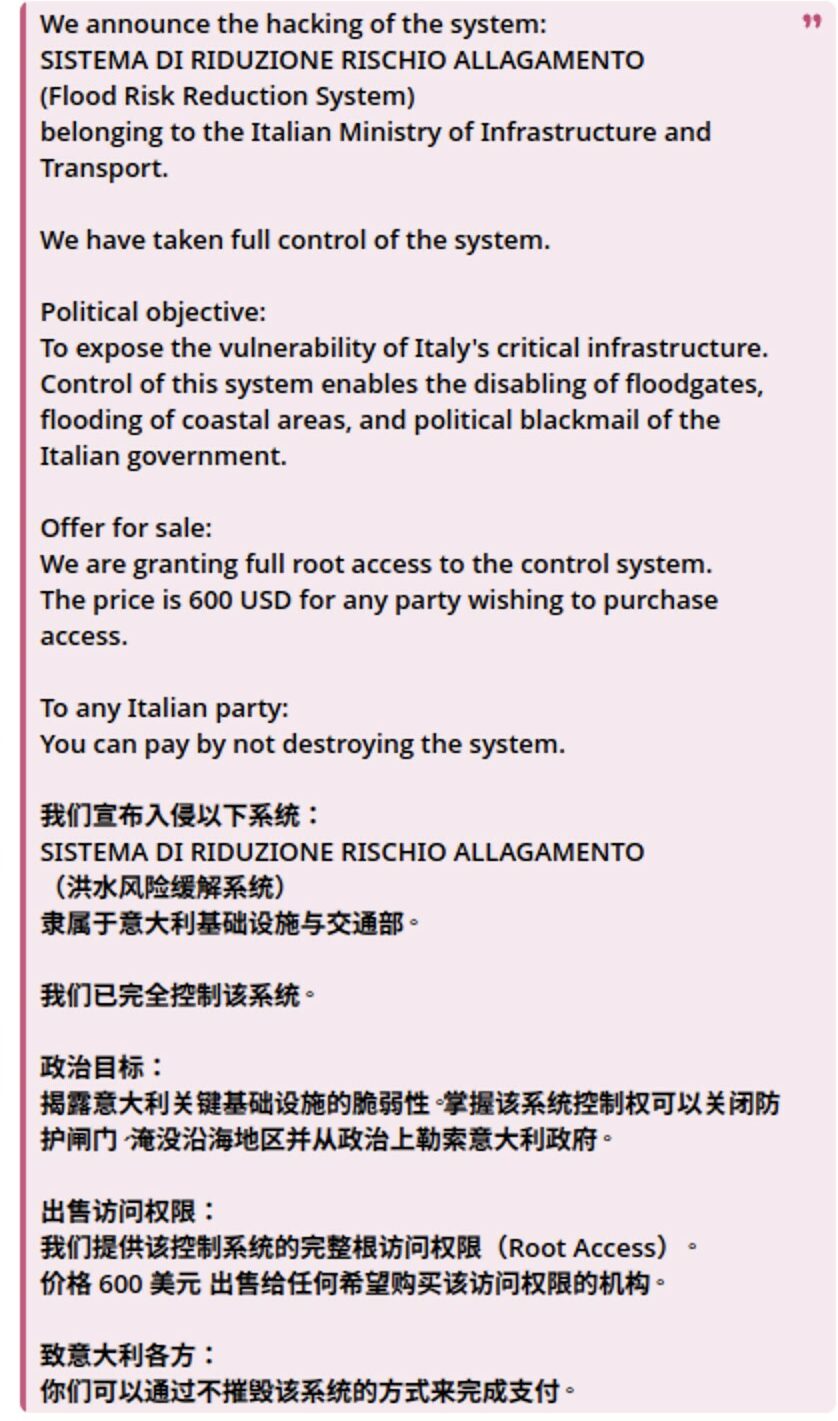

Quando analizziamo questi contesti, troviamo spesso post su Telegram e questa volta c’è un messaggio che non lascia molti dubbi. Un gruppo di attori malevoli sostiene di aver preso il controllo del Sistema di Riduzione Rischio Allagamento della Basilica di San Marco. Si tratta dell’infrastruttura sotto la responsabilità diretta del Ministero delle Infrastrutture e dei Trasporti.

Il post rivendita un accesso a root ì, il quale è stato messo in vendita, pertanto decidiamo di approfondire la cosa, oltre ad aver avvertito immediatamente le autorità.

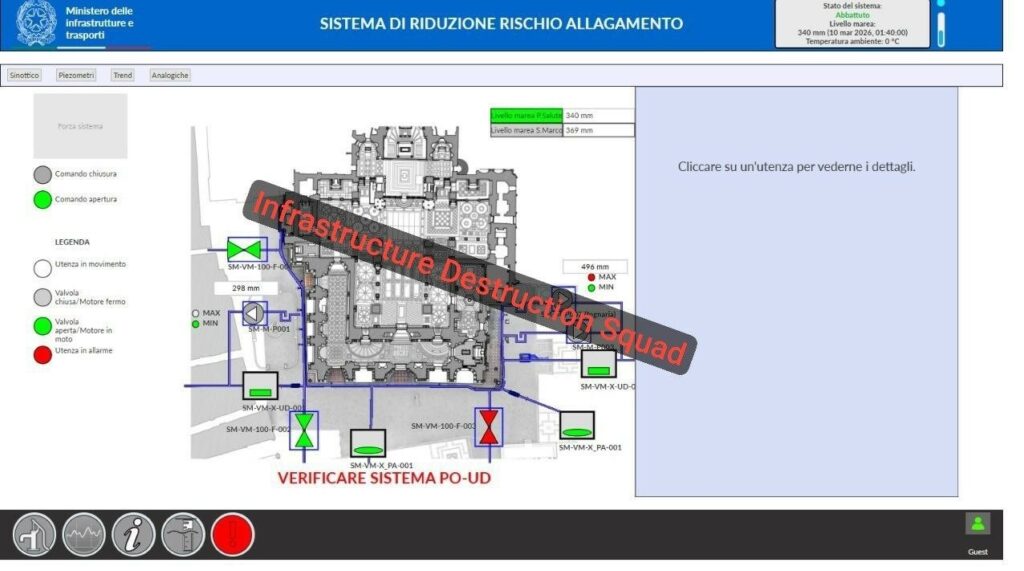

Le evidenze che sono state pubblicate dal gruppo, che opera sotto il nome di Infrastructure Destruction Squad (IDS) o Dark Engine riportano degli screenshot, i quali mostrano il pannello “Sinottico” dove viene raffigurata la planimetria dettagliata della Basilica e lo stato delle valvole.

La prima cosa che vogliamo verificare è se si tratti di un sistema reale. Il Provveditorato alle Opere Pubbliche del Triveneto lo ha realizzato a partire dal 2018 e si tratta di un progetto da circa 4 milioni di euro finanziato con i fondi per la Salvaguardia di Venezia.

Ci sono valvole pneumatiche nei gatoli sotterranei, le pompe di rilancio e dei sensori di livello marea. Il tutto viene controllato da un’HMI (Human-Machine Interface) che è installata fisicamente al primo piano del magnifico Campanile di San Marco.

L’attacco non è un fulmine a ciel sereno.

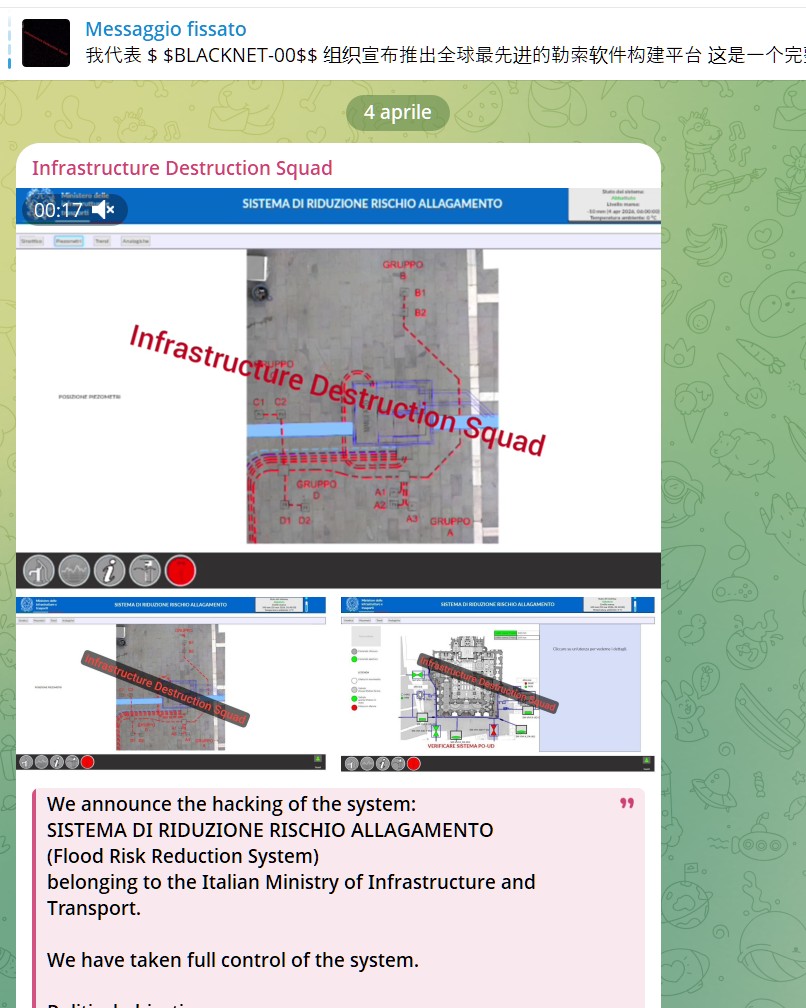

Analizzando i nostri log, ci siamo trovati qualcosa che avevamo già segnalato e messo in coda come “da investigare” il 10 marzo 2026. Infatti, sullo stesso canale, era comparso un post diverso.

Era una rivendicazione generica della violazione dei sistemi del MIT italiano, dove veniva mostrato il logo istituzionale incluso, con la dicitura “The breach was carried out by exploiting security vulnerabilities in the current systems.”.

Non c’era in effetti nessuna prova tecnica, nessuno screenshot operativo. Era uno specifico post che era stato successivamente cancellato in poche ore, abbastanza in fretta da non generare rumore, ma non abbastanza da sfuggire al monitoraggio.

Andando a controllare con precisione, i due eventi avevano una “correlazione”.

Questa correlazione era relativa al timestamp: gli screenshot dell’HMI diffusi il 7 aprile segnano proprio 10 marzo 2026, ore 01:40. Gli attaccanti sono quindi entrati nei sistemi durante quella notte, e hanno documentato l’accesso e atteso quasi un mese prima di passare alla fase della monetizzazione e della propaganda.

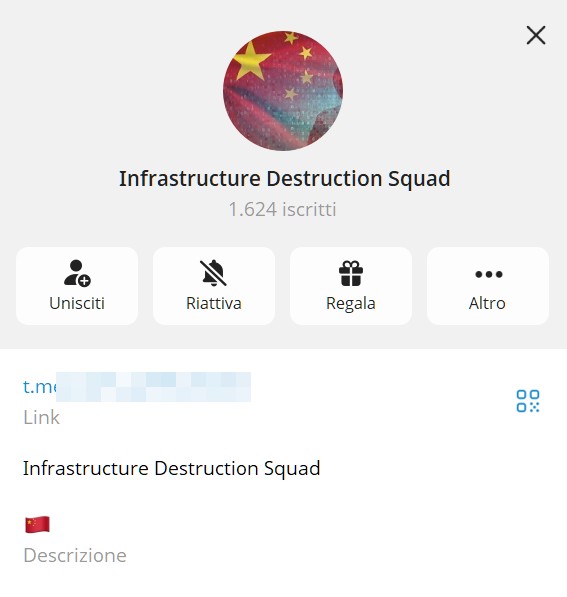

Il gruppo che ha pubblicato il post su Telegram opera con l’alias Dark Engine ed è monitorato dai principali vendor di threat intelligence dall’inizio del 2025. Nel secondo trimestre dello stesso anno ha rivendicato 26 attacchi ICS-targeted. Le operazioni coprono UE, Asia e America Latina, con una concentrazione documentata sull’Italia: secondo alcuni dati diffusi da Cyble, il nostro paese è il più colpito tra i target degli hacktivisti ICS.

Il profilo ideologico risulta essere pro-cinese, o almeno orientato a colpire infrastrutture di paesi percepiti come ostili a Pechino. Il messaggio che risulta essere pubblicato in bilingue inglese/cinese, è molto coerente con questa narrativa. Ma il target scelto questa volta ha una delicatezza insolita: non si tratta di un vero impianto industriale, non è una utility energetica, ma il sistema di protezione idraulica di un sito UNESCO nel cuore del Mediterraneo. Si parla di un simbolo dell’Italia.

Dal punto di vista della CTI, la valutazione più probabile è che il gruppo abbia raggiunto l’interfaccia che risultava esposta sul web per un errore macroscopito di segregazione. Da comprendere ancora come siano arrivati alle credenziali di accesso e quindi se si tratto di un account con password predicibile, oppure si tratti di un log generato da un infostealer.

Si tratta appunto di un pannello di supervisione accessibile dalla rete, senza necessariamente penetrare la rete OT segmentata sottostante.

Il messaggio Telegram è diretto e strutturato e riporta:

Facciamo anche attenzione alla lingua che non è un dettaglio marginale. È un messaggio a due audience diverse: ai buyer internazionali in inglese, a un audience asiatico in cinese.

Il prezzo inoltre risulta anomalo. Infatti è molto basso per un ICS afferente ad una infrastruttura critica governativa, il che suggerisce due possibili letture: o l’accesso è più limitato di quanto dichiarato (interfaccia web, non OT profondo), oppure il gruppo vuole massimizzare la diffusione a scapito del margine economico, come spesso accade in operazioni di hacktivismo e propaganda.