Sempre di più la stretta attorno al ransomware si sta facendo sentire e dopo l’arresto della scorsa settimana della cyber gang REvil, che lo scorso anno ha attaccato il distributore di carne JBS e Kaseya, ora è il turno dei servizi utilizzati dai criminali informatici per diffondere il ransomware.

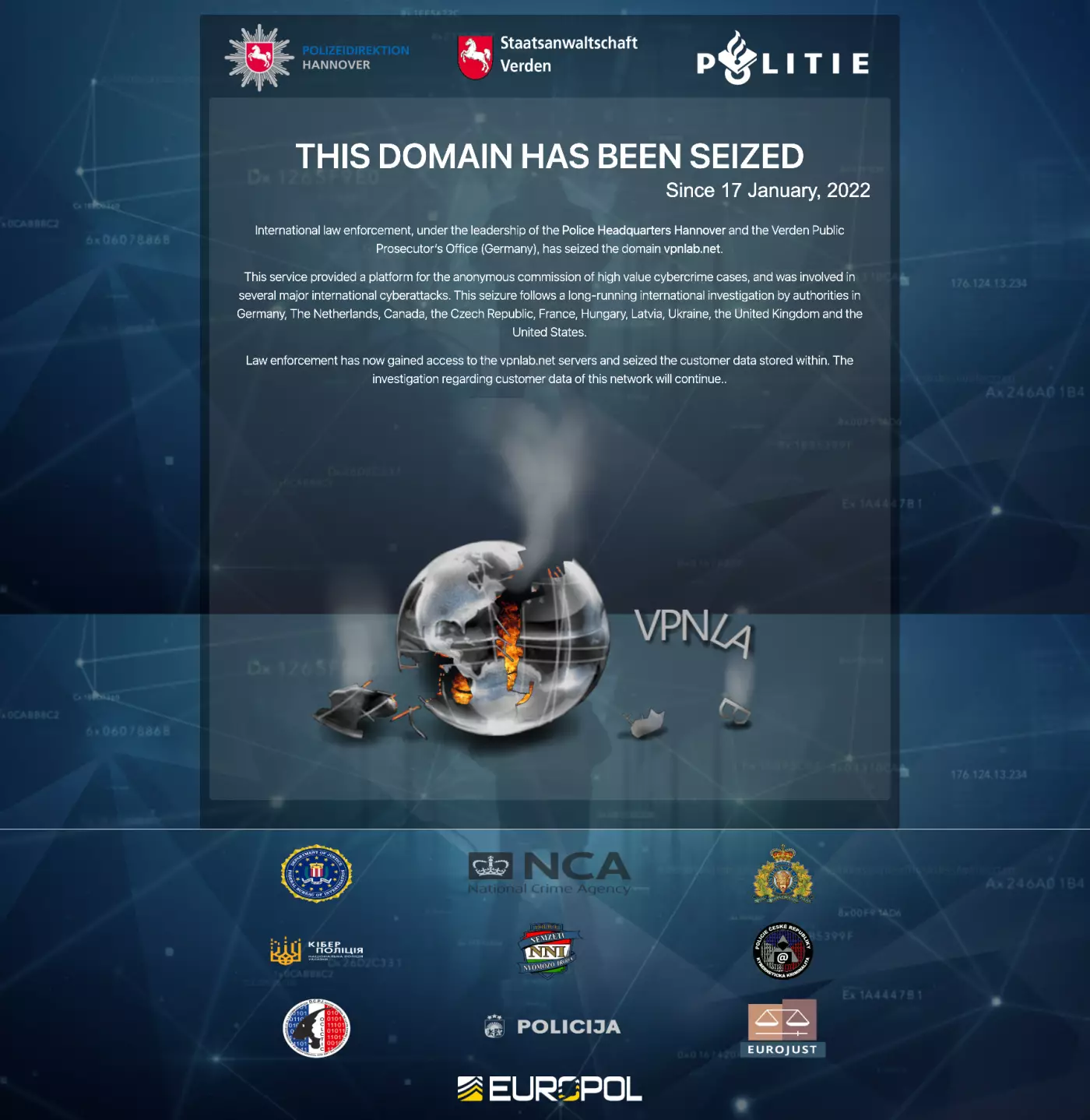

Questa settimana, le forze dell’ordine hanno preso provvedimenti contro l’uso improprio criminale dei servizi VPN prendendo di mira gli utenti e l’infrastruttura di VPNLab.net.

Il servizio del provider VPN, mirava a offrire comunicazioni schermate e accesso a Internet, e veniva utilizzato a sostegno di gravi atti criminali come l’implementazione di ransomware e altre attività di criminalità informatica.

Il 17 gennaio si sono svolte azioni dirompenti in maniera coordinata in Germania, Paesi Bassi, Canada, Repubblica ceca, Francia, Ungheria, Lettonia, Ucraina, Stati Uniti e Regno Unito. Le forze dell’ordine hanno ora sequestrato o interrotto i 15 server che ospitavano il servizio di VPNLab.net, rendendolo non più disponibile.

Guidata dall’Ufficio Centrale Penale del Dipartimento di Polizia di Hannover in Germania, l‘azione si è svolta nell’ambito dell’obiettivo del quadro di sicurezza EMPACT Cybercrime – Attacchi contro i sistemi informativi .

VPNLab.net è stata fondata nel 2008, offrendo servizi basati sulla tecnologia OpenVPN e crittografia a 2048 bit per fornire l’anonimato online per un minimo di 60 USD all’anno. Il servizio prevedeva anche una doppia VPN, con server dislocati in molti paesi diversi. Ciò ha reso VPNLab.net una scelta popolare per i criminali informatici, che potevano utilizzare i suoi servizi per continuare a commettere i propri crimini senza timore di essere scoperti dalle autorità.

Le forze dell’ordine si sono interessate al provider dopo che numerose indagini hanno scoperto criminali che utilizzavano il servizio VPNLab.net per facilitare attività illecite come la distribuzione di malware.

Altri casi hanno mostrato l’uso del servizio nella configurazione dell’infrastruttura e delle comunicazioni dietro le campagne di ransomware, nonché l’effettiva distribuzione del ransomware stesso. Allo stesso tempo, gli investigatori hanno trovato il servizio pubblicizzato sul dark web stesso.

A seguito delle indagini, più di cento aziende sono state identificate come a rischio di attacchi informatici. Le forze dell’ordine stanno lavorando direttamente con queste potenziali vittime per mitigare la loro esposizione.

Commentando la rimozione di VPNLab.net, il capo del Centro europeo per la criminalità informatica di Europol, Edvardas Šileris, ha osservato:

“Le azioni svolte nell’ambito di questa indagine chiariscono che i criminali stanno esaurendo i modi per nascondere le proprie tracce online. Ogni indagine che intraprendiamo informa quella successiva e le informazioni ottenute sulle potenziali vittime significano che potremmo aver prevenuto diversi gravi attacchi informatici e violazioni dei dati.”

Il capo del dipartimento di polizia di Hannover, Volker Kluwe, ha dichiarato:

“Un aspetto importante di questa azione è anche mostrare che, se i fornitori di servizi supportano azioni illegali, questi servizi non sono a prova di proiettile. Questa Operazione mostra il risultato di un’efficace cooperazione delle forze dell’ordine internazionali, che consente di chiudere una rete globale e distruggere tali marchi.”

Il Centro europeo per la criminalità informatica (EC3) di Europol ha fornito supporto attraverso il suo progetto di analisi “CYBORG”, organizzando più di 60 riunioni di coordinamento e 3 seminari, oltre a fornire supporto analitico e forense.

Lo scambio di informazioni è stato facilitato nel quadro della Joint Cybercrime Action Taskforce (J-CAT) ospitata presso la sede dell’Europol all’Aia. Eurojust ha organizzato una riunione di coordinamento per preparare le azioni operative e ha fornito supporto per consentire la cooperazione giudiziaria transfrontaliera tra tutti gli Stati membri interessati.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…