Internet cambia pelle: QUIC Protocol è la rivoluzione che nessuno può più ignorare

Internet si è basato per quasi mezzo secolo su due pilastri consolidati: TCP per il trasporto dei dati e UDP laddove la velocità era più importante dell’affidabilità. Ora, lo stack di rete ha un terzo...

Harvard insegna e gli hacker fanno “pubblicazioni”! Benvenuti nel SEO estremo

Una rete di università americane è stata colpita da un massiccio attacco informatico che non ha interessato direttamente i loro sistemi didattici, bensì la loro reputazione digitale. Gli aggressori ha...

Il caso Uber: l’IA lavora gratis? No, e sta svuotando i budget aziendali

Le aziende stanno adottando massivamente l’intelligenza artificiale con una velocità che mette in crisi i modelli di budgeting. Il caso Uber è uno degli esempi più evidenti di questa trasformazione e ...

Un backdoor nascosta nel codice in 30 plugin WordPress si è misteriosamente attivata

Nell’ecosistema di WordPress è stata scoperta una minaccia nascosta, rimasta a lungo inosservata. Decine di plugin popolari installati su migliaia di siti web sono risultati infetti da una backdoor in...

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Gli esperti di Socket hanno scoperto un gruppo di 108 estensioni dannose nel Chrome Web Store che trasmettono i dati degli utenti ad una infrastruttura condivisa e iniettano annunci pubblicitari e cod...

SPID, CIE e tua nonna: quando la password la sa tutta la famiglia

Il “controllo filiale” digitale: il problema che l’Italia non ha ancora finito di nominare In Italia l’attenzione al rapporto tra minori e digitale sta finalmente ricevendo l’attenzione che merita: da...

La tua faccia vale 5 centesimi! Il mercato dei “kit” di identità degli italiani

Il mercato della digital identity nel darkweb, non dorme mai. Recentemente, un utente che si firma MirrorHub ha pubblicato un annuncio su DarkForums, uno dei tanti crocevia dove il crimine informatico...

Chrome protegge la tua Privacy? Quello che succede dietro le quinte e non ti dicono

Chrome è da tempo pubblicizzato come un browser sicuro, ma Google sembra avere seri problemi nella protezione contro il tracciamento nascosto. Il consulente sulla privacy Alexander Hanff afferma che C...

La Nuova Cortina di Ferro è Digitale: L’Europa è in Fuga dal Cloud USA

Un tempo, i confini degli stati venivano spostati con i carri armati e la conquista fisica dei territori. Oggi, le guerre moderne si combattono con l’influenza, l’economia e con il “codice” che gira n...

Il NIST alza bandiera bianca! Troppe CVE mentre gli exploit corrono senza controllo

Il flusso di segnalazioni di vulnerabilità è diventato così intenso che persino le agenzie governative non riescono a stargli dietro. Il National Institute of Standards and Technology (NIST) statunite...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Qwen è libero! Senza censura, on-premise e 100% open source

Internet cambia pelle: QUIC Protocol è la rivoluzione che nessuno può più ignorare

Carolina Vivianti - 19 Aprile 2026

Harvard insegna e gli hacker fanno “pubblicazioni”! Benvenuti nel SEO estremo

Chiara Nardini - 19 Aprile 2026

Il caso Uber: l’IA lavora gratis? No, e sta svuotando i budget aziendali

Silvia Felici - 19 Aprile 2026

La nuova frontiera del cybercrime: macchine virtuali per attacchi invisibili

Bajram Zeqiri - 18 Aprile 2026

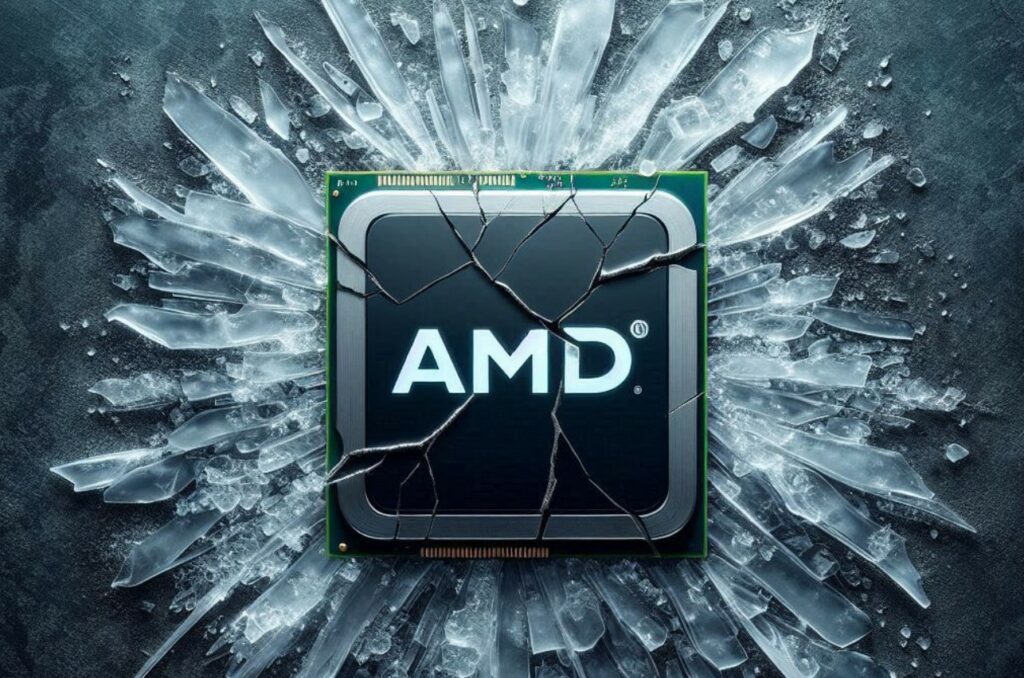

FABRICKED: il cloud su server AMD potrebbe non essere impenetrabile

Bajram Zeqiri - 18 Aprile 2026

Un backdoor nascosta nel codice in 30 plugin WordPress si è misteriosamente attivata

Carolina Vivianti - 18 Aprile 2026

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Bajram Zeqiri - 18 Aprile 2026

Dopo Glasswing arriva OpenAI TAC: Tranquilli, non è un disastro! Ma in via precauzionale

Carolina Vivianti - 18 Aprile 2026

SPID, CIE e tua nonna: quando la password la sa tutta la famiglia

Giovanni Pollola - 17 Aprile 2026

La tua faccia vale 5 centesimi! Il mercato dei “kit” di identità degli italiani

Chiara Nardini - 17 Aprile 2026

Ultime news

Internet cambia pelle: QUIC Protocol è la rivoluzione che nessuno può più ignorare

Harvard insegna e gli hacker fanno “pubblicazioni”! Benvenuti nel SEO estremo

Il caso Uber: l’IA lavora gratis? No, e sta svuotando i budget aziendali

La nuova frontiera del cybercrime: macchine virtuali per attacchi invisibili

FABRICKED: il cloud su server AMD potrebbe non essere impenetrabile

Un backdoor nascosta nel codice in 30 plugin WordPress si è misteriosamente attivata

Chrome Web Store o malware bazar? Spoiler: 108 estensioni e 20.000 persone colpite

Dopo Glasswing arriva OpenAI TAC: Tranquilli, non è un disastro! Ma in via precauzionale

SPID, CIE e tua nonna: quando la password la sa tutta la famiglia

La tua faccia vale 5 centesimi! Il mercato dei “kit” di identità degli italiani

Chrome protegge la tua Privacy? Quello che succede dietro le quinte e non ti dicono

La Nuova Cortina di Ferro è Digitale: L’Europa è in Fuga dal Cloud USA

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE