Red Hot Cyber. El blog de la seguridad informática

Windows: scoperta una grave bug nei servizi di Desktop Remoto sfruttato attivamente

Microsoft ha corretto una nuova vulnerabilità di sicurezza che interessa Windows Remote Desktop Services, uno dei componenti più utilizzati per l’accesso remoto ai sistemi Windows.La falla, identifica...

UNC1069 colpisce fintech e startup crypto: ecco cosa sapere

Il mondo delle criptovalute continua a essere nel mirino di attori altamente sofisticati. Negli ultimi mesi, il gruppo nordcoreano noto come UNC1069 ha intensificato le sue operazioni, prendendo di mi...

La mente dietro le password: quando squilla il telefono. Puntata 8

Nelle puntate precedenti abbiamo visto che la sicurezza non crolla perché non conosciamo le regole, ma perché la mente lavora per automatismi. Fiducia, riconoscimento, continuità. Meccanismi normali, ...

Campagne zero-day e ransomware su larga scala: più attacchi ma meno riscatti

Le campagne di estorsione di dati su larga scala che sfruttano vulnerabilità zero-day stanno gradualmente perdendo efficacia, anche quando gli aggressori riescono ad accedere a preziosi sistemi aziend...

Non puoi riavviare la tua mente. Eppure la stai lasciando senza patch

Passiamo ore a ottimizzare il nostro lavoro, i nostri tool e i nostri processi, ma abbiamo dimenticato di proteggere l’unico sistema operativo che non possiamo riavviare: la nostra mente. Il problema ...

TikTok sotto accusa dalla Commissione europea: il punto di vista del MOIGE

La Commissione europea ha avviato diverse indagini contro TikTok per presunte violazioni del Digital Services Act (DSA), con particolare attenzione al design e l’impatto per il benessere degli utenti,...

Il gioco è gratis, il malware no (e lo stai pagando carissimo)

Un gioco gratuito può rivelarsi l’acquisto più costoso quando si trasforma in un accesso al computer. I ricercatori di sicurezza informatica mettono in guardia da una campagna che si nasconde nei prog...

E se oggi ricevessi 2.000 Bitcoin in regalo? Su Bithumb è successo davvero

Venerdì sera l’exchange di criptovalute sudcoreano Bithumb è stato teatro di un incidente operativo che ha rapidamente scosso il mercato locale di Bitcoin, dimostrando quanto anche un singolo errore u...

Campagna di phishing su Signal in Europa: sospetto coinvolgimento di attori statali

Le autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si conce...

Robot in cerca di carne: Quando l’AI affitta periferiche. Il tuo corpo!

L’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “...

Articoli in evidenza

Vulnerabilità

VulnerabilitàMicrosoft ha corretto una nuova vulnerabilità di sicurezza che interessa Windows Remote Desktop Services, uno dei componenti più utilizzati per l’accesso remoto ai sistemi Windows.La falla, identificata come CVE-2026-21533, è stata resa pubblica il 10…

Cyber News

Cyber NewsIl mondo delle criptovalute continua a essere nel mirino di attori altamente sofisticati. Negli ultimi mesi, il gruppo nordcoreano noto come UNC1069 ha intensificato le sue operazioni, prendendo di mira startup crypto, sviluppatori software e…

Cultura

CulturaNelle puntate precedenti abbiamo visto che la sicurezza non crolla perché non conosciamo le regole, ma perché la mente lavora per automatismi. Fiducia, riconoscimento, continuità. Meccanismi normali, indispensabili per vivere, che nel digitale diventano punti…

Cybercrime

CybercrimeLe campagne di estorsione di dati su larga scala che sfruttano vulnerabilità zero-day stanno gradualmente perdendo efficacia, anche quando gli aggressori riescono ad accedere a preziosi sistemi aziendali. Un nuovo rapporto di Coveware mostra che…

Cultura

CulturaPassiamo ore a ottimizzare il nostro lavoro, i nostri tool e i nostri processi, ma abbiamo dimenticato di proteggere l’unico sistema operativo che non possiamo riavviare: la nostra mente. Il problema non è la tecnologia,…

Ultime news

Jailbreak nel Dark Web: così un ricercatore italiano ha hackerato i segreti dell’AI criminale

Torvalds chiude l’era dell’hype: nel kernel Linux conta solo la qualità, non l’IA

Nasce SimpleStealth: il malware invisibile per macOS creato dalle AI

Boston Dynamics presenta Atlas, il robot umanoide

Caso AGCOM Cloudflare. Il Cloud è potere: quando la sicurezza nazionale è in mano alle Big Tech

Internet c’è, ma non funziona: la nuova trappola dei governi per controllarci tutti

2025, l’anno nero delle criptovalute: la Corea del Nord ruba 2 miliardi di dollari

Redazione RHC - 21 Dicembre 2025

Amazon contro gli hacker nordcoreani: sventati oltre 1800 attacchi

Redazione RHC - 20 Dicembre 2025

Kimwolf, la botnet che ha trasformato smart TV e decoder in un’arma globale

Sandro Sana - 20 Dicembre 2025

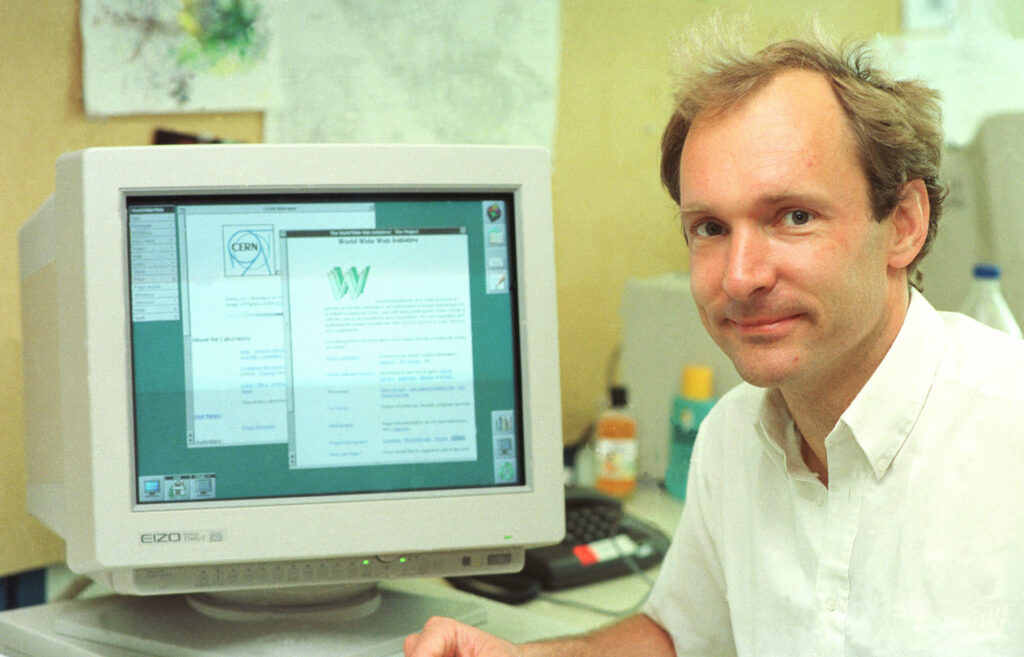

35 anni fa nasceva il World Wide Web: il primo sito web della storia

Silvia Felici - 20 Dicembre 2025

ATM sotto tiro! 54 arresti in una gang che svuotava i bancomat con i malware

Massimiliano Brolli - 20 Dicembre 2025

Curtis Yarvin: quando il problema non è la democrazia, ma l’ipocrisia del potere digitale

Sandro Sana - 20 Dicembre 2025

Un bambino, una mutazione, un algoritmo: così l’AI ha sconfitto una malattia mortale

Redazione RHC - 19 Dicembre 2025

Vulnerabilità critica in FreeBSD: eseguibile codice arbitrario via IPv6

Redazione RHC - 19 Dicembre 2025

Zero-day nei firewall WatchGuard: Una RCE senza login è già sotto sfruttamento

Pietro Melillo - 19 Dicembre 2025

Navigare nel Dark Web: distinzioni concettuali e il paradosso dell’anonimato

Paolo Galdieri - 19 Dicembre 2025

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE