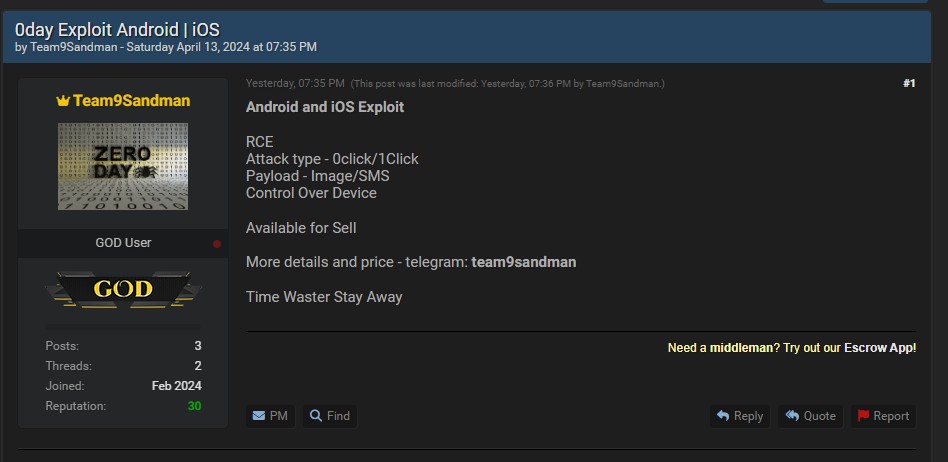

All’interno di un noto forum underground, dove si scambiano informazioni e strumenti illegali, è emersa una minaccia significativa per la sicurezza informatica: uno zero-day exploit che colpisce i dispositivi iOS e Android.

Tale minaccia – da quanto riportato dal criminale informatico nel forum, attivo sul forum da due mesi – ha un payload capace di prendere il controllo dei device utilizzando un exploit Image/SMS. Pertanto si configura come una importante minaccia informatica, anche se occorre comprendere se si tratta di Scam.

Qualora questo exploit risulti reale, si può considerare particolarmente pericoloso e altamente prezioso per coloro che operano nel mondo dell’intelligence e nei tool di spionaggio.

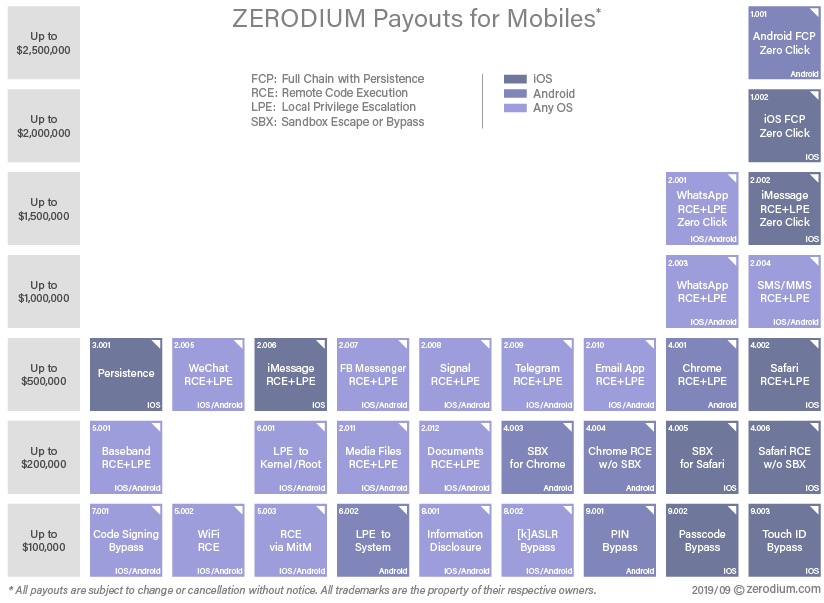

Il prezzo richiesto per tale exploit non è al momento conosciuto, anche se i prezzi per questo genere di falle di sicurezza raggiungono prezzi astronomici, fino ad arrivare a 9 milioni di dollari, come recentemente riportato relativamente ai listini di Crowdfense.

Ancora non sappiamo se questo 0day sia autentico e funzionante.

Ma cosa rendono questi zero-day così temibili?

Innanzitutto, la loro capacità di infiltrarsi nei sistemi operativi più diffusi al mondo: iOS e Android. Questi due sistemi operativi dominano il mercato dei dispositivi mobili e sono utilizzati da miliardi di persone in tutto il mondo, rendendo qualsiasi vulnerabilità in essi una minaccia significativa per la sicurezza delle informazioni personali e sensibili degli utenti.

Ma cosa rende questi zero-day così preziosi per i criminali informatici?

Il loro possibile utilizzo è armare strumenti di intelligence, come ad esempio il noto Pegasus dell’Israeliana NSO Group. Pegasus è un software spia, noto per il suo utilizzo da parte di governi e agenzie di intelligence per monitorare e sorvegliare gli individui per prevenire il crimine. L’inclusione di un nuovo zero-day exploit all’interno di strumenti come Pegasus aumenta enormemente la loro efficacia e la loro capacità di eludere le difese informatiche.

La vendita di questa tipologia di exploit può avvenire nei mercati neri (come in questo caso), oppure attraverso i broker zeroday. Si tratta di intermediari tra i ricercatori di sicurezza e le aziende interessate al loro acquisto come i più famosi Zerodium e Crowfense.

Tali bug di sicurezza vengono acquistati da quelle aziende denominate PSOA (Public Sector Offensive Actor), le quali approvvigionano questi potenti exploit per poterli utilizzare all’interno dei loro tool di spionaggio, che poi vengono venduti ad agenzie governative, come appunto l’NSO Group.

Ma la NSO Group e solo la punta dell’iceberg di questo business. Esistono moltissime aziende che effettuano questo mestiere, per citarne alcune possiamo riportare Sourgum, Finfisher, Rayzone, Gamma international, Verint, RCS Lab, Intellexa, ecc… ed ecc…

Pertanto la NSO Group ha portato all’attenzione il fenomeno degli spyware, ma il mercato è altamente florido e tecnologicamente molto avanzato.

Rilevare un bug di sicurezza che possa controllare un terminale iOS può essere estremamente difficile per diversi motivi:

In sintesi, rilevare un bug di sicurezza che possa controllare un terminale iOS o Android può essere estremamente difficile data la complessità dei sistemi operativi e la varietà di dispositivi e versioni.