Il disservizio che ha coinvolto Libero e Virgilio negli ultimi giorni, ci ha portato all’attenzione quanto siano fragili le autenticazioni con utenza e password e quanto siano preziose tali informazioni per i criminali informatici.

Infatti nel corso degli ultimi 5gg, tra attività di phishing e attività di pubblicazione di combolist, ne abbiamo viste di tutti i colori. Questo perché il crimine informatico sfrutta i fatti di attualità abbinati alle debolezze delle persone per ottenere il massimo profitto.

Abbiamo quindi analizzato meglio questo fenomeno a livello numerico, andando ad effettuare delle correlazioni tra le diverse combolist che sono state pubblicate nelle underground in questi ultimi 5gg che contenevano indirizzi e password con dominio “libero.it”.

Ripetiamo: non si tratta di un attacco informatico a Libero!

Ma questi eventi ci hanno portato all’attenzione quanti modi possono esistere per carpire tali credenziali di accesso di posta elettronica agli utenti di qualsiasi email protetta da user e password e quanto mai risulti necessaria la Multi Factor Authentication (MFA) per poterci mettere al riparo.

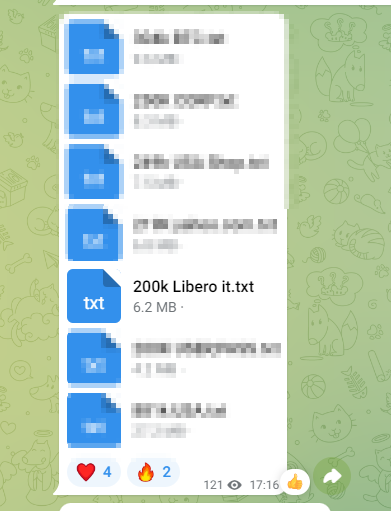

Abbiamo quindi analizzato le combolist messe a disposizione gratuitamente nelle underground che sono le seguenti:

Per prima cosa abbiamo prelevato le utenze e le password presenti in questi file e creato una tabella che contenesse tutte le credenziali utente e le rispettive password. Tale lista conteneva ben 1.305.125 account di libero.it

A questo punto, visto che le caselle di posta (l’username per intenderci) risultava duplicato, abbiamo voluto sapere con precisione quante fossero le email univoche.

Dopo aver effettuata una “group by”, il risultato è stato pari a 1.137.893 caselle di posta univoche con password con un abbattimento del 12% rispetto al totale complessivo per duplicazione account.

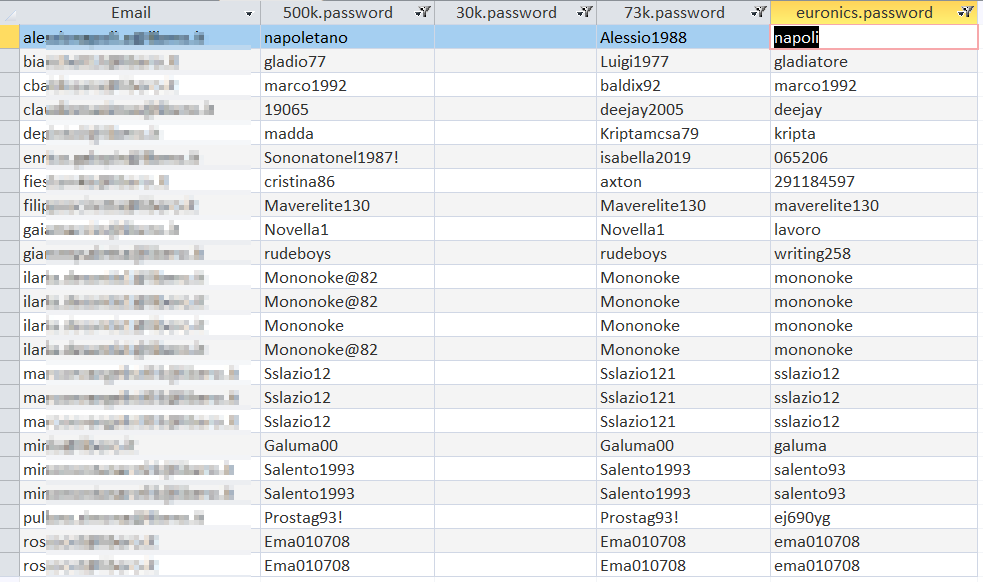

Ma la duplicazione degli account non era per l’intera tupla utenza e password. Infatti andando a confrontare le combo, abbiamo trovato account duplicati, ma questi con password differenti. Questo sta a significare che tali password sono state prelevate in momenti diversi dal client delle vittime.

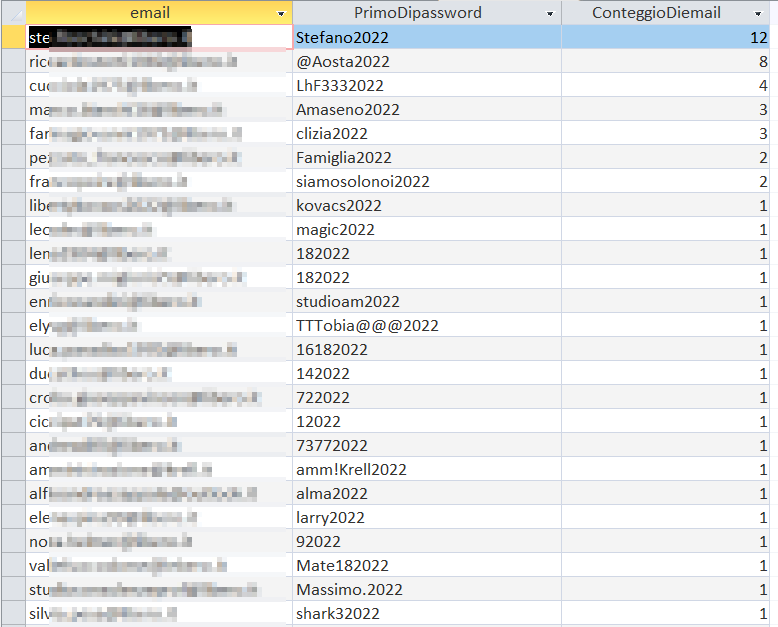

Come potete vedere nella prossima print screen, l’analisi delle password su più combolist, ci consente di identificare specifici “pattern” utilizzati dagli utenti. Questo ci consente di tentare di individuare una successiva password basandosi sulle tipologie di password riportate in precedenza.

Ad esempio, se una prima password e “gladio77”, una successiva è “gladiatore”, una potenziale successiva password potrebbe essere:

e via discorrendo.

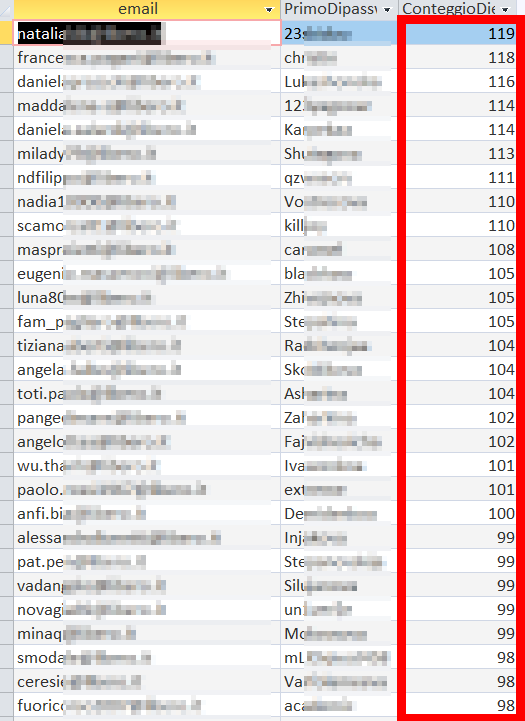

Ovviamente, alcune di queste email sono ripetute per molte volte all’interno del dataset.

Alcune di queste ben 119 volte come viene riportato nella print screen successiva.

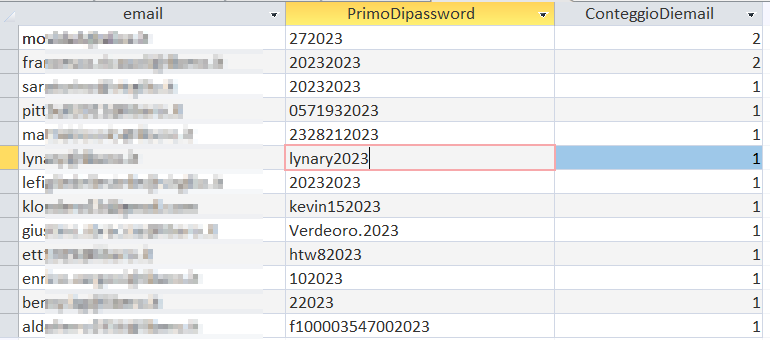

Abbiamo anche voluto effettuare un controllo sulla “freschezza” delle password. Generalmente una password che riporta una stringa pari a “2022” o “2023”, sta a significare che l’aggiornamento di tale password è venuta in quell’anno specifico.

Anche in questo caso, sono state rilevate molte password attuali, chiaro sintomo di una combolist recente con dati che potenzialmente possono portare alla compromissione dell’account di posta elettronica.

Molte meno le password afferenti al 2023, anche tenendo conto che ci troviamo al 30/01/2023, giorno di quando stiamo scrivendo questo articolo.

Dobbiamo essere molto attenti e comprendere bene il fenomeno delle combolist e delle botnet.

Non occorre focalizzarsi tanto sul fatto che questi dati siano recenti o vecchi, ma su cosa sia possibile fare con questi dati. Ad esempio, quante persone non hanno mai cambiato la password su un qualche servizio con il quale si sono registrati con l’account e la password utilizzata su Libero? Questo è il fenomeno del password reuse, ovvero la possibilità di “riutilizzare ” quella coppia utente e password su altri servizi.

Le attività di phishing che stanno in questo momento mettendo sotto pressione gli utenti di Libero e Virgilio, sono frutto di queste informazioni che consentono di creare campagne di phishing mirate o massive, partendo da insiemi congruenti di account specifici.

Oggi non basta la sola password per proteggere un account di posta elettronica. Occorre qualora possibile utilizzare la Multi Factor Authentication (MFA), come riportato da Libero Stesso in questo articolo. Una password altamente robusta utilizzata su un computer infetto da infostealer, equivale ad avere una password inutile.

Pertanto, il secondo fattore di autenticazione ci consente, anche conoscendo la password, di non accedere all’account in quanto occorre digitare un ulteriore codice che viene inviato tramite SMS solo al terminale mobile del titolare dell’account e ha una scadenza a breve termine.

Libero infatti riporta all’interno del suo sito quanto segue:

“Scegliendo un account di posta elettronica di Libero Mail gli utenti potranno attivare facilmente il servizio e a ogni accesso dopo aver inserito le credenziali – email e password – sarà inviato un codice di verifica in automatico via SMS al numero di telefono associato all’account dell’utente. Il servizio è pensato per aggiungere un ulteriore livello di protezione alla casella di posta elettronica: se un malintenzionato è riuscito a rubare la password dell’account, ad esempio nel caso di un attacco di phishing, senza il codice di verifica via SMS l’accesso sarà bloccato.”

Pertanto oggi occorre utilizzare SEMPRE, dove è presente, il servizio di MFA, sia su Libero ma anche sui social network, dove da molto tempo tale tecnologia è stata implementata e funziona correttamente.