Hai scaricato un gioco… e hai installato un hacker gratis

Su Google Play è stata scoperta una vasta campagna malware: il malware NoVoice era nascosto in oltre 50 app, installate almeno 2,3 milioni di volte. Le app infette si sono mascherate da utility di pulizia del sistema, gallerie fotografiche e giochi, non richiedevano autorizzazioni sospette e svolgevano le loro funzioni previste.

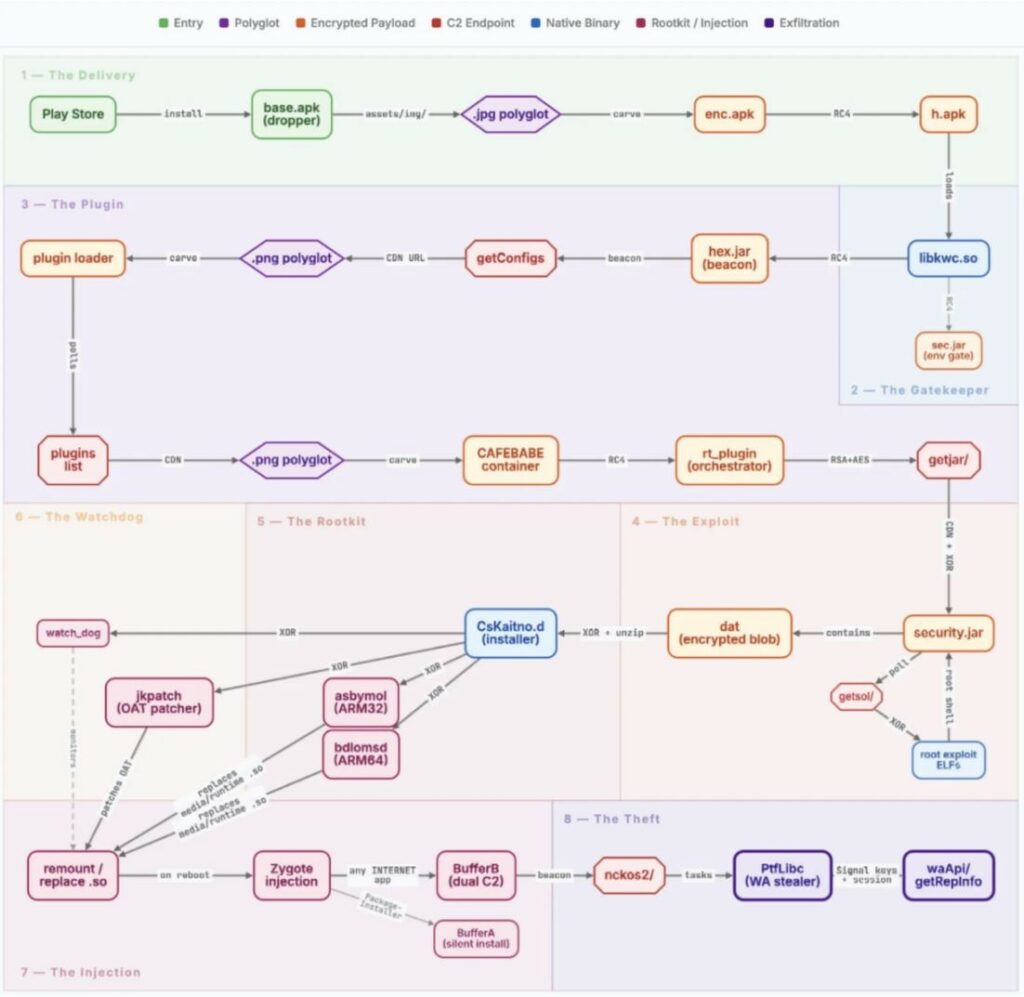

Secondo i ricercatori di McAfee, dopo l’avvio dell’app sul dispositivo della vittima, il malware ha tentato di ottenere l’accesso root sfruttando vecchie vulnerabilità di Android corrette tra il 2016 e il 2021. Gli esperti notano le somiglianze tra NoVoice e il noto trojan Android Triada , ma non sono ancora riusciti a collegare questa campagna a un gruppo specifico.

Gli esperti spiegano che gli aggressori hanno nascosto componenti dannosi nel pacchetto com.facebook.utils, mescolandoli con classi legittime nell’SDK di Facebook*. Il payload crittografato (enc.apk) è stato estratto dal file PNG tramite steganografia, caricato in memoria e tutti i file intermedi sono stati distrutti.

Prima del lancio, il malware ha eseguito 15 controlli, tentando di rilevare emulatori, debugger e VPN, ed ha evitato di attaccare i dispositivi che operavano in determinate regioni (nello specifico, Pechino e Shenzhen).

NoVoice ha quindi contattato il server di comando e controllo, ha raccolto informazioni sul dispositivo (dati hardware, versioni del kernel e di Android, elenco delle app installate, stato di root) e, sulla base di queste informazioni, ha selezionato una strategia di sfruttamento. Ogni 60 secondi, il malware interrogava il server di comando e controllo e scaricava exploit specifici per il dispositivo.

Complessivamente, i ricercatori hanno identificato 22 exploit, tra cui bug del kernel di tipo use-after-free e vulnerabilità del driver GPU Mali. Queste vulnerabilità fornivano agli operatori di malware una shell con privilegi di root e permettevano loro di disabilitare SELinux, eliminando di fatto la sicurezza di base del dispositivo.

Dopo aver ottenuto l’accesso root, il malware ha sostituito le librerie di sistema chiave (libandroid_runtime.so e libmedia_jni.so) con versioni modificate contenenti hook incorporati che intercettavano le chiamate di sistema e reindirizzavano l’esecuzione a codice dannoso.

Il rootkit si è infiltrato nel sistema attraverso diversi metodi: installando script di ripristino, sostituendo il gestore degli arresti anomali del sistema con il proprio bootloader e posizionando payload di backup sulla partizione di sistema. Poiché questa partizione non viene cancellata durante un ripristino delle impostazioni di fabbrica, NoVoice può sopravvivere anche a un ripristino completo del dispositivo. Inoltre, un demone separato verifica l’integrità del rootkit una volta al minuto e, se necessario, reinstalla i componenti mancanti o riavvia forzatamente il dispositivo.

Durante la fase di post-sfruttamento, il codice dannoso viene iniettato in ogni app avviata sul dispositivo. Tuttavia, l’obiettivo principale degli aggressori è WhatsApp. All’avvio dell’applicazione di messaggistica, il malware estrae database crittografati, chiavi del protocollo Signal, numeri di telefono e dati di backup di Google Drive. Tutte queste informazioni vengono inviate al server di comando e controllo, consentendo agli operatori del malware di clonare la sessione WhatsApp della vittima sul suo dispositivo.

McAfee sottolinea che l’architettura modulare di NoVoice consente l’utilizzo di altri payload destinati a qualsiasi altra applicazione.

Tutte le app infette sono state rimosse dal Google Play Store dopo che i ricercatori hanno segnalato il problema ai rappresentanti di Google. Tuttavia, si consiglia agli utenti che in precedenza hanno installato app dannose di considerare i propri dispositivi e i propri dati compromessi.