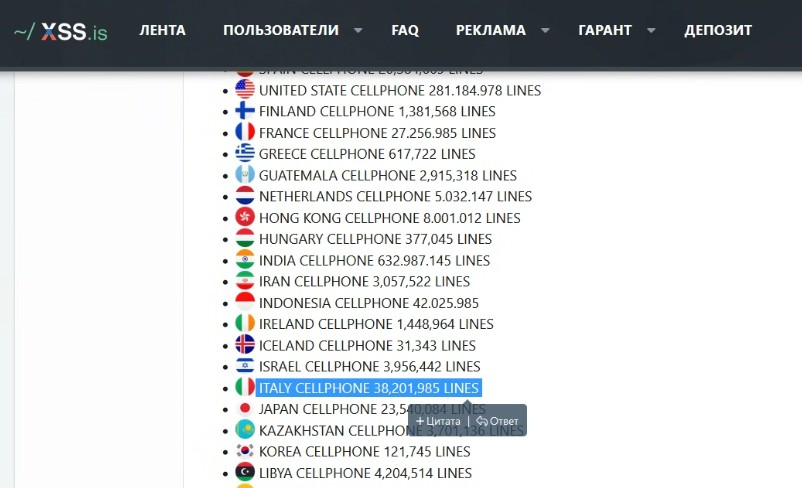

Sette italiani su dieci hanno il proprio numero di telefono incluso in questa banca dati. Ma cosa significa attualmente disporre di un tale quantitativo di numeri telefonici concentrati all’interno di un determinato territorio?

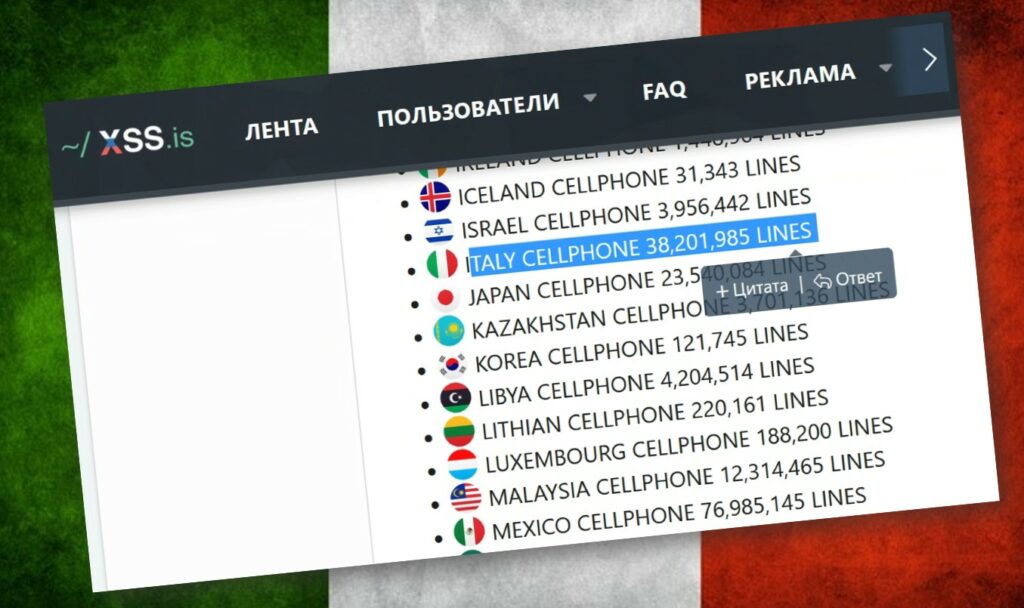

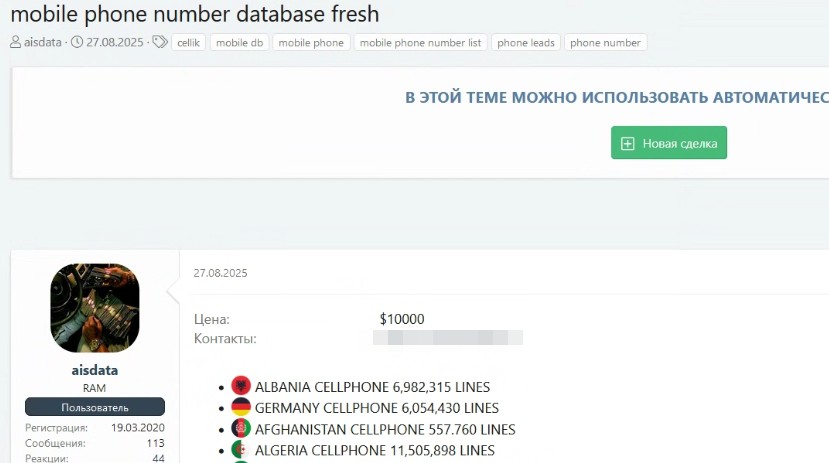

Un nuovo annuncio comparso sul forum underground XSS in lingua russa, accessibile su presentazione nella sua versione onion, ha destato particolare preoccupazione all’interno della comunità della sicurezza informatica. Nel post, i ricercatori di DarkLab, hanno rilevato la vendita di un enorme database contenente oltre 38 milioni di numeri di telefono di cittadini italiani, con un prezzo fissato a diverse migliaia di dollari.

La disponibilità di un simile archivio rappresenta un rischio concreto, poiché anche il solo numero di telefono, se combinato con informazioni basilari come la località, può essere sfruttato per orchestrare campagne di Smishing, ovvero truffe tramite SMS che inducono l’utente a cliccare link malevoli o a fornire dati sensibili.

Gli attacchi di Smishing si distinguono per la loro capacità di apparire estremamente credibili: i criminali possono impersonare enti noti, banche, corrieri o aziende di servizi, convincendo le vittime a interagire con messaggi che sembrano legittimi. Nel caso di un database così vasto, le campagne potrebbero essere mirate a specifiche aree geografiche, aumentando l’efficacia della truffa.

Non solo cittadini comuni, ma anche aziende e organizzazioni di rilievo rischiano di essere coinvolte. Conoscendo i numeri di telefono dei dipendenti o dei clienti, gli attaccanti potrebbero creare siti fake che imitano perfettamente portali aziendali per carpire credenziali, dati bancari o altre informazioni riservate. Un esempio concreto potrebbe riguardare l’invio di SMS falsi di aggiornamento password da parte di una banca, o la finta conferma di consegna pacchi da parte di un corriere noto.

Il rischio è duplice: da un lato la sottrazione diretta di dati personali e finanziari delle vittime, dall’altro la possibilità di accedere ad account aziendali critici, con conseguenze devastanti per la sicurezza delle informazioni e la reputazione delle imprese coinvolte.

Particolare attenzione deve essere posta nei confronti delle categorie più vulnerabili, come gli anziani e i giovani, che spesso non hanno piena consapevolezza dei rischi legati al mondo digitale. La mancanza di esperienza o di sensibilità verso queste minacce rende tali fasce della popolazione obiettivi privilegiati per i cybercriminali.

La vicenda del database in vendita sul forum XSS ribadisce ancora una volta l’importanza di sviluppare una cultura della sicurezza informatica diffusa. Non aprire link sospetti, non fornire mai dati personali tramite SMS e verificare sempre le comunicazioni con le fonti ufficiali sono regole fondamentali per difendersi da questo tipo di frodi.

Lo Smishing è una forma di attacco informatico che sfrutta gli SMS come veicolo di truffa. Il termine deriva dalla fusione di “SMS” e “phishing” e rappresenta una delle minacce più diffuse e insidiose degli ultimi anni.

Nella pratica, le vittime ricevono un messaggio di testo che sembra provenire da una fonte attendibile, come una banca, un corriere, un ente governativo o un servizio online. All’interno dell’SMS è solitamente presente un link che rimanda a un sito fasullo, creato ad arte per somigliare a quello legittimo.

Una volta cliccato il link, l’utente può essere indotto a inserire dati sensibili (come credenziali, codici OTP, numeri di carta di credito) oppure a scaricare malware che compromettono il dispositivo. In altri casi, l’SMS invita a contattare un numero di telefono truffaldino dove un finto operatore cerca di estorcere informazioni.

L’efficacia dello Smishing risiede nella fiducia che molti utenti ripongono negli SMS, considerati ancora oggi un canale “sicuro” e diretto. Proprio questa percezione induce molte persone a sottovalutare il pericolo, rendendo gli attacchi estremamente redditizi per i criminali.