Come abbiamo visto, nella giornata di ieri, sono ripresi gli attacchi informatici di tipo Distributed Denial of a Service (DDoS) verso obiettivi italiani causati dagli hacktivisti filorussi di NoName057(16).

Dopo l’ondata di attacchi al settore dei trasporti che abbiamo visto ieri, che ha colpito le palermitane AMAT e AmiGO, NoName si è spostato verso altri obiettivi italiani come Siena Mobilità per poi finire a colpire Cagliari Trasporti, Azienda Napoletana Mobilità, Azienda Consorzio Trasporti Veneziano e molte altre ancora.

Gli attacchi DDoS (Distributed Denial of Service) sono una forma comune di attacco informatico che mira a sopraffare un sistema o una rete di computer sovraccaricandoli con un’enorme quantità di traffico illegittimo.

A differenza di altri tipi di attacchi informatici che cercano di infiltrarsi o compromettere un sistema, gli attacchi DDoS si concentrano sull’indisponibilità del servizio, rendendo le risorse inaccessibili agli utenti legittimi che non posso ad esempio connettersi nelle aree riservate dei servizi web e quindi utilizzarli.

NoName057(16) spesso lo abbiamo visto ironizzare sull’Italia, senza risparmiarsi in affondi verso il governo e verso le organizzazioni colpite. Questa volta il gruppo di hacktivisti ha ironizzato su un post di Red Hot Cyber riferito a Siena Mobilità riportando quanto segue:

Oh, questo NoName057(16) - attacca e attacca!😈

Ora hanno lasciato l'Italia senza mezzi...😂

Ma nella giornata di oggi, 01/08/2023, parte un secondo round da parte degli Hacktivisti che prende di mira le banche italiane.

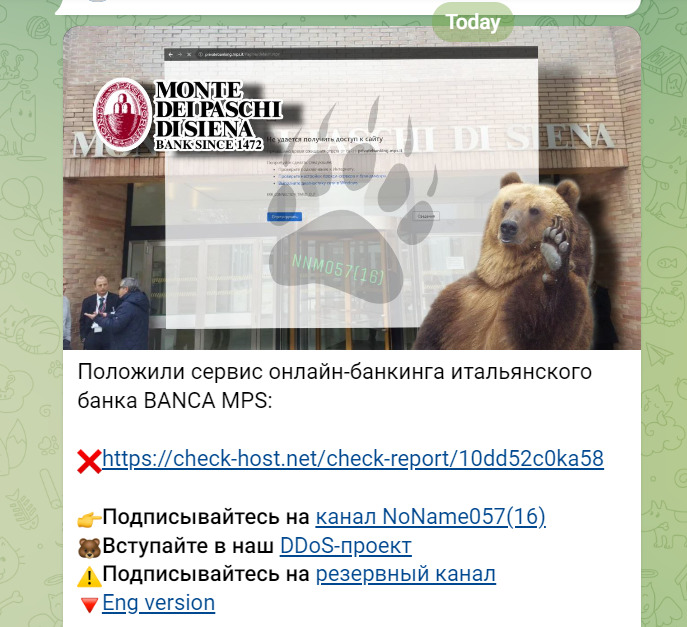

Si parte con l’attacco al Monte Dei Paschi di Siena (MPS) sferrato alle 11:16 che colpiva la form di autenticazione del servizio https://privatebanking.mps.it/Pagine/default.aspx che ad ora risulta funzionante.

Poi alle ore 12:29 sempre relativamente ad MPS, viene presa di mira la URL https://digital.mps.it/pri/login/home_mobile.jsp che di fatto è la home page di atterraggio per le applicazioni mobile. Al momento mentre scriviamo – alle 16:30 del 01/08/2023 – ha ancora dei malfunzionamenti a livello geografico, ma l’accesso per gli utenti italiani è preservato.

Alle ore 13:37 si passa alla Banca BPER dove ad essere colpite sono le URL: https://cbi.bpergroup.net/ibk/web/gruppobper/bper che al momento non risulta funzionante, anche se abilitato il geolocking, pertanto il servizio risulta raggiungibile dall’Italia.

Alle 14:01 ad essere colpita è un’altra URL di Banca BPER, questa volta è la https://areariservata.divisioneconsumer.it/login, che ha la stessa sorte della prima.

Alle 15:22 è il turno di Banca Fineco dove viene colpita la URL: https://it.finecobank.com/ che al momento risulta raggiungibile.

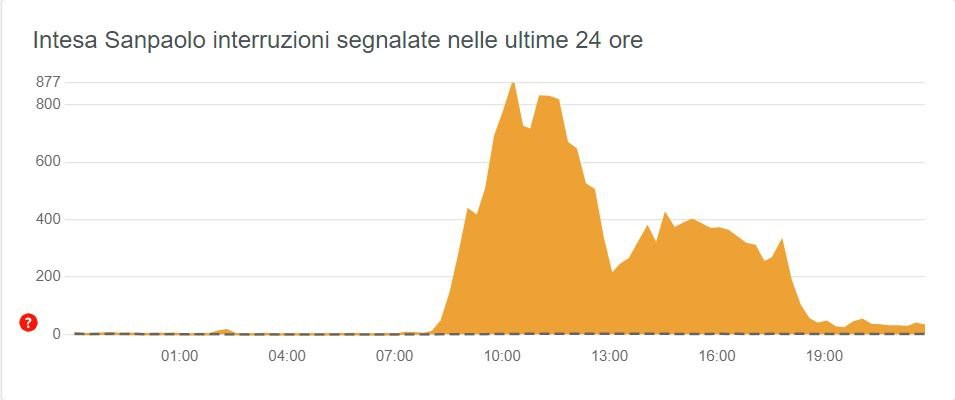

Alle 16:01 si passa invece ad Intesa Sanpaolo, dove ad essere colpito è il dominio principale https://www.intesasanpaolo.com/ che risulta al momento raggiungibile solo dall’Italia, in quanto attivo il Geolocking.

Alle 16:47 viene colpita anche la banca Fideuram sul suo dominio principale https://www.fideuramdirect.it/, anche se alle 20:17 sembra che l’attacco sia oramai non più attivo.

Inoltre poco dopo alle ore 17:29, un altra URL viene attaccata: https://www.fideuram.it/benvenuti-nel-private-banking/benvenuti-in-fideuram. Anche in questo caso l’attacco non sembra più essere attivo o neutralizzato dall’infrastruttura Anti-DDoS.

Alle 18:10 è il turno di Cha Banca. Anche in questo caso il dominio principale https://www.chebanca.it/ viene inondato da richieste anomale e a distanza di 2 ore dall’avvio dell’attacco, il sito sembra non rispondere in modo corretto a livello geografico. Funziona solo dall’Italia. Viene colpita anche un sotto dominio https://clienti.chebanca.it/ che risponde in modo analogo al dominio principale.

Per mitigare un attacco di Slow HTTP, ci sono diverse tecniche che possono essere utilizzate a seconda delle specifiche esigenze e della configurazione del sistema. Ad esempio è possibile:

In sintesi, il geolocking risulta essere una mitigazione temporanea, in quanto la soluzione definitiva è attivare firewall applicativi come i Web Application FIrewall (WAF) oppure affidarsi a dei servizi CDN come ad esempio Akamai o CloudFlare.

Uno Slow HTTP attack (o HTTP Slowloris) è un tipo di attacco informatico che sfrutta una vulnerabilità nella gestione delle connessioni HTTP da parte del server di destinazione. In pratica, l’attacco mira a tenere aperte molte connessioni HTTP con il server di destinazione, impedendogli di elaborare nuove richieste.

Nello specifico, l’attaccante invia una serie di richieste HTTP parziali al server di destinazione, ma non invia mai la richiesta completa. Questo fa sì che il server mantenga aperta la connessione e attenda il completamento della richiesta, senza però riceverlo mai. L’attaccante può quindi ripetere questo processo su molte connessioni contemporaneamente, utilizzando solo una piccola quantità di banda, ma saturando la capacità del server di elaborare altre richieste.

In altre parole, l’attacco Slow HTTP sfrutta il fatto che molti server HTTP attendono che una richiesta venga completata entro un certo intervallo di tempo (timeout). Poiché l’attaccante non completa mai la richiesta, il server continua ad attendere, impedendo la connessione di essere liberata per altri clienti.

Questo tipo di attacco può essere particolarmente efficace contro server web con connessioni a bassa larghezza di banda o capacità di elaborazione limitata, come ad esempio alcuni server web legacy o alcuni dispositivi IoT. Gli attacchi Slow HTTP possono anche essere utilizzati in combinazione con altri attacchi DDoS per aumentarne l’efficacia.

Relativamente all’Italia, il gruppo ha effettuato una serie di attacchi di Distributed Denial of Service ad obiettivi come: