Il gruppo di hacktivisti filorussi di NoName057(16) ha sferrato nella giornata di oggi un nuovo attacco contro un obiettivo italiano alle ore 10:30 circa.

NoName057(16) è un gruppo di hacktivisti filorussi che si è dichiarato a marzo del 2022 a supporto della Federazione Russa, dopo l’inizio della guerra tra Ucraina e Russia.

Il gruppo pubblica le sue attività all’interno di un canale Telegram che attualmente ha oltre 30.000 follower che costantemente alimenta con dei post che riportano le vittime colpite da attacchi di Distributed Denial of Service (DDoS).

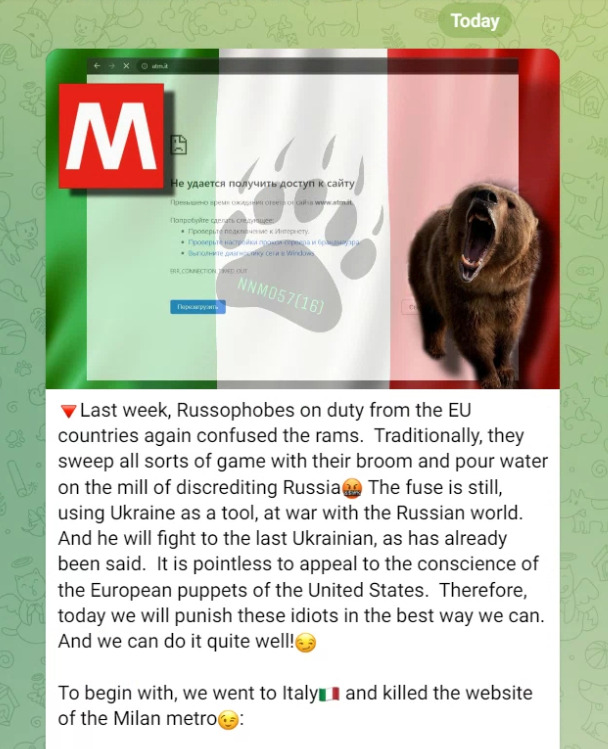

Questa volta a farne le spese è il sito della Metropolitana di Milano, dove di seguito riportiamo il post pubblicato poco fa sul canale Telegram degli hacktivisti.

🔻La scorsa settimana, i russofobi di turno dei Paesi dell'UE hanno nuovamente confuso gli arieti.

Tradizionalmente, spazzano ogni sorta di gioco con la loro scopa e gettano acqua sul mulino del discredito della Russia🤬

La miccia è ancora, usando l'Ucraina come strumento, in guerra con il mondo russo.

E combatterà fino all'ultimo ucraino, come è già stato detto.

È inutile appellarsi alla coscienza dei burattini europei degli Stati Uniti. Pertanto, oggi puniremo questi idioti nel modo migliore possibile.

E possiamo farlo abbastanza bene!😏

Per cominciare, siamo andati in Italia e abbiamo ucciso il sito della metropolitana di Milano😉:

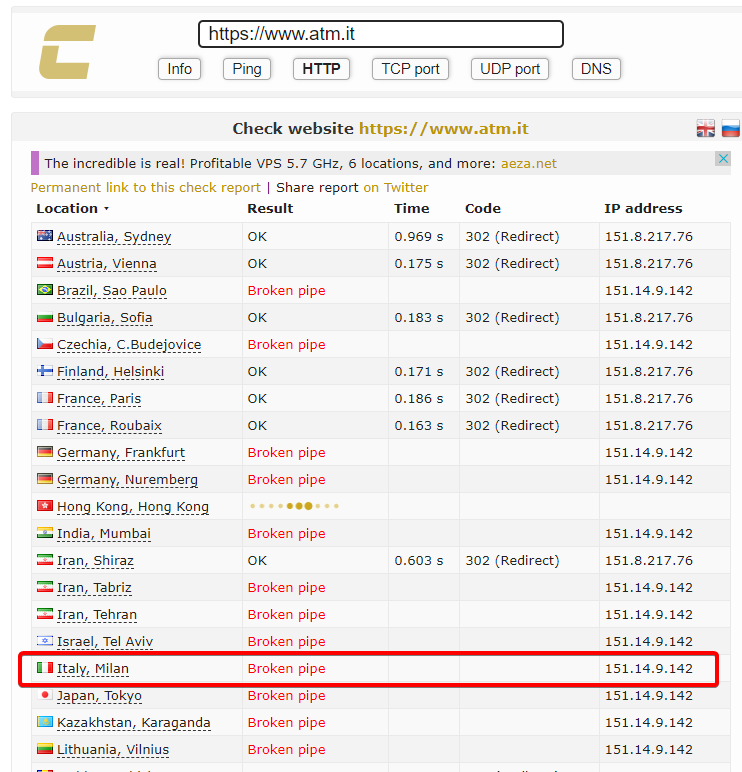

Andando ad effettuare un controllo, al momento il sito della metropolitana di Milano (https://www.atm.it) non risulta funzionante in Italia, mentre da altri paesi sembrerebbe raggiungibile.

Non sappiamo con precisione se al momento il DDoS sferrato possa comportare problemi nella distribuzione dei biglietti, pertanto chiediamo ai nostri lettori, qualora sapessero il reale stato di utilizzo della piattaforma di farcelo sapere.

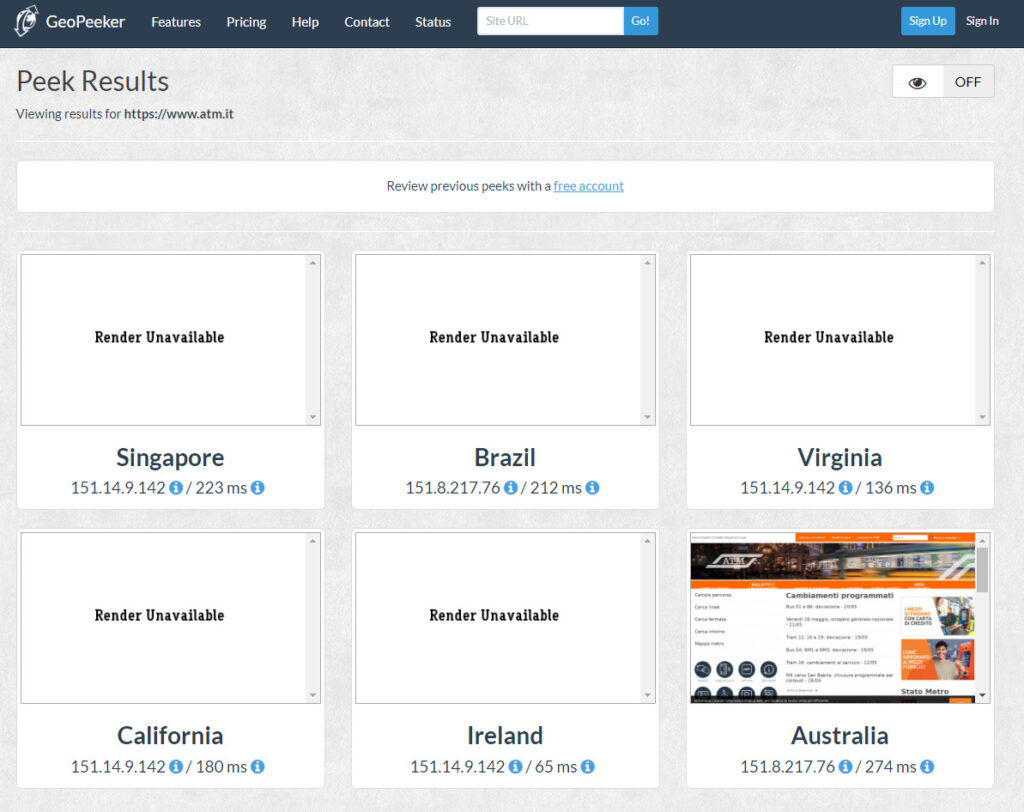

Facendo una analisi di raggiungibilità del sito da altre locazioni geografiche, il rendering risulta possibile al momento solo dall’Australia, come infatti riportato da CheckHost in precedenza.

Probabilmente il sito della Metropolitana di Milano ha una CDN, infatti dopo poco tempo dall’inizio dell’attacco informatico, il sito anche dall’Italia ha iniziato a rispondere intorno alle 12:20.

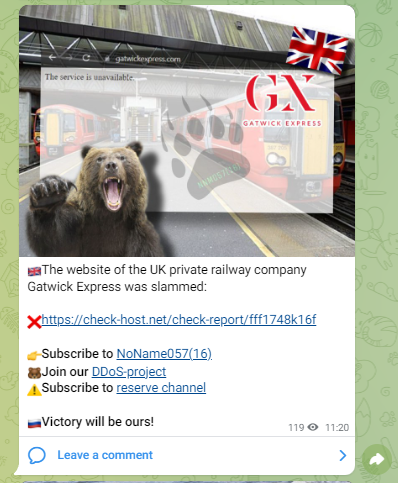

Noname, sembrerebbe che stia colpendo diverse aziende che si occupano di trasporti anche in altri paesi. Poco fa sono stati sferrati altri 2 attacchi a due aziende del Regno unito.

Per mitigare un attacco di Slow HTTP, ci sono diverse tecniche che possono essere utilizzate a seconda delle specifiche esigenze e della configurazione del sistema. Ad esempio è possibile:

In sintesi, il geolocking risulta essere una mitigazione temporanea, in quanto la soluzione definitiva è attivare firewall applicativi come i Web Application FIrewall (WAF) oppure affidarsi a dei servizi CDN come ad esempio Akamai o CloudFlare.

Un attacco DDoS (Distributed Denial of Service) è un tipo di attacco informatico in cui un grande numero di computer o dispositivi connessi in rete (noti come botnet) inviano contemporaneamente una grande quantità di traffico al server di destinazione, al fine di saturarlo e renderlo inutilizzabile per gli utenti legittimi.

In pratica, un attacco DDoS satura la larghezza di banda del server di destinazione, facendo in modo che questo non riesca più a rispondere alle richieste dei clienti legittimi. Questo può causare un’interruzione dei servizi, impedendo agli utenti di accedere a siti web, applicazioni o servizi online.

Gli attacchi DDoS sono spesso utilizzati da cybercriminali per scopi di hacktivismo, come in questo caso, ma possono anche essere utilizzati come estorsione, per danneggiare la reputazione dell’obiettivo o per scopi politici o ideologici. Esistono diverse tecniche utilizzate per eseguire un attacco DDoS, tra cui l’amplificazione del traffico, il flooding e il SYN flood e gli Slow Http Attack.

Uno Slow HTTP attack (o HTTP Slowloris) è un tipo di attacco informatico che sfrutta una vulnerabilità nella gestione delle connessioni HTTP da parte del server di destinazione. In pratica, l’attacco mira a tenere aperte molte connessioni HTTP con il server di destinazione, impedendogli di elaborare nuove richieste.

Nello specifico, l’attaccante invia una serie di richieste HTTP parziali al server di destinazione, ma non invia mai la richiesta completa. Questo fa sì che il server mantenga aperta la connessione e attenda il completamento della richiesta, senza però riceverlo mai. L’attaccante può quindi ripetere questo processo su molte connessioni contemporaneamente, utilizzando solo una piccola quantità di banda, ma saturando la capacità del server di elaborare altre richieste.

In altre parole, l’attacco Slow HTTP sfrutta il fatto che molti server HTTP attendono che una richiesta venga completata entro un certo intervallo di tempo (timeout). Poiché l’attaccante non completa mai la richiesta, il server continua ad attendere, impedendo la connessione di essere liberata per altri clienti.

Questo tipo di attacco può essere particolarmente efficace contro server web con connessioni a bassa larghezza di banda o capacità di elaborazione limitata, come ad esempio alcuni server web legacy o alcuni dispositivi IoT. Gli attacchi Slow HTTP possono anche essere utilizzati in combinazione con altri attacchi DDoS per aumentarne l’efficacia.

Relativamente all’Italia, il gruppo ha effettuato una serie di attacchi di Distributed Denial of Service ad obiettivi come: