Avevamo parlato in precedenza del gruppo Alpha Team che si sta focalizzando principalmente in attacchi ai danni delle aziende italiane.

Sulle pagine di Red Hot Cyber li abbiamo incontrati diverse volte. Recentemente con la violazione all’azienda italiana Avangate, e l’acquisizione di 14.000 licenze di antivirus. Poco tempo fa con la pubblicazione di 93 database esfiltrati da 93 organizzazioni italiane di e-commerce, e con l’attacco ad XPRES.

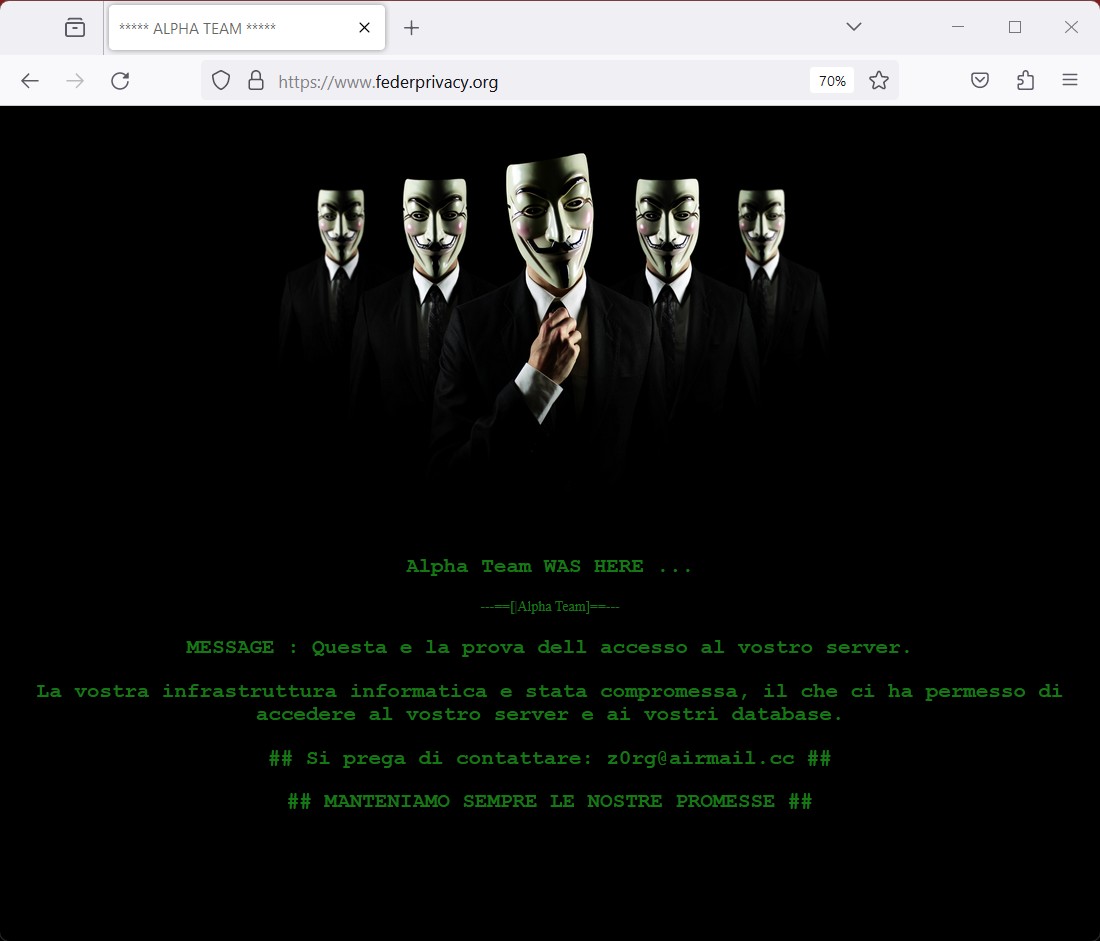

Questa volta i criminali informatici di Alpha team hanno preso di mira Federprivacy andando a colpire il loro sito web con un “deface”. All’interno è stato riportato che “La vostra infrastruttura informatica e stata compromessa, il che ci ha permesso di accedere al vostro server e ai vostri database.”

Alpha Team WAS HERE ...

---==[|Alpha Team]==---

MESSAGE : Questa e la prova dell accesso al vostro server.

La vostra infrastruttura informatica e stata compromessa, il che ci ha permesso di accedere al vostro server e ai vostri database.

## Si prega di contattare: [email protected] ##

## MANTENIAMO SEMPRE LE NOSTRE PROMESSE ##Andando sul loro sito web viene visualizzata la seguente home page. Tutte le altre pagine andando a cercare federprivacy sui motori di ricerca, rispondono con un “internal server error”.

Il termine “deface” si riferisce all’atto di modificare l’aspetto visivo di un sito web. In genere, ciò avviene alterando la pagina principale del sito web o altre pagine importanti con contenuti indesiderati, spesso attraverso l’inserimento di immagini, testo o grafica offensiva. Questa pratica è comunemente associata alle azioni di hacker o gruppi (hacktivisti) che cercano di compromettere la sicurezza di un sito web o di esprimere un messaggio politico, sociale o personale attraverso la modifica visiva del sito.

Il defacement è a tutti gli effetti un crimine informatico e spesso viene utilizzato come atto di vandalismo digitale.

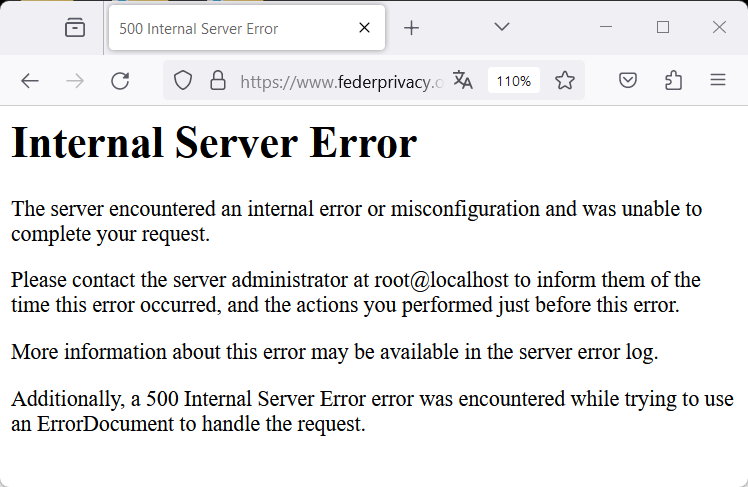

Gli hacker di Alpha Team non si fermano ad attaccare il sito web di Federprivacy ma vanno oltre. Infatti ad essere colpiti sono anche i soggetti apicali di Federprivacy come Nicola Bernardi.

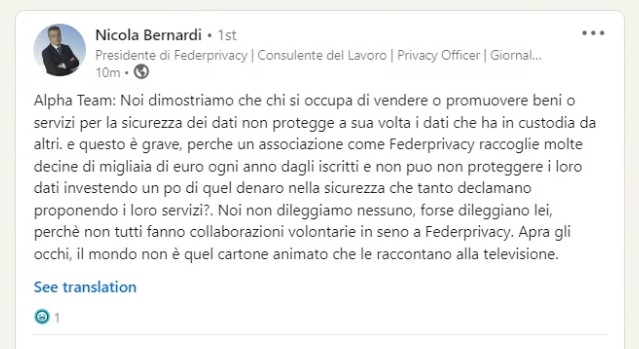

Alpha Team a quanto pare ha hackerato anche il profilo Linkedin di Nicola Bernardi e ha pubblicato una print screen del sito web hackerato e ha riportato quanto segue: “HACKED BY ALPHA TEAM: “FINGE DI FAR SENTIRE GLI ALTRI AL SICURO E TIENE CORSI DI SICUREZZA INFORMATICA. HHHH È STATO HACKERATO ANCHE LUI”. 🤣”

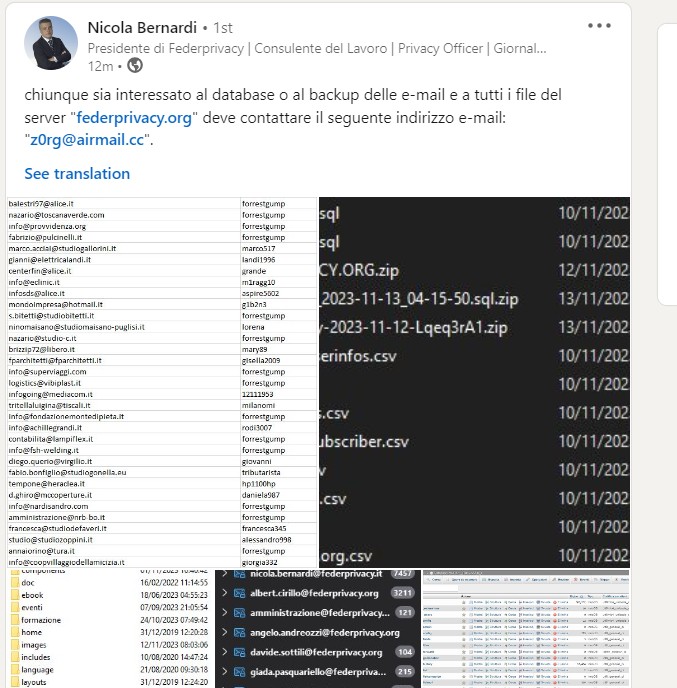

In un altro post i criminali informatici hanno pubblicato una serie di samples che attestano la violazione del sistema riportando utenze e password degli account. Riportano inoltre quanto segue: “chiunque sia interessato al database o al backup delle e-mail e a tutti i file del server “federprivacy.org” deve contattare il seguente indirizzo e-mail: “[email protected]”.

Probabilmente l’idea sarà di vendere i dati esfiltrati.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…