IKEA sta combattendo un attacco informatico in corso, in cui i criminali informatici hanno preso di mira i dipendenti in attacchi di phishing interni.

Si tratta di un attacco chiamato stolen reply-chain emails, che si verifica quando gli autori delle minacce rubano una e-mail aziendale legittima e quindi rispondono con collegamenti a documenti dannosi che permettono l’installazione di malware sui dispositivi dei destinatari.

Poiché le e-mail di stolen reply-chain emails sono e-mail legittime di un’azienda e vengono comunemente inviate da account e-mail compromessi e server interni, i destinatari si fidano dei loro contenuti e risulta molto probabile che aprano i documenti dannosi.

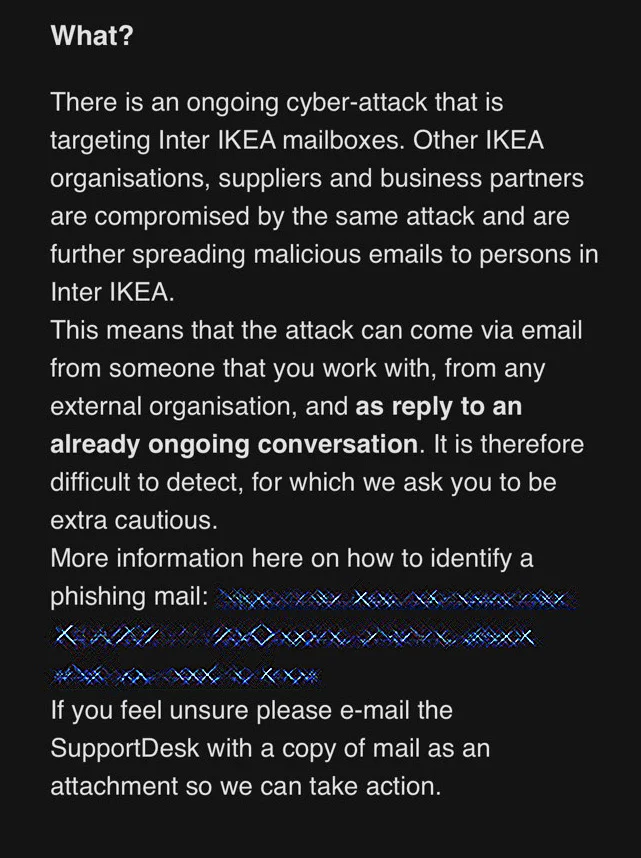

Nelle e-mail interne visualizzate da BleepingComputer, IKEA avverte i dipendenti di un attacco informatico di phishing in corso che prende di mira le cassette postali interne.

Queste e-mail vengono inviate anche da altre organizzazioni IKEA e partner commerciali compromessi.

“C’è un attacco informatico in corso che prende di mira le cassette postali di IKEA. Altre organizzazioni, fornitori e partner commerciali di IKEA sono stati compromessi dallo stesso attacco e stanno diffondendo ulteriormente e-mail dannose a persone interne ad IKEA”

ha spiegato un’e-mail interna inviata da IKEA ai dipendenti, vista da BleepingComputer.

“Ciò significa che l’attacco può arrivare via e-mail da qualcuno per cui lavori, da qualsiasi organizzazione esterna, e come risposta a conversazioni già in corso. È quindi difficile da rilevare, per cui ti chiediamo di essere cauto”.

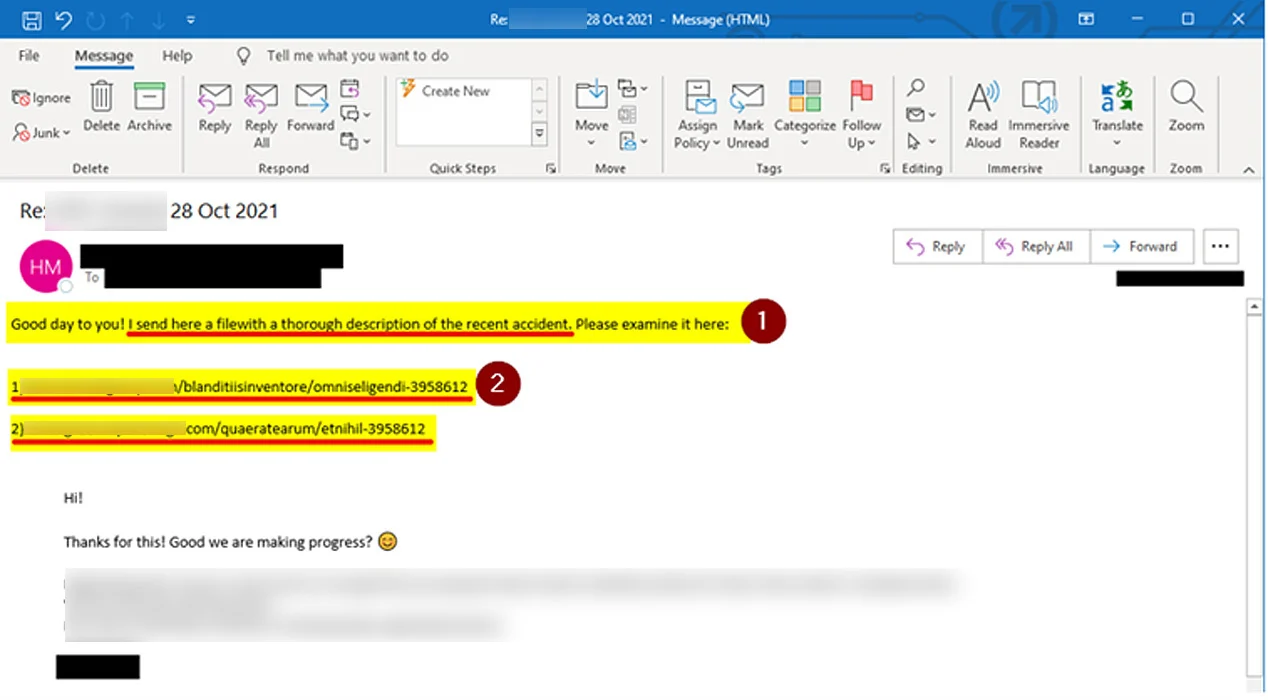

I team IT di IKEA avvertono i dipendenti che le e-mail contengono collegamenti con sette cifre alla fine e hanno condiviso un’e-mail di esempio, come mostrato di seguito. Inoltre, ai dipendenti viene detto di non aprire le e-mail, indipendentemente da chi le ha inviate, e di segnalarle immediatamente al reparto IT.

Gli attacchi sembrerebbe siano stati orchestrati dall cyber-gang Squirrelwaffle, un attore di minacce noto per l’invio di spam dannoso. L’indagine su tre incidenti ha rivelato che gli aggressori hanno utilizzato exploit per CVE-2021-26855 (ProxyLogon), CVE-2021-34473 e CVE-2021-34523 (ProxyShell).

Una volta ottenuto l’accesso a un server, utilizzano i server Microsoft Exchange interni, hanno sferrato attacchi contro i dipendenti che utilizzano e-mail aziendali rubate.

Poiché le e-mail vengono inviate da server interni compromessi, esiste un livello di fiducia più elevato che le e-mail non siano dannose da parte dei dipendenti delle aziende compromesse.

Raccomandiamo a tutti di procedere quanto prima all’aggiornamento di tutte le patch di Microsoft Exchange, in modo da evitare incidenti di questo tipo.

Fonte

https://www.bleepingcomputer.com/news/security/ikea-email-systems-hit-by-ongoing-cyberattack/