Il famigerato gruppo di criminali informatici LockBit 2.0, del quale parliamo costantemente su queste pagine, ha dichiarato ieri di aver violato il ministro della Giustizia francese e crittografato i suoi file, chiedendo il pagamento di un riscatto in cambio dei dati.

Questa è l’ennesima riprova di come oggi, dei singoli individui, possano tenere sotto scacco una grande organizzazione, o addirittura, come in questo caso, uno stato nazionale.

La banda di ransomware Lockbit 2.0 ha aggiunto il Ministero della Giustizia francese all’elenco delle vittime che pubblica sul suo data leak site (DLS), o anche chiamato “il sito della vergogna”, dove molte sono state le vittime italiane, le quali hanno visto i loro dati pubblicati online, non ultima la ULSS6 di Padova della quale abbiamo parlato molto.

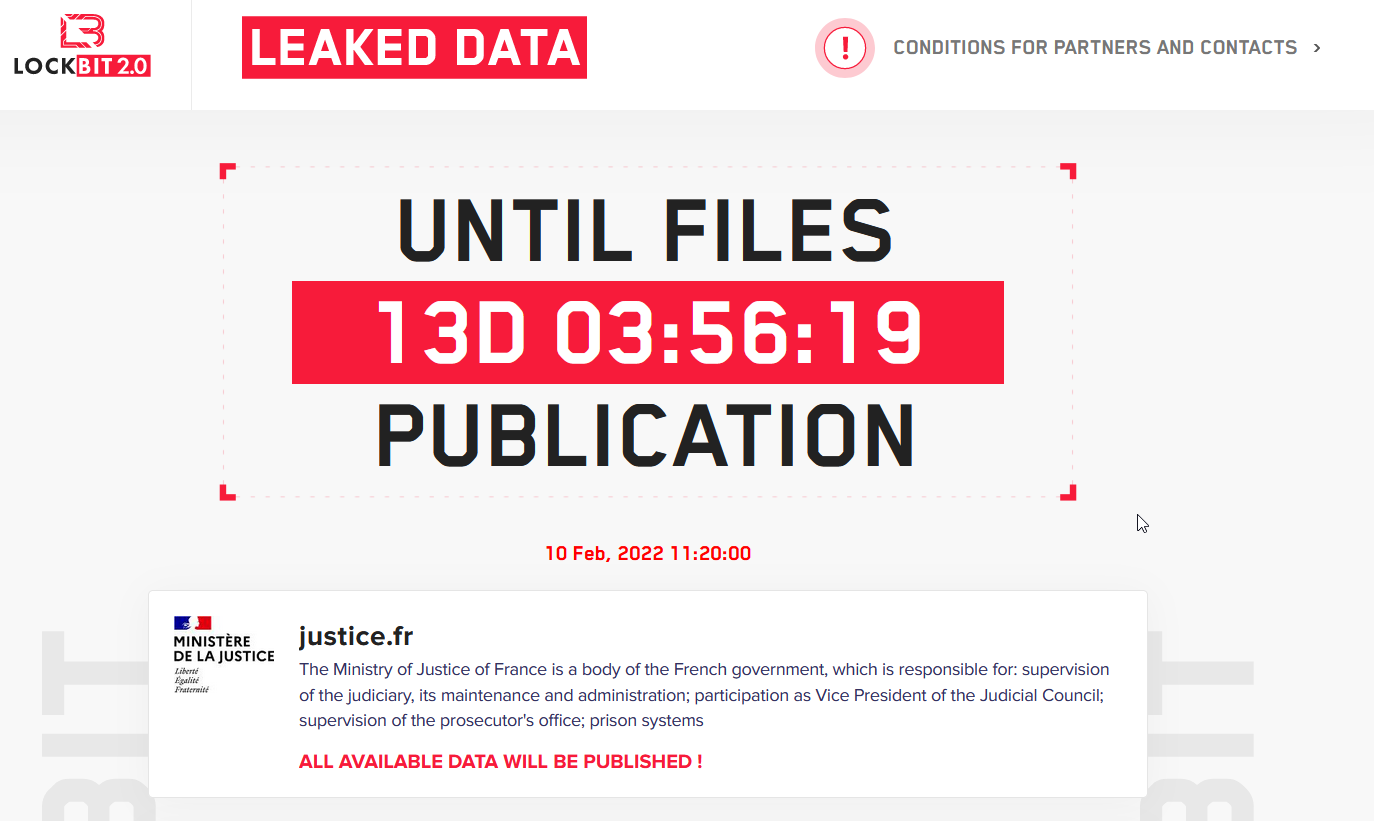

All’interno del loro sito è scattato il consueto “countdown”, ovvero quel periodo di tempo (fino al 10 febbraio per pagare un riscatto, precisamente alle 11:20 ora UTC), dopo di che tutti i dati verranno pubblicati nelle underground.

Gli affiliati che utilizzano Lockbit 2.0, tradizionalmente minacciano di pubblicare i dati delle vittime qualora questi non pagano i riscatti richiesti per esercitare ulteriore pressione su di loro, in una tecnica chiamata “doppia estorsione”.

“Il ministero della giustizia è venuto a conoscenza dell’allerta e ha immediatamente provveduto ad effettuare i necessari controlli, di concerto con i servizi competenti competenti”

ha affermato un portavoce in una nota, senza fornire ulteriori informazioni sulla portata dell’operazione.

Altre organizzazioni francesi sono state prese di mira con il malware in passato. All’inizio di questo mese il gruppo ha pubblicato i dati dell’azienda francese di difesa e sicurezza Thales oltre a dati della francese Schneider Electric pubblicati a dicembre 2021.

Il gruppo è stato più attivo nel prendere di mira organizzazioni e aziende dall’estate 2021, secondo quanto riferito ad agosto dalla società di sicurezza informatica Trend Micro.

L’agenzia francese per la sicurezza informatica (ANSSI) non ha risposto immediatamente a una richiesta di commento.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…