Thales è un gruppo d’elettronica specializzato nell’aerospaziale, nella difesa, nella sicurezza e nel trasporto terrestre. La società è quotata alla borsa di Parigi, è presente in 56 paesi e impiega 64 000 dipendenti al 31 dicembre 2016, Thales è uno dei leader mondiali degli apparecchi destinati all’industria dell’aeronautica, dello spazio, della difesa, della sicurezza e delle modalità di trasporto.

Le origini del gruppo risalgono al 1968, quando la branca specializzata di elettronica professionale di Thomson-Brandt si è fusa con CSF per creare Thomson-CSF.

Un’altra data chiave è il 1998, quando le branche specializzate nelle attività militari di Alcatel, Dassault Électronique e Thomson-CSF si sono riunite per formare una nuova società (che si chiamerà sempre Thomson-CSF). Alla fine del 2000, anche a seguito dell’acquisizione di Racal, la società prende il nome attuale: Thales.

Dopo aver violato le infrastrutture IT dell’azienda francese e avviato il lockdown, ecco che lockbit oggi pubblica una serie di informazioni trafugate dai sistemi di Thales Group.

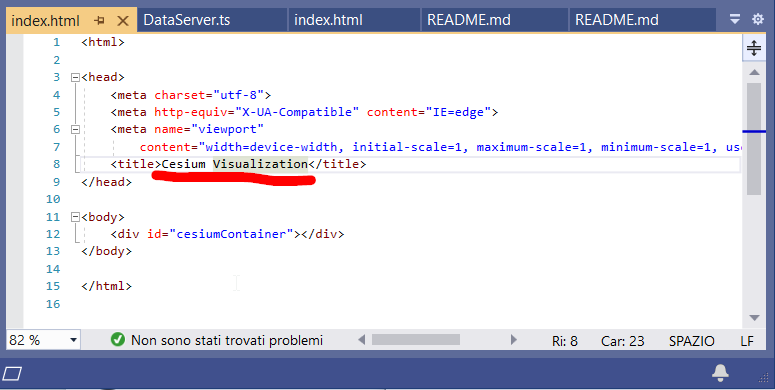

Andando a guardare i dati pubblicati dalla cyber gang, troviamo molto codice sorgente scritto in python, probabilmente acquisito violando un repository, anche se a livello di documentazione o di commenti all’interno del codice ne troviamo veramente pochi.

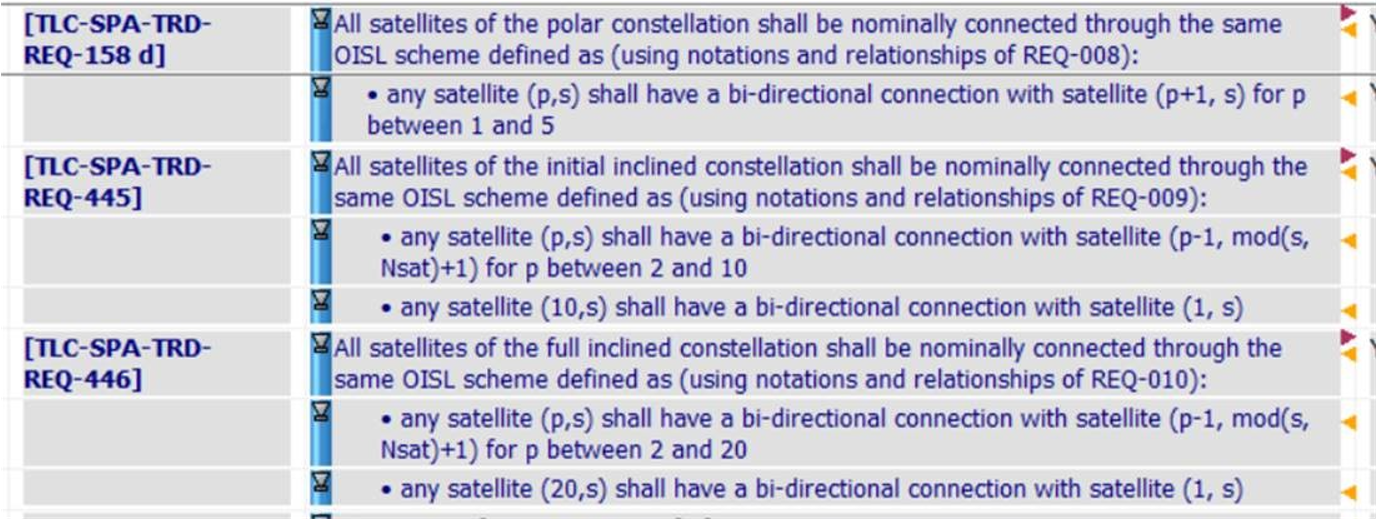

A quanto pare sembra si tratti di un prodotto chiamato “Cesium Visualization”, che consente il monitoraggio di una flotta di satelliti collegati, anche se ovviamente occorrerebbe molto tempo per comprendere il codice a fondo ed effettuare il reverse engineering per essere certi di comprendere bene di cosa si tratta.

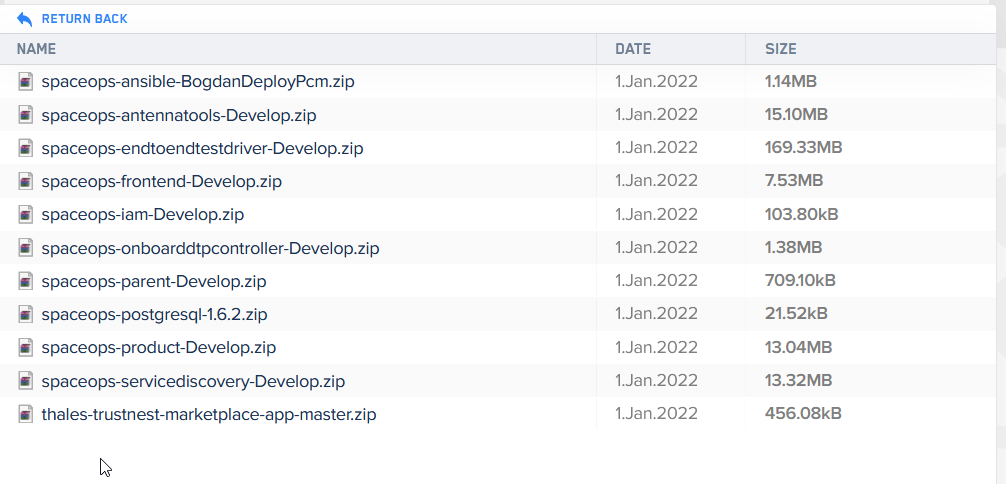

I file sono moltissimi e tutti compressi, anche se sono presenti dei file che descrivono come eseguire il software e renderlo attivo.

Ma con molta probabilità si tratta di software altamente strategico per l’azienda che essendo pubblicato online, potrebbe fare gola ad altre aziende che possono accaparrarsi la proprietà intellettuale e la ricerca/sviluppa fatta da Thales in diversi anni.