Purtroppo, quando entra la politica nei cartelli criminali, può succedere di tutto e dopo lo schieramento a favore della Russia, anche una tra le cyber gang più prolifiche di tutti i tempi quale Conti Ransomware, diventa un obiettivo del governo statunitense, cosa che era già successo in passato con la gang REvil (Sodinokibi).

Il Dipartimento di Stato degli Stati Uniti D’America, offre una ricompensa fino a 10 milioni di dollari per informazioni sul sindacato di criminalità informatica legato al governo russo noto come Conti, accusato di aver condotto oltre 1.000 operazioni di ransomware contro le infrastrutture statunitensi e internazionali dal 2019.

Cinque individui – che prendono gli pseudonimi di

sono coinvolti in Conti, noto anche come Wizard Spider.

Il Dipartimento di Stato ha anche rilasciato la prima immagine dell’uomo ritenuto essere Target, che indossa una giacca nera, un cappello bianco con paraorecchie e sembra stringere una bottiglia di vodka o un altro drink.

Dopo il rebranding da Ryuk a Conti nell’estate del 2020, la banda di ransomware è cresciuta rapidamente mentre attaccava vittime di alto profilo, tra cui la città di Tulsa, le scuole pubbliche della contea di Broward , Advantech e l’ Health Service Executive (HSE) irlandese e il Dipartimento di Salute (DoH).

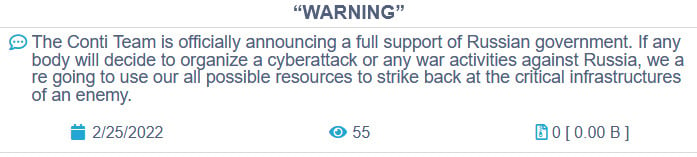

Tuttavia, dopo essersi schierato con la Russia per l’invasione dell’Ucraina, un ricercatore di sicurezza ucraino ha iniziato a far trapelare oltre 170.000 conversazioni di chat interne tra i membri della banda di ransomware Conti e il codice sorgente del malware Conti (analizzato da Red Hot Cyber).

Collettivamente questa violazione dei dati è nota come “Conti Leaks”.

Questa violazione dei dati non solo ha portato all’eventuale chiusura del marchio Conti ransomware, ma le conversazioni interne hanno anche consentito ai ricercatori di sicurezza informatica e alle forze dell’ordine di determinare rapidamente chi era responsabile dell’operazione e le loro responsabilità.

Il gruppo Conti ha preso di mira le forze dell’ordine, i centri di spedizione dei servizi di emergenza sanitaria, i governi municipali e altre infrastrutture critiche, di solito rubando i loro file privati e chiedendo un riscatto per riaverli.

Il gruppo si è infiltrato in 27 istituzioni governative in Costa Rica all’inizio di quest’anno e ha chiesto un riscatto di 20 milioni di dollari.

“Abbiamo i nostri addetti ai lavori nel vostro governo”

Disse il gruppo al governo costaricano a maggio.

“Stiamo anche lavorando per ottenere l’accesso agli altri tuoi sistemi, non hai altre opzioni se non pagarci. Sappiamo che hai assunto uno specialista del recupero dati, non cercare di trovare soluzioni alternative”.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…