Commodore Corporation BV è stata recentemente acquisita da fan ed ex dipendenti. Ora, il nuovo marchio Commodore ha annunciato un traguardo significativo: il primo computer Commodore 64 Ultimate in 30 anni ha superato le 10.000 unità vendute.

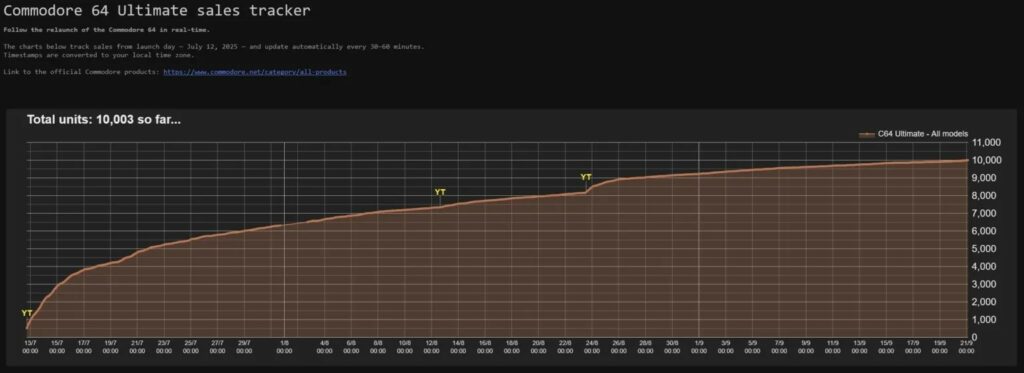

L’account X ufficiale dell’azienda ha pubblicato i dati di vendita e ringraziato la community per il supporto. Come mostra il grafico pubblicato, le vendite sono iniziate in modo molto attivo il 12 luglio di quest’anno.

Da agosto, il trend è stato più uniforme, ma stabile. La cronologia mostra anche le date di uscita della trilogia video “Let’s Buy Commodore”, che ha ottenuto centinaia di migliaia di visualizzazioni (un episodio ha superato le 400.000 visualizzazioni). Il management dell’azienda ha monitorato attentamente l’impatto della campagna video sulle vendite.

Nella prima settimana dopo il lancio del nuovo prodotto, Commodore raccolse oltre 2 milioni di dollari. Ciò coincise con la pubblicazione del video “Making History: Signing the Commodore Contract + C64 Ultimate Production Update”, che vide un ulteriore incremento delle vendite. Fu allora che molti si resero conto che l’azienda era davvero in via di guarigione.

Subito dopo il traguardo delle 10.000 unità vendute, Commodore ha ricordato a tutti che c’è ancora tempo per preordinare il primo lotto tramite commodore.net ed essere tra i primi acquirenti quest’anno.

Il Commodore 64 Ultimate, basato su una piattaforma FPGA e dotato della “prima scheda madre con tastiera trasparente al mondo”, ha un prezzo di partenza di 299 dollari. È stato anche precisato che la Founders Edition sarà un’edizione unica.

Non è ancora stato annunciato un sostituto per chi se l’è perso, ma è previsto un modello simile.

Anche se non avete intenzione di immergervi in una versione moderna dell’iconico C64, questa notizia merita di essere accolta positivamente. Commodore si sta posizionando come Founder’s Sandbox, una piattaforma per nuovi progetti informatici. La roadmap dell’azienda prevede fino a 12 importanti release nei prossimi quattro anni, il che ha già incuriosito la comunità degli appassionati di tecnologia retrò e moderna.

Le vendite del Commodore 64 Ultimate hanno superato le 10.000 unità, dimostrando che l’interesse per i computer retrò rimane forte e che il marchio rilanciato è in grado non solo di attingere alla nostalgia, ma anche di diventare una forza trainante per nuovi progetti tecnologici.

Il Commodore 64 originale (noto anche come C64) fu lanciato nel gennaio 1982 e divenne rapidamente il computer domestico più popolare dell’epoca. Il computer era dotato di un processore MOS Technology 6510/8500 a 8 bit con frequenza di 1,023 MHz nella versione NTSC e 0,985 MHz nella versione PAL.

Oltre a 64 KB di RAM, erano disponibili 20 KB di memoria di sola lettura, incluso un interprete BASIC. Inoltre, il dispositivo offriva supporto hardware per grafica a colori e audio. Il chip grafico VIC-II supportava una risoluzione di 320×200 pixel, 16 colori e sprite hardware. Il tutto era completato da interfacce per joystick, porte video/audio, uno slot per cartucce ROM e una porta seriale IEEE-488 (per unità disco o stampanti).