Gli esperti Microsoft hanno affermato che nel febbraio di quest’anno hanno scoperto una grave vulnerabilità (CVE-2022-28799) nell’applicazione TikTok per Android. Il bug ha consentito agli aggressori di impossessarsi istantaneamente degli account di altre persone, subito dopo che la vittima ha fatto clic su uno speciale collegamento dannoso.

“Gli aggressori potrebbero sfruttare la vulnerabilità per impossessarsi di un account all’insaputa dell’utente se l’obiettivo ha semplicemente fatto clic su un collegamento appositamente predisposto”

hanno affermato gli esperti di Microsoft 365 Defender.

“Gli aggressori potrebbero quindi accedere a informazioni sensibili e modificare i profili degli utenti di TikTok, come pubblicare video privati, inviare messaggi e caricare video per conto della vittima”.

Il problema riguardava due versioni dell’app Android: com.ss.android.ugc.trill (per utenti nell’Asia orientale e sudorientale) e com.zhiliaoapp.musically (per utenti in paesi diversi dall’India, dove TikTok è vietato). Insieme, le applicazioni vulnerabili hanno rappresentato oltre 1,5 miliardi di installazioni.

La vulnerabilità era associata all’elaborazione dei cosiddetti deeplink, collegamenti ipertestuali speciali che consentono alle applicazioni di aprire determinate risorse in altre applicazioni, anziché indirizzare gli utenti al sito.

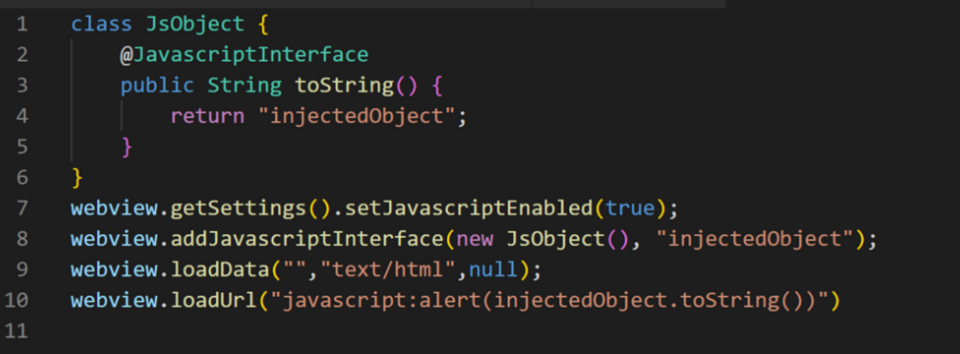

“Un URL appositamente predisposto (deeplink senza convalida) potrebbe far sì che com.zhiliaoapp.musically WebView carichi un sito arbitrario. E questo ha permesso all’attaccante di utilizzare l’interfaccia JavaScript per impossessarsi dell’account con un solo clic”

afferma il rapporto di Microsoft.

Cioè, la vulnerabilità consente di aggirare le restrizioni che gli host non attendibili dovrebbero rifiutare e consentire il caricamento di qualsiasi sito tramite una visualizzazione Web a scelta dell’attaccante.