CrystalX RAT è un malware avanzato scoperto da Kaspersky Lab, che combina funzionalità di trojan di accesso remoto, spyware e keylogger con capacità di manipolazione dei dati del sistema. Distribuito tramite Telegram attraverso il modello MaaS (Malware as a Service), consente agli attaccanti di rubare credenziali, intercettare le comunicazioni e controllare completamente i dispositivi infetti. La particolarità è l’integrazione di funzioni di disturbo e quelle di pressione psicologica sulla vittima, segnando una reale evoluzione nelle strategie del cybercrime, le quali aumentando il rischio di attacchi su larga scala.

Gli esperti di Kaspersky Lab hanno scoperto un Trojan di accesso remoto chiamato CrystalX RAT. Oltre alle funzionalità standard dei RAT, il malware combina caratteristiche di furto di dati, keylogger, clipper e spyware, ed è anche in grado di fare scherzi alla vittima, come far vibrare il cursore, cambiare lo sfondo, ruotare lo schermo e inviare messaggi. Il malware viene distribuito tramite il modello MaaS (Manufacturing as a Service).

CrystalX (inizialmente soprannominato Webcrystal RAT) è stato individuato per la prima volta nel gennaio 2026 in chat private su Telegram tra sviluppatori di RAT.

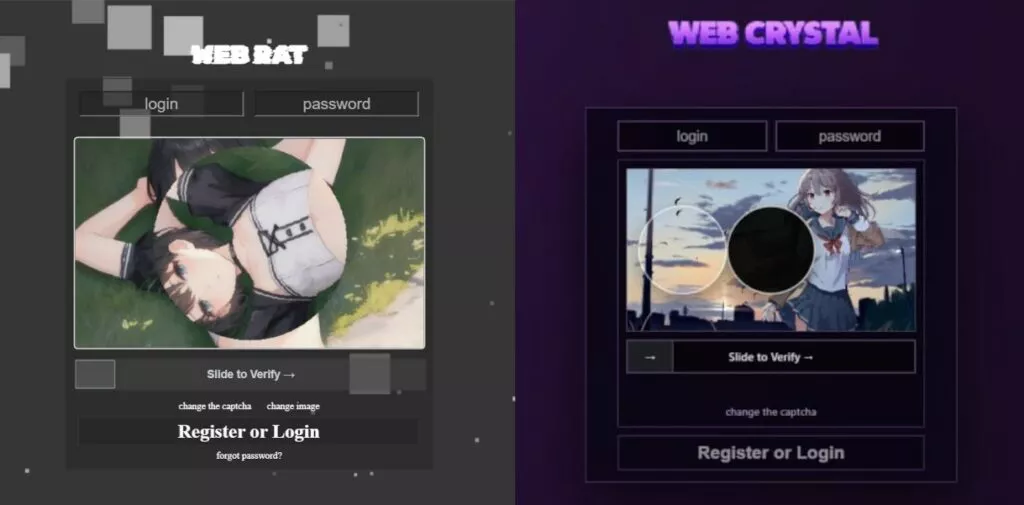

I ricercatori hanno notato che il design del pannello di controllo e il codice sono quasi identici a quelli del già noto WebRAT (anche conosciuto come Salat Stealer): entrambi i programmi malware sono scritti in Go.

Dopo un certo periodo, il malware è stato rinominato CrystalX, ed ha acquisito un proprio canale Telegram e persino un account YouTube per dimostrare le sue capacità. Il pannello di controllo CrystalX RAT consente ai clienti di creare build con impostazioni flessibili, tra cui il blocco geografico per paese, la selezione dell’icona del file eseguibile e una suite di strumenti anti-analisi.

Ogni impianto viene compresso utilizzando zlib e crittografato con l’algoritmo ChaCha20, con una chiave fissa di 32 byte e una password monouso di 12 byte. Le misure di sicurezza opzionali includono il rilevamento di macchine virtuali, il controllo MITM (ricerca di proxy, Fiddler, Burp Suite e certificati mitmproxy), un ciclo di protezione per il debug e patch nascoste per le funzioni AmsiScanBuffer, EtwEventWrite e MiniDumpWriteDump.

Una volta avviato sul sistema della vittima, il malware stabilisce una connessione al server di comando e controllo tramite WebSocket e inizia a raccogliere dati. Il malware estrae le credenziali di Steam, Discord e Telegram e, per i browser basati su Chromium, utilizza l’utility ChromeElevator.

Per Opera e Yandex Browser, il malware implementa un meccanismo di decrittazione del database separato. Si sottolinea che nelle build disponibili al momento dell’analisi, le funzioni del malware erano temporaneamente disabilitate per consentire ulteriori elaborazioni.

Il keylogger, riportano i ricercatori, intercetta e trasmette in tempo reale tutti i tasti premuti al server di comando e controllo tramite WebSocket. Il programma, a sua volta, è integrato in Chrome o Edge come estensione dannosa e utilizza espressioni regolari per sostituire gli indirizzi dei portafogli di criptovalute (Bitcoin, Litecoin, Monero, Doge e altri) con quelli degli aggressori.

Il modulo RAT consente agli aggressori di caricare file, eseguire comandi tramite cmd.exe, esplorare il file system e controllare il computer tramite il VNC integrato. Inoltre, il malware è in grado di intercettare l’audio dal microfono e il video dalla fotocamera del dispositivo infetto.

Tuttavia, i ricercatori scrivono che CrystalX si distingue soprattutto per le sue funzionalità di scherzi, in particolare la sezione Rofl nel pannello di controllo. Sfruttando le funzioni di Rofl, gli aggressori possono cambiare lo sfondo del desktop, ruotare lo schermo di 90, 180 o 270 gradi, invertire i pulsanti del mouse, spegnere il monitor e bloccare l’input da tastiera, nascondere le icone del desktop e la barra delle applicazioni, far vibrare il cursore in modo anomalo e visualizzare notifiche pop-up.

Inoltre, l’operatore può aprire una finestra di dialogo per una comunicazione bidirezionale con la vittima. In questo modo, l’utente assiste letteralmente alla totale compromissione del proprio computer con tanto di chat con il malintenzionato.

“Questo malware è uno strumento perfettamente funzionante per il furto di dati e la sorveglianza, che consente inoltre agli aggressori di esercitare ulteriore pressione psicologica sulle vittime. I nostri dati di telemetria rilevano nuove versioni degli impianti, a indicare che questo malware è attivamente sviluppato e supportato. Prevediamo che il numero di vittime aumenterà significativamente nel prossimo futuro e che la sua distribuzione geografica si espanderà”, avverte Leonid Bezverzhenko, ricercatore senior presso Kaspersky GReAT.