L’attivazione dell’Operazione Epic Fury (28 febbraio 2026) da parte di USA e Israele, in risposta al lancio del vettore spaziale iraniano Simorgh (25 febbraio), segna il passaggio da una guerra per procura a un conflitto cinetico diretto, pianificato e preparato congiuntamente per mesi in vista di un’escalation ‘inevitabile’. L’evento non mira a una risoluzione rapida, ma inaugura una fase di logoramento strategico ad alta intensità. La risposta di Teheran si sposterà verosimilmente dal piano convenzionale a quello asimmetrico, sfruttando la cyber-logistica e l’interdizione energetica nello Stretto di Hormuz per massimizzare i costi economici e politici per l’Occidente? La campagna cinetica USA-Israele ha già degradato pesantemente le capacità iraniane, rischiando però un logoramento costoso se il conflitto si protrae senza una vittoria strategica decisiva e rapida. A tre giorni dall’attivazione di Epic Fury, quanto osservabile sul terreno suggerisce che ci si stia allontanando da una rapida risoluzione: emergono piuttosto i contorni di un aggravamento di sofferenze opposte, in un conflitto che non promette soluzioni eroiche.

IN BREVE:

Il 25 febbraio 2026, l’Iran ha lanciato il vettore Simorgh mettendo in orbita un payload di 300 chilogrammi, il più pesante della sua storia, incluso il satellite militare Fakhr-1.

Il vettore ha trasportato anche un “sistema di propulsione orbitale” e due carichi di ricerca, raggiungendo un’altitudine di circa 400 chilometri.

Il 28 febbraio, Stati Uniti e Israele hanno lanciato l’Operazione Epic Fury contro il programma nucleare e missilistico iraniano, uccidendo la Guida Suprema Ali Khamenei e alcuni membri della sua famiglia, questo è l’evento sismico. La finestra temporale ristretta (72 ore) tra il lancio e la risposta militare suggerisce che USA e Israele considerassero questo avanzamento tecnologico come una “linea rossa” superata, motivando l’azione non solo sulla capacità dimostrata, ma sulla minaccia futura imminente.

I governi occidentali avevano già ripetutamente messo in guardia l’Iran contro tali lanci, sostenendo che la stessa tecnologia potesse essere utilizzata per missili balistici, inclusi quelli progettati per trasportare testate nucleari. La vicinanza temporale tra il lancio e l’attacco ha sollevato interrogativi sulla loro connessione. L’azione militare è stata motivata dalla capacità dimostrata dall’Iran o dalla potenziale minaccia futura? Entrambe le letture sono possibili.

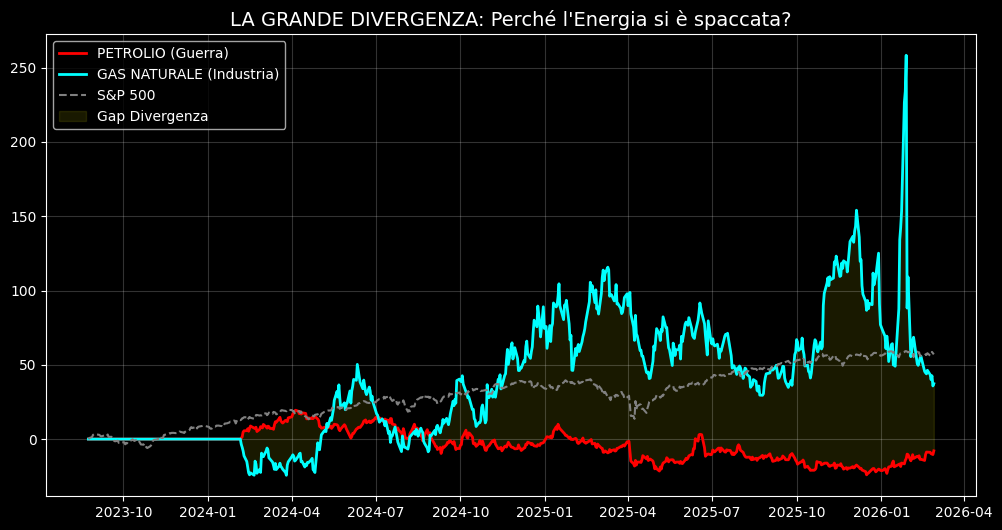

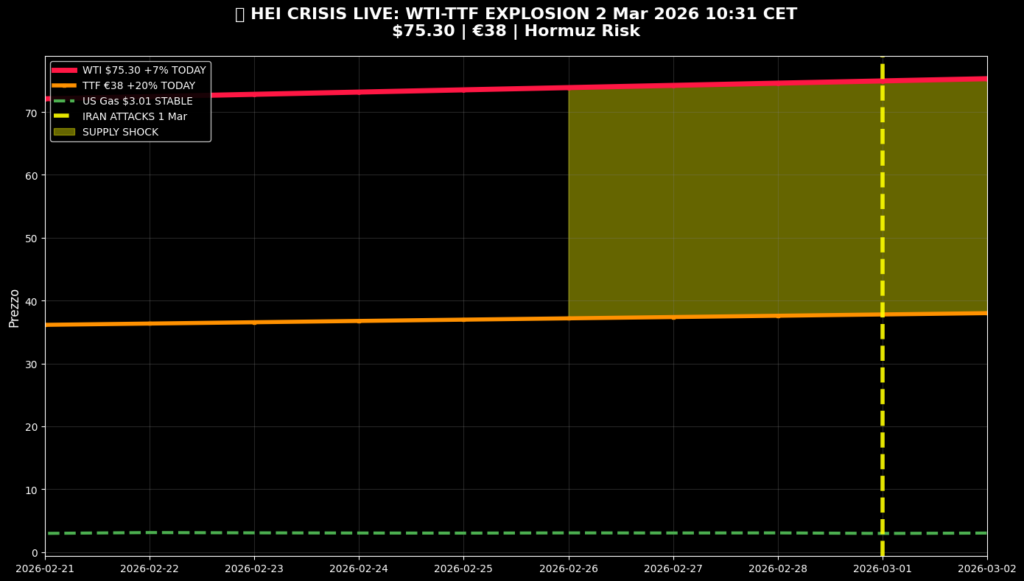

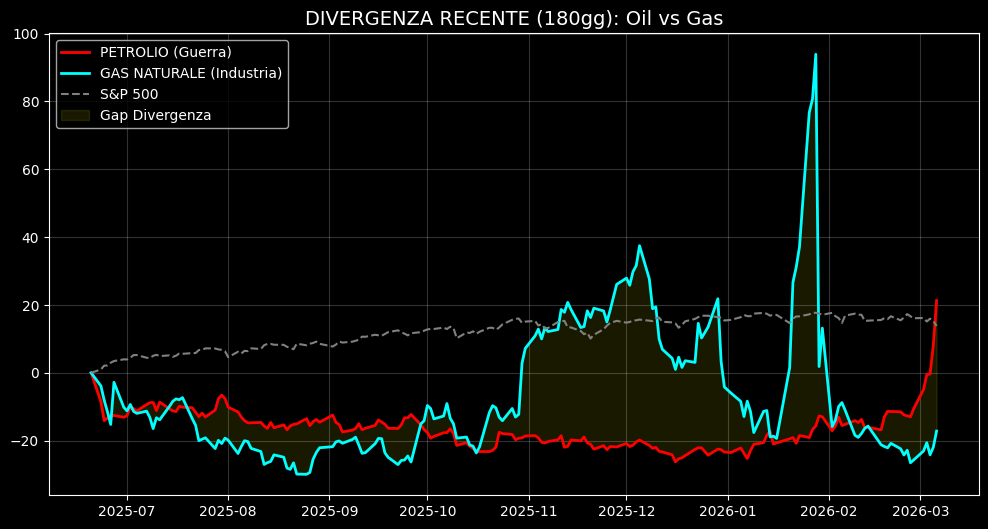

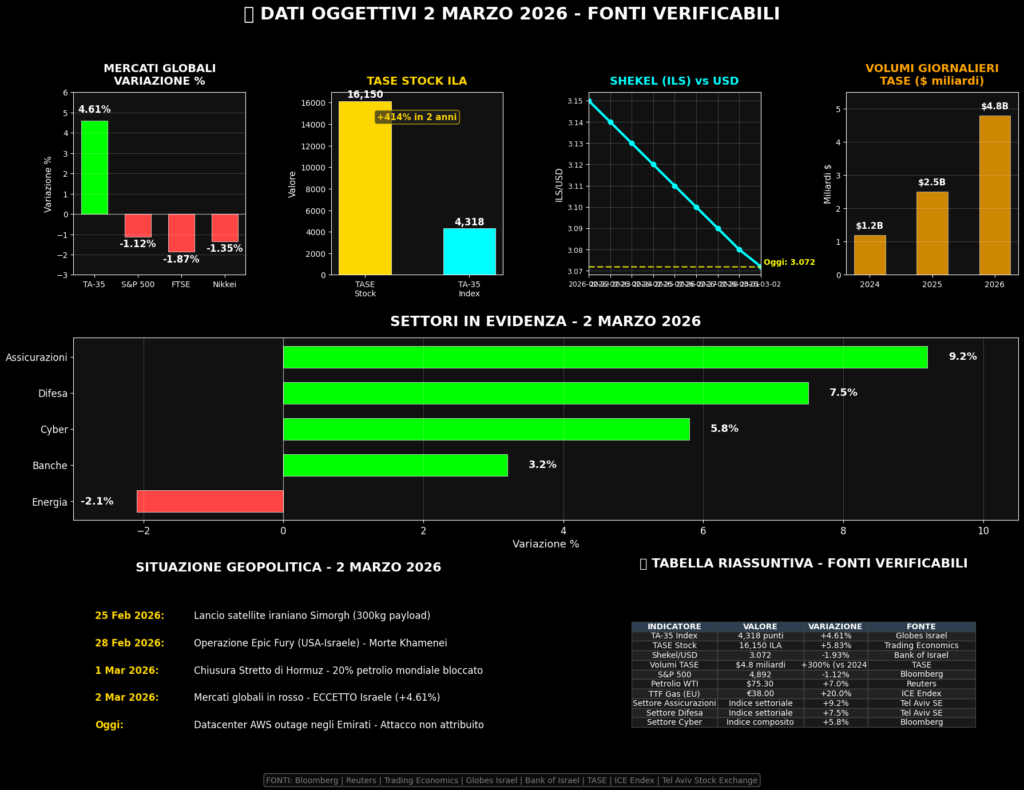

Fonte immagine: EWS ‘HEI’: il petrolio sta subendo una pressione rialzista dovuta al rischio bellico nello Stretto di Hormuz, dove transita circa il 20% delle forniture globali, il gas risente della debolezza del settore industriale e di previsioni macroeconomiche incerte, portando a una performance nettamente inferiore.

Nonostante i loro sforzi di mediazione e i tentativi di prendere le distanze dall’attacco militare USA all’Iran, i paesi del Golfo si sono trovati nel mirino e hanno risposto con condanne ferme. Nella serata del 28 febbraio, l’Iran ha avvertito che avrebbe potuto chiudere lo Stretto di Hormuz. Attraverso questo passaggio transita circa il 20-30% del petrolio mondiale trasportato via mare. Il petrolio sta subendo una pressione rialzista dovuta al rischio bellico nello Stretto di Hormuz, dove transita circa il 20% delle forniture globali e il gas risente della debolezza del settore industriale e di previsioni macroeconomiche incerte. Bloomberg descrive come la crisi in corso in Iran stia minacciando la peggiore disruption sui mercati del gas naturale dal 2022.

Si apre un’immagine finale di un conflitto senza risoluzione netta, ma basato sul logoramento delle infrastrutture energetiche e civili: è lo scenario più inquietante per l’economia globale del 2026. Chiudere Hormuz significa però anche danneggiare le esportazioni iraniane e, soprattutto, quelle della Cina (principale partner commerciale dell’Iran).

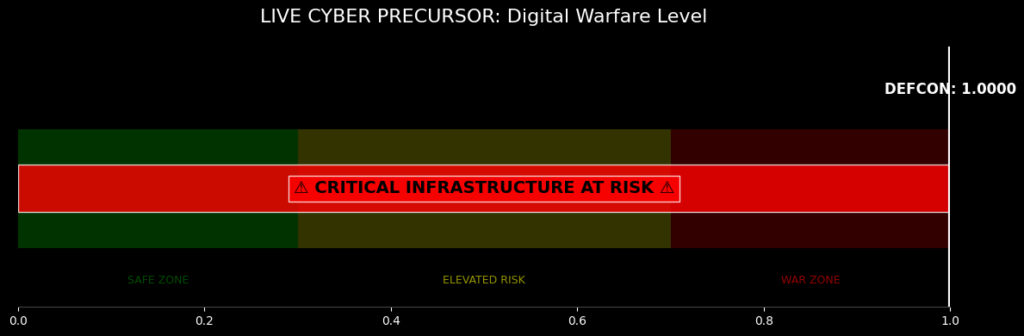

“Cyber-logistica” non è affatto un termine ad affetto ma descrive una componente centrale della guerra moderna, che si combatte anche nei server, nei cavi sottomarini, nei codici sorgente e nella corsa allo spazio. L’Iran ha investito in questi settori come strategia di difesa asimmetrica, traendo insegnamento dagli eventi del 1953.

Negli anni ’50 la CIA utilizzò trasmissioni radio per mobilitare la folla contro la nazionalizzazione del petrolio. Oggi, secondo alcuni osservatori, una logica analoga si applica al nucleare: la posta in gioco è la rivendicazione di autonomia tecnologica da parte di uno stato che cerca di perseguire una politica di indipendenza dalle influenze occidentali e dalle sanzioni economiche.

Non è un caso ad esempio che l’Iran abbia investito massicciamente nella National Information Network (NIN), una colossale intranet nazionale progettata come una fortezza digitale, capace di isolare il paese dalla rete globale in caso di attacco, permettendo al regime di sopravvivere in un’autarchia digitale mentre lancia le sue offensive asimmetriche.

Domenica 1° marzo 2026, intorno alle 16:30 (ora di Dubai), come ha riportato Anadolu Ajansı un data center di Amazon Web Services (AWS) negli Emirati Arabi Uniti (nello specifico la Availability Zone mec1-az2) è stato colpito da “oggetti non identificati*”. L’impatto ha innescato scintille e un incendio, costringendo i vigili del fuoco a tagliare l’alimentazione elettrica e i generatori per domare le fiamme. I datacenter di Abu Dhabi non sono isolati nel deserto, ma situati in distretti industriali e militari chiave. Il fatto che AWS parli di “oggetti che hanno colpito la struttura” durante un attacco massiccio di droni e missili (oltre 700 vettori intercettati dalla difesa aerea degli Emirati) suggerisce due scenari:

La seconda rimane un’ipotesi poichè la prossimità a installazioni militari la rende un potenziale bersaglio collaterale o diretto in uno scenario di conflitto dove però tutto si intreccia:

Se sono detriti siamo in uno scenario caotico dove la guerra “pulita” è una favola. Le infrastrutture critiche collaterali bruciano per sbaglio.

Se è mirato qualcuno ha fatto ricognizione sulle reti elettriche dei datacenter. Qualcuno sapeva che in quel punto la ridondanza cede. Questo cambierebbe tutto. *Aggiornamento: CNBC in data 2 marzo ha confermato che l’attacco ai data center Amazon (AWS) negli Emirati e in Bahrain non è solo un “danno collaterale”. È il primo caso confermato di infrastruttura cloud hyperscale colpita da un’azione militare. E’ anche la conferma che HEI ha intercettato un cambiamento di paradigma: la guerra non sta colpendo solo i “tubi” (petrolio e gas), ma il cuore digitale del sistema economico

Un’analisi di threat intelligence del 1° marzo 2026 ha rilevato 12 eventi di sicurezza informatica, di cui tre vulnerabilità critiche attivamente sfruttate o recentemente divulgate.

Le vulnerabilità segnalate:

| Vulnerabilità | Descrizione | Impatto |

| Cisco SD-WAN CVE-2026-20127* | Vulnerabilità critica (CVSS 10.0) che permette a attaccanti non autenticati di ottenere privilegi di amministrazione. Attivamente sfruttata dal 2023 da un gruppo identificato come UAT-8616 . | Controllo delle comunicazioni tra sedi e data center |

| FileZen CVE-2026-25108 | Vulnerabilità di command injection confermata come attivamente sfruttata dalla CISA. Permette a utenti autenticati di eseguire comandi arbitrari . | Possibile esfiltrazione documenti o inserimento malware |

| SolarWinds Serv-U CVE-2025-40538 e CVE-2025-40540 | Due vulnerabilità critiche che permettono escalation di privilegi a utenti con accesso amministrativo . | Compromissione server di trasferimento file |

Contesto e limiti dell’attribuzione:

È prassi comune per le agenzie di intelligence accumulare vulnerabilità non note (Zero-Day) per anni, “stoccandole” come munizioni da utilizzare solo in caso di minaccia esistenziale. L’attacco a Khamenei è esattamente quel tipo di evento. Tuttavia, l’uso di vulnerabilità note apre il campo all’ambiguità: rende difficile l’attribuzione certa e lascia tecnicamente aperta la porta a operazioni false flag, create per confondere le acque o giustificare ulteriori escalation.

Come riportato da Ynetnews, gli esperti di sicurezza avvertono che “gruppi proxy e hacktivisti potrebbero agire contro obiettivi israeliani e statunitensi”. Se queste vulnerabilità venissero sfruttate in un attacco coordinato e simultaneo, l’impatto sulle infrastrutture logistiche e di comunicazione occidentali potrebbe essere devastante, estendendo il caos del conflitto ben oltre i confini geografici del Medio Oriente.

*Aggiornamento: Security Week ha riportato in data 5 marzo che Cisco conferma che gruppi legati a stati nazione stanno già usando questi exploit: le falle (CVE-2026-20011 e correlate) permettono il controllo remoto dei router che gestiscono le reti aziendali e governative tra diverse sedi (SD-WAN).

Il 19 agosto 1953, la CIA e l’MI6 organizzarono un colpo di Stato che rovesciò il primo ministro iraniano Mohammad Mossadeq. Nel 1951 Mossadeq aveva firmato la legge che nazionalizzava l’industria petrolifera del paese, sottraendo il controllo dell’Anglo-Iranian Oil Company (oggi BP) al Regno Unito. La Gran Bretagna rispose con un boicottaggio globale del petrolio iraniano, e Londra si rivolse a Washington, che vide nella nazionalizzazione un pericoloso precedente in piena Guerra Fredda.

L’operazione “TP-AJAX” combinò propaganda, corruzione di politici e militari, e manifestazioni di piazza finanziate. Mossadeq fu arrestato e lo Scià Mohammad Reza Pahlavi, fuggito all’estero durante i tumulti, tornò al potere, governando l’Iran per i successivi 26 anni con l’appoggio occidentale.

Le conseguenze immediate furono: il petrolio iraniano tornò sotto il controllo di un consorzio internazionale a maggioranza britannica e americana; lo Scià instaurò un regime autoritario sostenuto dalla CIA e dal SAVAK (la polizia segreta); l’opposizione politica, sia nazionalista che religiosa, fu repressa. Documenti desecretati negli anni successivi hanno confermato i dettagli dell’operazione.

La lezione appresa nel 1953 è esplosa nel 1979., quando gli studenti islamici presero d’assalto l’ambasciata USA a Teheran cercando prove del coinvolgimento americano nel colpo di Stato. L’ostilità verso gli Stati Uniti divenne un pilastro della politica estera della nuova Repubblica Islamica.

Per comprendere la diffidenza viscerale dell’Iran verso ogni negoziato occidentale nel 2026, bisogna tornare al 19 agosto 1953 e elle relazioni tra Washington e Teheran. Quel giorno, un’operazione congiunta di CIA e MI6 non si limitò a rovesciare un governo, ma definì il trauma psicologico di un’intera nazione. Con un tratto di penna Mossadeq commise l’imperdonabile atto di sovranità: firmò la legge per la nazionalizzazione dell’industria petrolifera. La reazione di Londra fu immediata e brutale: un boicottaggio globale che strangolò l’economia iraniana, seguito da un appello a Washington. In piena Guerra Fredda, agli occhi degli americani, la nazionalizzazione non era un atto di indipendenza economica, ma un pericoloso scivolamento verso l’orbita sovietica.La risposta fu l’Operazione “TP-AJAX”, un manuale di regime change ante litteram.

Il programma nucleare iraniano non è nato in clandestinità:

Se il petrolio era la ‘valuta della sovranità’ nel 1953, nel XXI secolo quella valuta è diventata l’uranio.

La narrazione iraniana si ancora saldamente all’Articolo IV del Trattato di Non Proliferazione (NPT), che riconosce il “diritto inalienabile” degli stati firmatari di sviluppare l’energia nucleare per scopi pacifici. Questo è un diritto che, per ironia della storia, fu proposto dall’Occidente.

Fino al 1979 il programma proseguì con l’appoggio occidentale: lo Scià aveva piani per 23 centrali nucleari entro il 2000, e la Germania Ovest costruì la centrale di Bushehr. Dopo la rivoluzione, molti scienziati fuggirono, i contratti con l’Occidente furono cancellati, e la guerra con l’Iraq (1980-88) devastò le infrastrutture del paese.

Negli anni ’90, l’Iran ha dovuto ricostruire il programma dalle ceneri, questa volta in autarchia o con il supporto discreto di Russia e Cina. È in questo isolamento che il programma ha cambiato pelle, scivolando nella clandestinità. Quando nel 2002 i dissidenti rivelarono al mondo l’esistenza dei siti segreti di Natanz e Arak, la comunità internazionale realizzò che Teheran aveva imparato a camminare da sola.

Per la leadership iraniana, il nucleare trascende l’aspetto energetico o militare: rappresenta la capacità di padroneggiare la tecnologia più complessa al mondo nonostante decenni di sanzioni soffocanti.

Danny Citrinowicz, esperto dell’Atlantic Council, ha sintetizzato perfettamente il dilemma occidentale: rinunciare all’arricchimento oggi sarebbe percepito a Teheran come “arrendersi a una delle conquiste fondanti del regime”, un suicidio politico equivalente alla rinuncia al petrolio nel ’53. L’attacco del 28 febbraio si scontra con una realtà fisica e cognitiva ostica.

Il programma iraniano è stato progettato per sopravvivere a un bombardamento: è decentralizzato, ridondante e sepolto sotto montagne di granito e cemento armato. Siti come Fordow sono fortezze protette da batterie antiaeree S-300 e dai sistemi indigeni Bavar-373.

Ma la vera difesa dell’Iran non è il cemento, è la conoscenza. Come notano gli analisti strategici, si possono bombardare le centrifughe, ma non si può bombardare il know-how. Essendo basato su conoscenze indigene, il programma può essere ricostruito rapidamente. Inoltre, il costo di un attacco non si misura solo in crateri, ma nella reazione “astronomica” che l’Iran e i suoi proxy sono in grado di scatenare contro Israele e gli asset americani.

Nel 2003, l’Ayatollah Khamenei emise una fatwa dichiarando che la produzione, il possesso e l’uso di armi nucleari erano proibiti dalla legge islamica (“haram”). La fatwa non è mai stata messa per iscritto, e secondo la teologia sciita può essere modificata se le circostanze lo richiedono. Lo stesso anno, la Corea del Nord si ritirò dal Trattato di Non Proliferazione e avviò il riprocessamento del plutonio.

Il 2003 segna un bivio storico fatale. Mentre Khamenei emetteva una fatwa religiosa contro l’atomica, la Corea del Nord si ritirava dal Trattato di ‘Non Proliferazione’. Vent’anni dopo, il bilancio per Teheran è impietoso: Pyongyang, armata nuclearmente, siede ai tavoli negoziali con Washington; l’Iran, rimasto sotto ispezione, subisce bombardamenti e decapitazioni dei vertici.

Questa disparità di esiti ha eroso la credibilità della “pazienza strategica”. Come avvertì il consigliere Kamal Kharrazi già nel 2024, di fronte a una “minaccia esistenziale” la dottrina nucleare può cambiare. Con la morte della Guida Suprema, quella minaccia non è più teorica, ma è diventata realtà operativa, spingendo l’Iran verso la conclusione che solo l’atomica garantisca l’immunità.

Mai la distanza tra la pace e la guerra è stata così breve! Fino alla sera del 27 febbraio 2026, il mondo credeva di essere a un passo dalla de-escalation. A Ginevra si era appena concluso il terzo round di negoziati indiretti mediati dall’Oman, definiti dalle diplomazie come “i più produttivi degli ultimi anni”. Il Ministro degli Esteri omanita, Badr al-Busaidi, era volato a Washington con un messaggio di speranza: “Un accordo è alla nostra portata”. Persino il Presidente Trump, pur dichiarandosi “non contento”, aveva lasciato intendere che avrebbe concesso tempo alla diplomazia.

Era un miraggio. Meno di 24 ore dopo, l’alba del 28 febbraio ha portato il fuoco, non gli accordi.

Il Comando Centrale USA ha confermato l’impiego in combattimento dei droni kamikaze della task force Scorpion Strike, insieme a missili Tomahawk. L’operazione Epic Fury ha coinvolto: due portaerei (USS Abraham Lincoln e USS Gerald R. Ford), oltre 40 caccia aggiuntivi, bombardieri strategici, e circa 200 aerei israeliani, il più grande raid aereo nella storia dell’aeronautica israeliana.

L’Iran ha risposto attivando il piano ci contingenza “True Promise 4”, lanciando centinaia di missili balistici e droni verso Israele e basi americane nella regione. Non potendo colpire il territorio americano, l’Iran ha regionalizzato il conflitto, trasformando i paesi ospitanti le basi USA in bersagli legittimi e trascinando nel caos proprio quei partner arabi che avevano cercato fino all’ultimo di mediare. I bersagli colpiti hanno incluso: la sede della Quinta Flotta USA in Bahrein, basi militari in Kuwait, Qatar ed Emirati Arabi Uniti, e obiettivi in Israele.

Il vice ministro degli Esteri iraniano Abbas Araghchi ha dichiarato alla CNN che l’Iran considera i paesi ospitanti basi USA come complici se non le chiudono. La motivazione strategica è che, non potendo colpire direttamente il territorio continentale degli Stati Uniti, l’Iran punta a neutralizzare la loro proiezione di forza regionale, cercando di “finlandizzare” la regione, costringendo i vicini alla neutralità per isolare le forze americane.

Da qui i report di think tank, istituti di ricerca e analisti militari convergono sulla conclusione che l’Iran si stia riorganizzando per una guerra di lungo periodo, con una struttura di potere progettata per assorbire questo tipo di shock.

Bersagli confermati degli attacchi iraniani:

| Base militare | Paese | Importanza strategica |

| Al Udeid Air Base | Qatar | La più grande base USA in Medio Oriente, quartier generale avanzato del CENTCOM. Colpita anche durante la guerra dei 12 giorni del giugno 2025. Secondo l’IRGC, il radar FP-132 (tracciamento oltre 5.000 km) sarebbe stato distrutto. |

| Al Dhafra Air Base | UAE | Base chiave vicino Abu Dhabi, hub per le operazioni dell’US Air Force |

| Naval Support Activity Bahrain | Bahrein | Sede della Quinta Flotta USA |

| Ali Al Salem Air Base | Kuwait | Hub logistico |

| Muwaffaq al-Salti Air Base | Giordania | Base strategica a nord-est di Amman |

| Obiettivi in Israele | Israele | Haifa, Tel Aviv, Galilea settentrionale |

Secondo documenti diffusi da media affiliati all’IRGC, la strategia iraniana é quella di una guerra prolungata proibitivamente costosa per il nemico tramite:

Parallelamente, come abbiamo visto prima, l’Iran ha sviluppato la National Information Network (NIN), concepita nel 2005 per consentire al paese di disconnettersi da Internet globale durante le crisi mantenendo servizi essenziali. Durante le proteste di gennaio 2026, l’Iran ha imposto un blackout internet nazionale di 108 ore, spiegato dalle autorità come necessario per contrastare la “guerra cognitiva” condotta da avversari.

Secondo un’analisi comparativa di WION pubblicata il 9 febbraio 2026, Stati Uniti e Iran rappresentano due modelli opposti di guerra cyber:

| Categoria | Stati Uniti | Iran |

| Ruolo globale | Potenza di primo livello con infrastrutture globali e capacità avanzate | Potenza regionale di secondo livello, compensa con aggressività |

| Struttura | U.S. Cyber Command unificato: oltre 6.000 militari, 133 team | Forze decentralizzate sotto IRGC, uso di proxy per deniability |

| Budget | Oltre 13 miliardi di dollari (2024) | Non divulgato, significativamente inferiore |

| Dottrina | “Defend Forward”: caccia proattiva del malware | Asimmetria: attacchi a settori civili (banche, energia) |

| Vulnerabilità | Economia altamente digitalizzata (target-rich) | Meno connesso a Internet globale (vantaggio difensivo) |

| Esito probabile | Vincerebbe scambio militare ma subirebbe danni economici miliardari | Non vincerebbe militarmente ma infliggerebbe costi significativi |

CyberKnow, che monitora le alleanze dei gruppi hacker, ha censito 7 gruppi anti-Iran e 28 gruppi pro-Iran nelle ore successive all’attacco. Tra i gruppi più attivi:

Attacchi occidentali

Secondo il Jerusalem Post, attacchi cyber israeliani hanno preso di mira infrastrutture critiche, siti di news e sistemi di comunicazione della sicurezza, causando una “nebbia digitale quasi completa”. L’agenzia iraniana Fars ha confermato interruzioni a diverse agenzie di stampa.

Il Wall Street Journal ha riportato che l’app BadeSaba Calendar, molto popolare in Iran per i tempi di preghiera, è stata hackerata per inviare notifiche che esortavano alla resistenza e promettevano amnistia: l’hackeraggio dell’app è avvenuto subito dopo la riattivazione della rete o che ha colpito solo chi usava VPN e canali satellitari.

Cronologia attacchi (gennaio-febbraio 2026)

Khaleej Times ha documentato:

La risposta iraniana

L’Iran ha attivato la National Information Network. Il gruppo Infy (Prince of Persia), secondo SafeBreach, ha sospeso le attività l’8 gennaio (durante il blackout) riattivandole il 26 gennaio, indicando un legame con lo stato.

Durante le proteste di gennaio, l’Iran ha reso inefficace Starlink utilizzando disturbatori elettronici di livello militare e capacità di disturbo GPS.

Rayad Kamal Ayub, esperto di cybersicurezza, ha dichiarato: “Questa offensiva è l’attacco più sofisticato e coordinato alle infrastrutture critiche del Golfo che abbiamo mai visto.” John Hultquist di Google Threat Intelligence ha osservato che “la minaccia più seria dall’Iran non è cyber“.

In ogni conflitto, ciascuna parte ha la propria narrazione: ciò che considera un diritto e ciò che denuncia come un torto. La tabella seguente mette a confronto le ragioni che Stati Uniti, Israele, Iran e paesi del Golfo rivendicano per sé e le accuse che rivolgono agli altri.

| Attore | Ragioni rivendicate | Accuse ricevute |

| Stati Uniti | Diritto alla sicurezza: impedire all’Iran di acquisire armi nucleari. Contrasto al terrorismo: neutralizzare il sostegno iraniano a Hezbollah, Hamas, Houthi. Rispetto sanzioni ONU (sebbene scadute nel 2023). Sostegno al popolo iraniano. | Aggressione militare illegale senza autorizzazione ONU. Uccisione di un leader religioso. Doppio standard (NPT applicato selettivamente). Ingerenza negli affari interni. Incostituzionalità (mancata autorizzazione del Congresso). |

| Israele | Diritto all’esistenza: impedire che l’Iran, che minaccia di distruggere Israele, acquisisca armi nucleari. Autodifesa: rispondere ad attacchi missilistici e attività ostili. | Crimini di guerra (bombardamenti su obiettivi civili). Unico possessore di armi nucleari non dichiarate nella regione. Escalation deliberata per ragioni di politica interna. |

| Iran | Diritto inalienabile all’energia nucleare pacifica (NPT). Rispetto impegni (fatwa del 2003). Sovranità tecnologica (programma missilistico e spaziale). Vittima di aggressione. Disponibilità al negoziato. Diritto alla rappresaglia. | Programma nucleare militare (arricchimento al 60%). Sostegno al terrorismo (Hezbollah, Hamas, Houthi). Minaccia alla stabilità regionale. Violazione diritti umani (repressione proteste). Rifiuto ispezioni (dopo giugno 2025). Minacce esistenziali a Israele. |

| Paesi del Golfo | Sovranità nazionale: diritto a decidere alleanze. Neutralità attiva: mediazione tra USA e Iran. Diritto all’autodifesa: condanna attacchi. Protezione cittadini. Ricerca equilibrio regionale. | Complicità con aggressione USA (per Iran). Incoerenza: ospitano basi USA pur chiedendo de-escalation. Frammentazione fronte arabo (normalizzazione con Israele). Capri espiatori in conflitto non loro. |

Tuttavia, non esiste una “verità oggettiva” che assegni torti e ragioni in modo univoco. Esistono diritti contrapposti che il conflitto armato non può risolvere, ma solo aggravare. Come nota infatti l’analista cinese Wang Jin, “l’escalation non è semplicemente uno scontro militare; può innescare impatti negativi a cascata nei domini politico, di sicurezza ed economico, con effetti di ricaduta che vanno ben oltre le parti immediatamente coinvolte“.

Ma c’è una domanda che non abbiamo posto esplicitamente ma che dovremmo farci: perché il popolo iraniano, che ha protestato in massa nel 2022, nel 2023, nel 2024 e nel gennaio 2026 contro il proprio governo, non è diventato un attore nella nostra analisi?

Storicamente, quando un Paese viene attaccato da potenze straniere (specialmente se con il supporto di Israele o USA), anche i dissidenti tendono a sospendere le proteste per senso di patriottismo o per timore che il collasso dello Stato porti al caos totale (es. Libia o Siria). Sotto i bombardamenti e con l’economia di guerra, la priorità della popolazione si sposta dalla “libertà politica” alla “sopravvivenza alimentare ed energetica”. Senza coordinamento digitale, la resistenza interna è paralizzata mentre i Pasdaran controllano le strade. Ma il punto più importante è questo: la rabbia popolare è il vero “fronte invisibile”. Investimenti in proxy (Hezbollah) espongono ora civili a rischi diretti, alimentando dinamiche interne complesse osservate in blackout info recenti. Dal punto di vista umano, un attacco aereo su suolo sovrano tocca l’orgoglio collettivo, indipendentemente dal regime: che vulnerabilità percepita, rabbia diffusa, anche tra oppositori interni.

Il popolo non è un attore nell’analisi perché non ha armi, non ha internet e non ha voce nelle sale operative. Ma è l’attore che deciderà il dopo-guerra.

Il conflitto multi-dominio resta fragile, con deterrenza asimmetrica da entrambe le parti.

Il finale? Conoscere il terreno e l’avversario per quello che sono, non per quello che vorremmo che fossero. La cyber security non è un esercizio di stile ma una lotta per la realtà. Guardare l’avversario per quello che è veramente — un attore guidato da interessi, profitto e potere — è l’unico modo per smettere di subire e iniziare a prevedere.