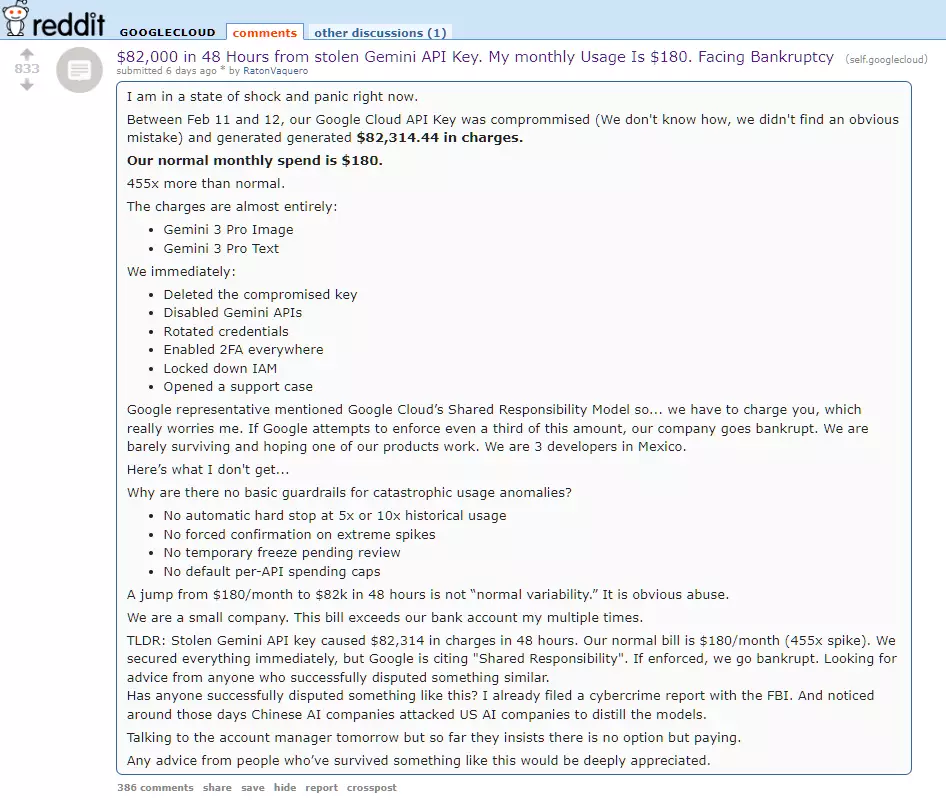

La storia arriva direttamente da Reddit, scritta da uno sviluppatore visibilmente scosso. Non un post tecnico freddo, ma quasi uno sfogo: panico, numeri assurdi e la sensazione di non avere molte vie d’uscita.

Tra l’11 e il 12 febbraio qualcosa è andato storto. La chiave API del progetto su Google Cloud, usata per lavorare con Gemini, viene compromessa. Il team non riesce nemmeno a capire bene come sia successo.

Nessun errore evidente trovato.

Il dato che fa sobbalzare tutti è semplice da leggere ma difficile da accettare. La spesa abituale del progetto era di circa 180 dollari al mese. Poi improvvisamente arriva un conto da 82.314,44 dollari generato in sole 48 ore.

Un salto enorme, circa 455 volte superiore al normale utilizzo. Le richieste incriminate riguardano quasi tutte due servizi specifici: Gemini 3 Pro Image e Gemini 3 Pro Text.

La reazione del team è immediata, quasi istintiva. Eliminano la chiave compromessa, disattivano le API Gemini, ruotano le credenziali, attivano il 2FA ovunque e stringono i controlli IAM. Nel frattempo aprono anche un caso con il supporto.

Qui la situazione si complica. Dal supporto viene citato il modello di responsabilità condivisa di Google Cloud. In pratica, la gestione della sicurezza delle chiavi ricade sul cliente.

E quindi sì… il rischio è che la fattura resti a loro carico.

Lo sviluppatore lo scrive chiaramente: anche pagare una parte dell’importo potrebbe mandare in bancarotta l’azienda. Sono tre sviluppatori in Messico che stanno cercando di far funzionare uno dei loro prodotti.

A quel punto emerge una domanda che nel thread viene ripetuta più volte.

Com’è possibile che non esistano barriere automatiche per un’anomalia così evidente?

Nel post originale lo sviluppatore elenca alcune cose che si sarebbe aspettato dal sistema. Un blocco automatico dopo un aumento estremo dei consumi. Una richiesta di conferma quando le richieste esplodono improvvisamente. O magari un congelamento temporaneo in attesa di verifica.

Oppure, ancora più semplice, limiti di spesa predefiniti per API. Perché passare da 180 dollari mensili a oltre 82mila in due giorni non sembra una variazione normale.

Nel thread diversi utenti suggeriscono di continuare a parlare con il supporto e insistere. Qualcuno racconta esperienze con altri provider cloud dove, almeno la prima volta, i costi sono stati rimborsati. Un altro commento segnala un’analisi pubblicata da Truffle Security (citata nel thread) che discute proprio il tema delle chiavi API e delle implicazioni legate a Gemini. Intanto lo sviluppatore sta tentando un’ultima strada: parlare con l’account manager e capire se esiste margine per una revisione del caso.

Per la community di Red Hot Cyber questo episodio suona come un promemoria abbastanza duro. Le chiavi API, quando esposte o abusate, possono trasformarsi in un rischio economico immediato. Pertanto se utilizzate chiavi API che richiamano servizi Cloud, impostate i limiti. Ad esempio Google dispone di limiti molto granulari per definire il consumo per giorno che devono essere usate e impostate su un consumo reale per evitare brutte sorprese.