Un presunto EDR Killer venduto in forum cybercriminali per oltre 3.000 dollari è finito al centro di accuse di truffa tra hacker. Il tool, presentato come capace di disattivare sistemi di sicurezza avanzati, sarebbe in realtà basato su tecniche BYOVD e codice pubblico già noto. Il caso evidenzia la crescente difficoltà nel bypassare gli EDR e il rischio di frodi interne nei mercati underground, dove la fiducia è minima e le verifiche avvengono tra criminali stessi.

Nel sottobosco della sicurezza informatica, dove i malware e gli exploit vengono venduti dai criminali come prodotti commerciali, non è raro imbattersi in scontri pubblici tra gli stessi attori della scena.

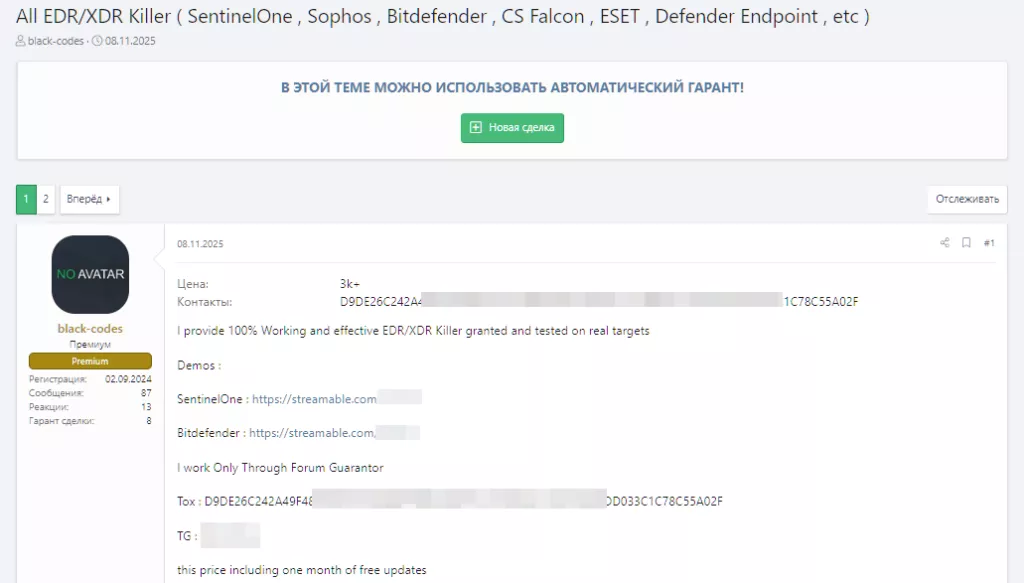

Un recente post in un forum sotto monitoraggio dal gruppo DarkLab, mostra una discussione su un MaaS. Si tratta di, un “EDR/XDR Killer”, che viene venduto con la promessa di disattivare soluzioni di sicurezza quali SentinelOne, Sophos EDR, Bitdefender e Microsoft Defender for Endpoint.

L’annuncio è stato pubblicato dall’account “black-codes”, il quale non è per nulla sconosciuto sul forum XSS. Questo threat actors propone questo tool a un prezzo di circa 3.000 dollari, corredato con diversi video dimostrativi.

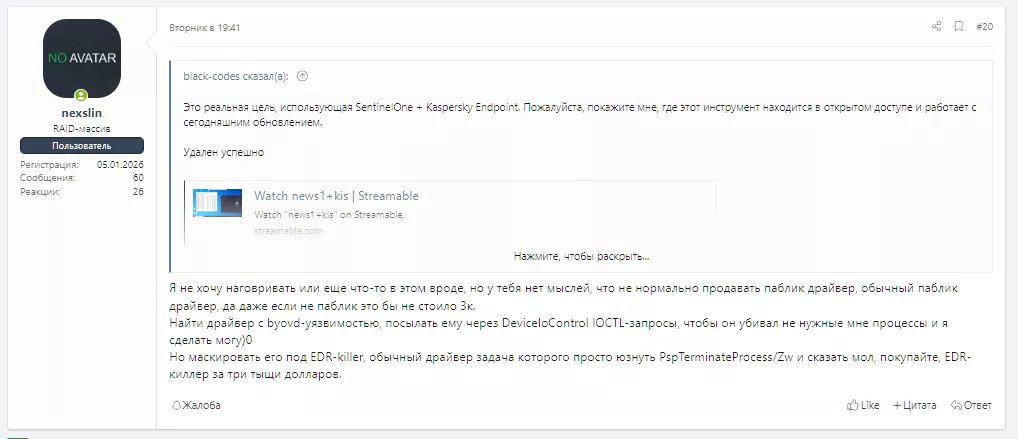

Ma qua arriva la parte interessante. Quello che inizialmente sembrava essere una normale trattativa si è trasformata in un’arena di disputa ed insulti. Gli utenti hanno messo in dubbio l’autenticità dello strumento, e hanno sostenuto che si tratta di un driver vulnerabile già noto, associato a tecniche BYOVD.

Un partecipante infatti, identifica il riferimento al file “wsftprm.sys”, un driver ben documentato in contesti di sicurezza informatica. Il presunto “killer” non è altro che un riutilizzo di codice esistente, sfruttato per elevare i privilegi e terminare i processi degli AV/EDR.

Il venditore respinge le accuse, e sostiene che i driver pubblici sono inefficaci perché inseriti nelle blacklist nelle soluzioni EDR e che il suo strumento utilizza tecniche più evolute. La discussione poi degenera quando altri membri della community si accodano e accusano i “codici neri” di vendere codice pubblico a prezzo gonfiato.

Un utente definisce la compravendita “una truffa da 3.000 dollari”, spiegando quanto sia semplice, per chi ha competenze, assemblare un codice di questo tipo che viene proposto come MaaS. Il venditore, rilancia affermando che il suo tool non si limita a chiudere i processi, ma “disattiva gli EDR” e include servizi e componenti molto più profondi nel sistema.

Ma questa non è altro che una delle dinamiche dei mercati underground. Anche i moderatori intervengono e ipotizzano delle sanzioni per la vendita di materiale non originale. Questo è il segno che persino nei contesti illegali esistono delle regole e reputazioni da difendere.

Al di là della disputa specifica, il caso ha un aspetto cruciale. Gli EDR si sono migliorati nel tempo assieme alle infrastrutture che li ospitano e i bypass sono sempre più difficili. Questo aumenta il valore di queste tecniche avanzate nel mercato nero. Ma allo stesso tempo amplifica anche le frodi, soprattutto per chi non è del mestiere, anche se i primi a smascherare un venditore sono gli stessi criminali informatici.