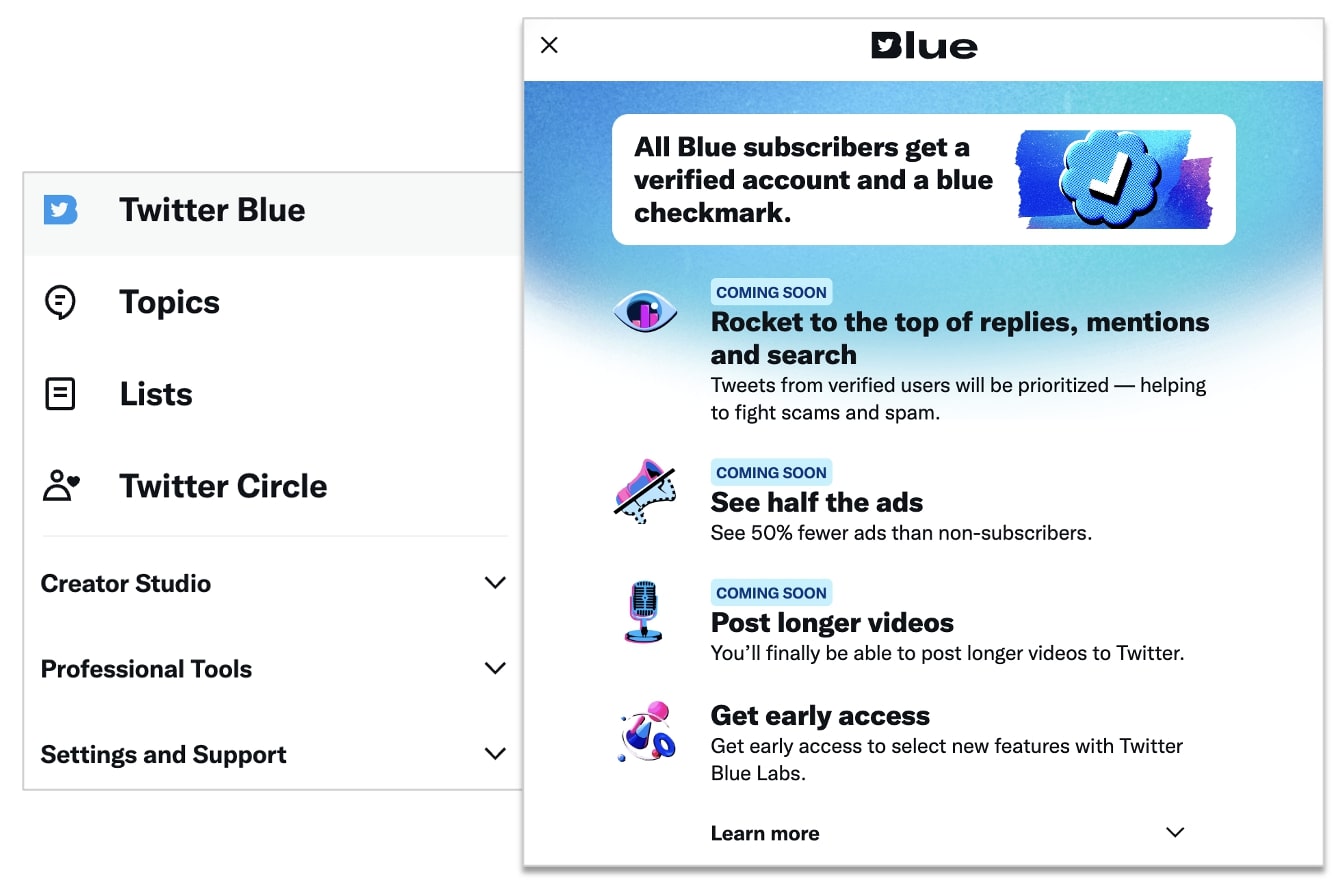

Twitter ha ufficialmente lanciato il suo programma Twitter Blue dove per un canone mensile di 8 dollari, conferisce agli utenti molteplici vantaggi, incluso il tanto agognato badge blu.

Mentre in precedenza, solo i profili di personalità e organizzazioni importanti guadagnavano il segno di spunta blu, ora è aperto a chiunque sia disposto a versare una quota mensile.

Ma tutto ciò ha portato a una serie di problemi. Infatti, diversi attori delle minacce ora stanno impersonando soggetti famosi con uno status “verificato”.

L’abbonamento offre una serie di vantaggi tra cui tweet con priorità, meno annunci, la possibilità di pubblicare contenuti multimediali più lunghi e, soprattutto, un badge blu “verificato” aggiunto al tuo profilo.

Ma sembra che il lancio non sia andato molto bene, con Twitter che deve ancora eliminare potenziali abusi della sua nuova politica di verifica.

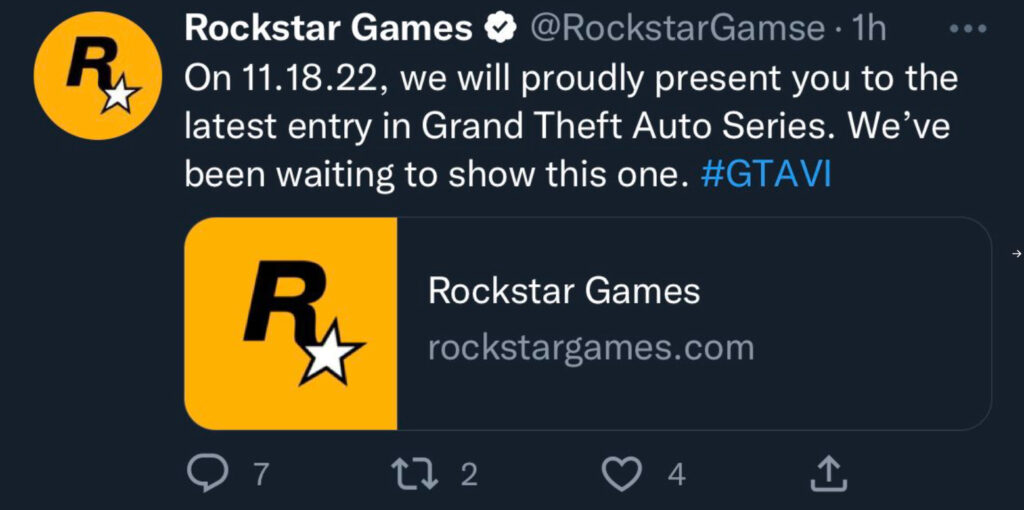

Accanto all’account Twitter ufficiale di Rockstar Games, ad esempio, è emerso un account @RockstarGamse con errori di ortografia, secondo l’ingegnere e influencer tecnologico di YouTube Barnacules Nerdgasm.

Considerando che, gli account che portano il badge blu legacy affermano che questi sono stati verificati per essere “profili del governo, delle notizie, dell’intrattenimento o in un’altra categoria designata”.

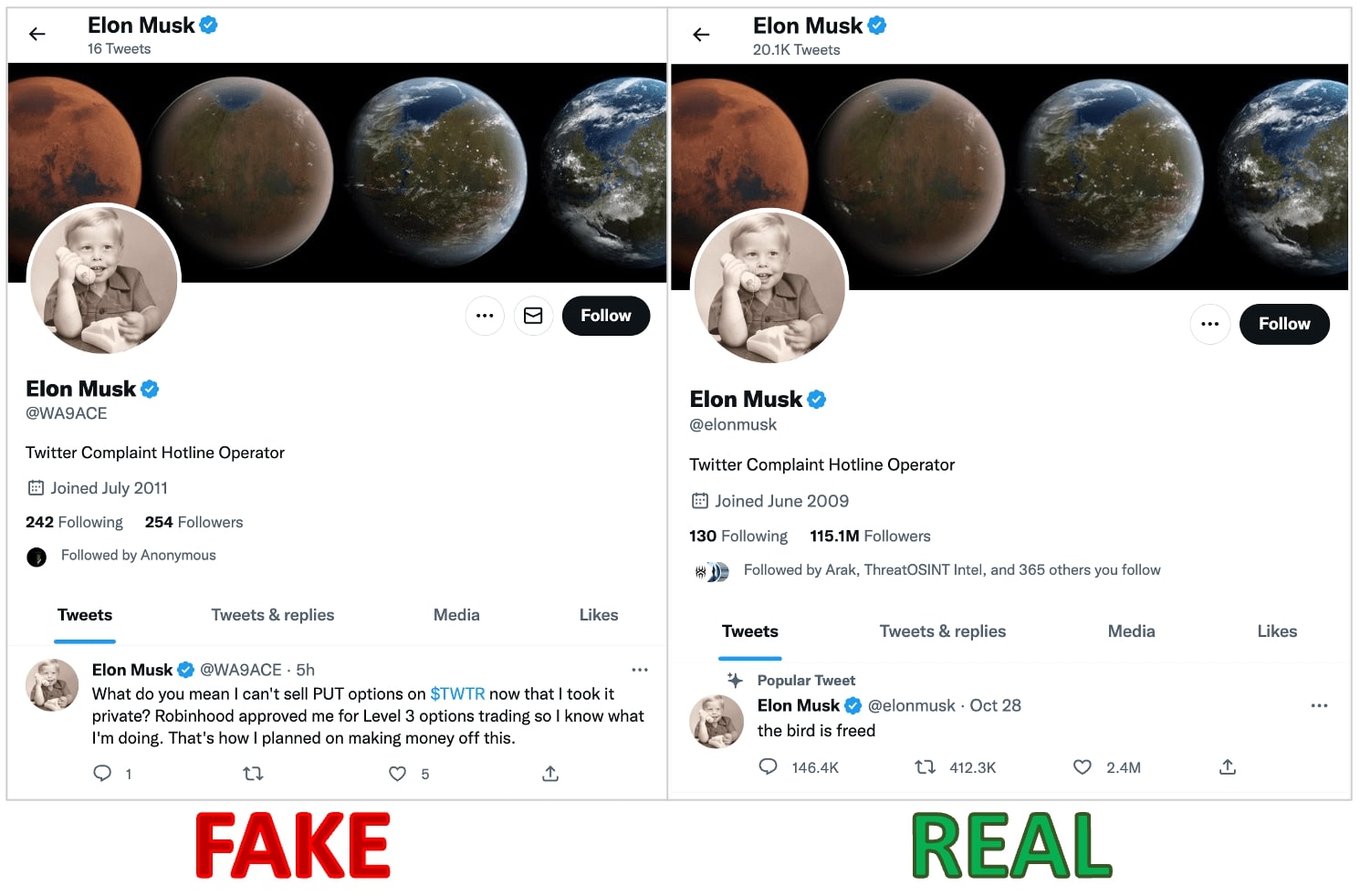

Un altro esempio simile rilevato da BleepingComputer è stato quello di un falso account Twitter “Elon Musk” (@WA9ACE).

L’account contiene l’immagine del profilo, la biografia e il banner copiati direttamente dall’account reale di Elon Musk e tuttavia riesce a ricevere un segno di spunta blu dopo la registrazione a Twitter Blue.

E sembra che il processo per impersonare figure di spicco su Twitter e procurarsi un segno di spunta blu richieda meno di 25 minuti.

Musk aveva precedentemente promesso di rinnovare il processo di verifica della piattaforma, dopo averlo definito un “sistema dei signori e dei contadini”.

Ma la nuova leadership di Twitter e le imminenti modifiche alle politiche non sono piaciute a tutti, con molti che si sono riversati su Mastodon, una piattaforma di microblogging decentralizzata.

A seguito di molte speculazioni e chiacchiere sui piani di Twitter di assegnare segni di spunta blu a pagamento, gli attori di phishing hanno iniziato a prendere di mira gli utenti verificati.

Vedremo cosa riserverà il futuro a Twitter, ma sicuramente questa nuova gestione inizia in salita.