Nella giornata di ieri, avevamo riportato che Enel stava inviando delle email agli interessati, relativamente ad un incidente informatico alla Network Contacts Spa, un suo fornitore di terze parti.

I dati trafugati da tale azienda, da quanto riporta il comunicato, erano relativi a Nome, Cognome, codice fiscale, partita IVA, indirizzo postale, numero di telefono e indirizzo di email.

Dopo che ENEL ha avvertito gli interessati, RHC ha iniziato ad effettuare delle correlazioni con i feed delle underground è ha scoprendo la cybergang che ha colpito la sua Supply Chain

Recentemente, abbiamo riportato che una nuova cybergang dal nome di Industrial Spy, stava iniziando a mietere vittime all’interno del circus del cybercrime, riportando che anche i dati di aziende italiane erano stati messi in vendita nel loro mercato criminale.

Ed in effetti (come vedremo di seguito), la Network Contacts Spa è stata una delle prime vittime della gang che ha iniziato ad operare nel mercato del cybercrime da Aprile del 2022.

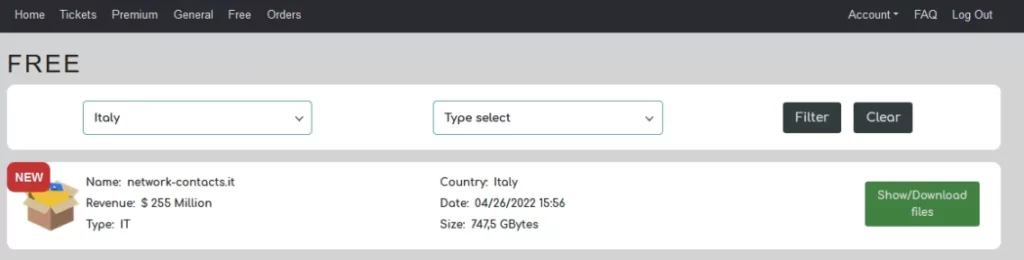

Senza volerlo, nell’articolo da noi pubblicato qualche giorno fa, avevamo riportato che nell’area “Free” del sito erano presenti 2 fughe di dati di aziende italiane, dove una tra queste era appunto la Network Contacts Spa.

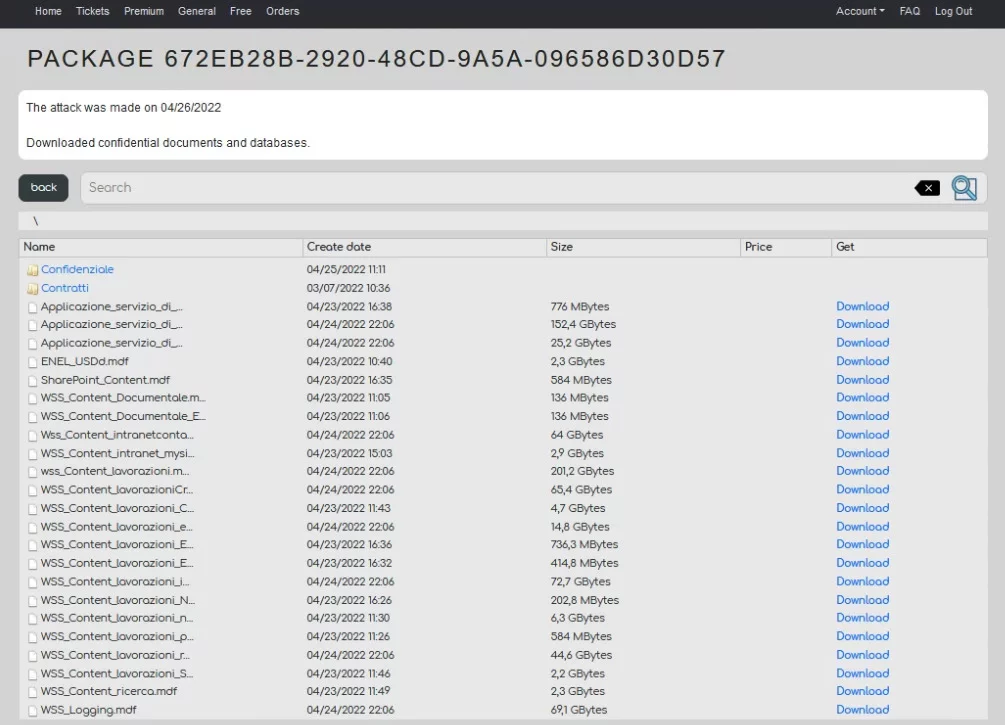

Si parla infatti di 745 GB di dati di informazioni dell’azienda presenti del sito di Industrial Spy, liberamente scaricabili da chi effettua una registrazione gratuita sul loro market underground.

L’attacco informatico, da come riporta la cybergang Industrial Spy, è avvenuto in data 26/04/2022, che più o meno coincide con quanto riportato da ENEL nel comunicato, ovvero il 27/04/2022.

Industrial Spy mette anche a disposizione un motore di ricerca dove è possibile ricercare i file esfiltrati dalla rete della vittima e quindi eseguire un download mirato.

Industrial Spy, come abbiamo riportato precedentemente, è un nuovo gruppo che ha avviato le sue attività a patire da Aprile del 2022.

In diversi casi, il gruppo è stato visto esfiltrare i dati e procedere con un riscatto, mentre successivamente è stato visto utilizzare la crittografia per bloccare le infrastrutture delle vittime.

Industrial Spy è nato come un mercato per gli estorsioni di dati, dove al suo interno, i criminali informatici possono mettere in vendita differenti informazioni, anche acquisite tramite impiegati infedeli (insider) presenti all’interno di grandi aziende.

Pertanto al momento non sappiamo tali dati come siano finiti nel mercato underground.

Ricordiamo che la gang ha pubblicizzato il suo mercato tentando di incentivare altri criminali informatici con metodi non convenzionali, come ad esempio l’utilizzo di specifici adware.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.