Sono passati quasi quattro decenni da quando l’iconico computer Commodore 64 a 8 bit ha visto la luce e da quel giorno, il formato vintage di questo fantastico computer, non ha mai mostrato segni nel tramontare.

Gli appassionati hanno prodotto tutti i tipi di nuove versioni della piattaforma, ma la maggior parte di loro si è concentrata sui fattori di forma della tastiera in uno stile originale della console ma non nel renderlo un formato tascabile.

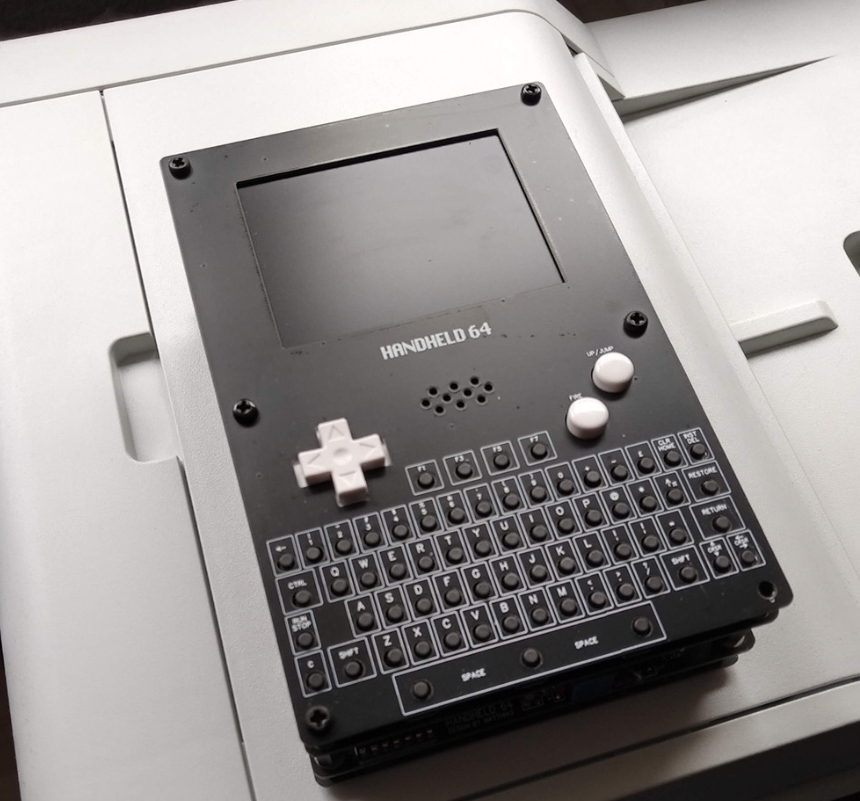

Una versione completamente diversa di un Commodore 64, è quella a forma di “palmare”, un Handheld 64, ovvero un Commodore 64 completo in stile Game Boy che utilizza il chipset 64 originale ha preso forma dalla fantasia di un hacker.

Ha raggiunto questa improbabile impresa unendo insieme diversi PCB, con una tastiera con interruttori tattili e un display LCD nella parte superiore, che non è cosa da poco.

Purtroppo, a differenza di un Game Boy, non c’è la batteria integrata, ma non lasciare che questa “funzionalità” tolga la qualità di questa impresa unica.

Un post sul forum di 3D-vice descrive come è stato possibile realizzare questa impresa oltre ad una serie di immagini di qualità di questo nuovo hack e, che consente di avere un comodo C64 in una mano.

Se i Commodore 64 fatti in casa sono la tua passione, dai un’occhiata a questa nuova puntata dell’hacking del C64, sicuramente ne sarai entusiasta.

Fonte

https://www.amigalove.com/viewtopic.php?f=13&t=1872

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…