Il 6 maggio del 1998, Steve Jobs presentò un nuovo e ambizioso Mac mirato specificamente ad un facile accesso a Internet. Non solo ha ridefinito il design e lo stile dei prodotti tecnologici, ma ha tracciato un percorso strategico che avrebbe portato Apple dall’essere un produttore di PC di minoranza all’azienda tecnologica più preziosa del mondo.

Nello specifico, l’iMac ha avuto una sua logica dirompente, in quanto per la sua progettazione vennero prese decisioni coraggiose che il pensiero convenzionale riteneva sbagliate.

Appena dieci mesi prima dell’introduzione dell’iMac (all’evento del maggio 1998 la società ha chiamato “Back on Track”), Jobs e il suo team di gestione avevano preso il controllo di Apple e ucciso una serie di progetti e prodotti per concentrare l’azienda su due semplici idee: il Power Mac desktop del 1997 e un PowerBook nero, entrambi alimentati da un processore G3.

L’iMac è stata un’opportunità unica per Apple che è riuscita a mostrare la sua competenza nel rendere la tecnologia avanzata ampiamente accessibile

a tutti. Questi due prodotti erano stati ottimizzati per i clienti Apple già esistenti: per lo più professionisti creativi attratti dal software Mac intuitivo ed estetico di Apple.

Con iMac, Apple mirava a un mercato più ampio di persone che desideravano un modo pratico e semplice per accedere a Internet. Anche se oggi sembra qualcosa di innato all’interno di ogni singolo device, l’iMac di fatto è stata quell’opportunità unica per la Apple di mostrare la sua competenza nel rendere la tecnologia avanzata ampiamente accessibile a tutti e allo stesso tempo attraente. Questa strategia si sarebbe ripetuta con il notebook iBook di Apple nel 1999, il lettore musicale iPod nel 2001, l’iPhone nel 2007, l’iPad nel 2010 e l’Apple Watch nel 2015 e così via.

Per spiegare perché il mondo aveva bisogno del nuovo iMac di Apple, Jobs ha prima spiegato cosa c’era di sbagliato nei PC consumer entry-level. Erano lenti, utilizzavano processori obsoleti, generalmente non erano pronti per connettersi alle reti e utilizzavano “I/O di vecchia generazione”, inclusi connettori PS/2 per tastiere e porte seriali e parallele legacy, oltre a richiedere agli utenti di caricare i driver software per ogni dispositivo: Inoltre, aggiunse Jobs, erano brutti.

Prima di svelare il nuovo iMac, Jobs ha delineato perché questo computer sarebbe stato diverso.

Per cominciare, Apple utilizzava un moderno processore G3 a 233 MHz, lo stesso chip che aveva utilizzato nel suo Pro Power Mac G3 entry-level solo sei mesi prima ad un prezzo di 300 dollari in più.

Quel chip Power PC di nuova generazione vantava un vantaggio in termini di prestazioni “fino a due volte più veloce” dei processori Intel Pentium II a velocità di clock simili, una linea promossa da Apple negli spot pubblicitari che ritraevano il chip Intel come una lumaca.

Il nuovo G3 dell’iMac ha anche superato il Power Macintosh 9600 di fascia alta, che l’azienda aveva appena introdotto un anno prima a partire da 3.700 dollari (circa 6.000 dollari di oggi, al netto dell’inflazione). Il nuovo iMac è arrivato proprio mentre l’architettura PowerPC stava facendo il suo passo e ha reso la macchina economica veloce rispetto ad altri PC.

Concentrarsi sul suo vantaggio unico in termini di prestazioni è stato qualcosa che Apple ha ripetuto ancora una volta con l’iPod basato su Firewire nel 2001, i processori G4 e G5 nei successivi modelli di Mac, e si è trasformato in una strategia fondamentale per Apple nei dispositivi mobili con il suo chip A4 personalizzato nell’iPad originale e iPhone 4. Da allora, l’aggressivo miglioramento dei processori da parte di Apple lo ha mantenuto in testa al settore mobile.

Più di recente, Apple è passata ai controller di memoria personalizzati e al proprio sviluppo di GPU mobili per iPhone 8 e X e ha introdotto i chip della serie W che offrono un vantaggio del silicio ai suoi prodotti wireless AirPods e Beats.

In un momento in cui i PC avevano generalmente bisogno di un modem esterno per connettersi a Internet tramite le linee telefoniche, il nuovo iMac integrava sia il suo modem relativamente veloce (rendendo facile la connessione collegando solo un cavo telefonico) che Ethernet a 100 Mb.

Ciò lo ha reso pronto all’uso per il mondo emergente delle reti domestiche e del servizio Internet DSL. Inoltre, il nuovo iMac aveva adottato “coraggiosamente” un tipo di porta completamente nuova sviluppato dalla Intel: Universal Serial Bus o USB.

Con l’USB, i consumatori potevano semplicemente collegare un dispositivo e il sistema si sarebbe configurato da solo. E invece di avere cavi e connettori completamente diversi per la tastiera, una stampante, un disco esterno e uno scanner piano, USB poteva servire una vasta gamma di dispositivi con una semplice porta, anche concatenando più dispositivi in un hub.

Le porte USB erano già apparse sui PC, ma generalmente non venivano utilizzate perché i produttori di dispositivi continuavano a costruire prodotti leggermente più economici utilizzando porte seriali RS-232, cavi PS/2 per tastiere, mouse, stampanti e dischi. Il problema delle porte legacy e degli utenti che preferivano “prodotti tecnologici ma economici” rispetto a “tecnologie avanzate e facilità d’uso” era più facile da affrontare dalla Apple perché poteva differenziarsi con un’esperienza premium piuttosto che competere solo sul prezzo come lo erano la maggior parte dei produttori di PC.

Il nuovo iMac includeva anche la IrDA, un modo per trasmettere i dati (come un telecomando TV) utilizzando la luce. Non era veloce come la tecnologia wireless che Apple avrebbe implementato in futuro, inclusi Bluetooth e WiFi, ma offriva un modo precoce per trasmettere foto e altri dati di base senza bisogno di cavi.

Apple ha portato il Wi-Fi nel mainstream con iBook l’anno successivo e ha fatto avanzare regolarmente sia il Wi-Fi che il Bluetooth. Ha rapidamente implementato BLE a partire dal 2011, prima che altre piattaforme ne intravedessero il valore. Apple ha anche aperto la strada allo sviluppo di modi estremamente semplici per sfruttare la connettività wireless, inclusa la distribuzione wireless AirPlay e una suite di tecnologie Continuity tra cui Handoff e AirDrop.

L’aggressiva spinta dell’azienda alla connettività wireless le ha consentito di fornire dispositivi mobili ultrasottili con un solo connettore, da iPod a iPhone e iPad, e più recentemente anche intere piattaforme informatiche prive di porte, inclusi Apple Watch e il nuovo HomePod .

Altre aziende hanno deciso di continuare ad utilizzare i cavi legacy, inclusi i più recenti rispolveri che hanno coinvolto i jack audio analogici sugli iPhone più recenti, il dongle-armageddon relativo ai moderni MacBook ecc…

Dopo aver mostrato tutti i suoi risultati tecnici, Jobs ha quindi presentato la nuova macchina come un involucro all-in-one costruito utilizzando plastica traslucida ispirata alle onde cristalline della spiaggia.

Jobs ha mostrato il volto dell’iMac con altoparlanti stereo e un vassoio CD-ROM sotto il suo display da 15 pollici 1024×768 (Jobs ha notato che la maggior parte dei PC utilizzava schermi da 13 pollici di bassa qualità).

Venne presentato con un “hello” scritto a mano (un omaggio all’introduzione del Macintosh originale del 1984). Ha quindi chiesto a un operatore di telecamere wireless di eseguire due passaggi completi attorno ai lati e sul retro, mostrando le porte nascoste, il pannello posteriore trasparente e una maniglia per il trasporto.

“A proposito, il posteriore di questo computer sembra migliore rispetto alla parte anteriore”

ha detto Jobs mentre descriveva a filosofia che ha portato al suo design.

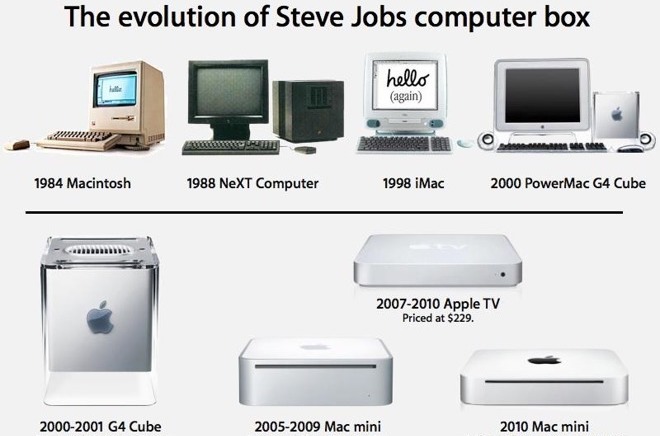

I computer erano stati scatole beige da quando Jobs aveva portato l’Apple II nel mainstream alla fine degli anni ’70 con una custodia di plastica modellata con schiuma che evocava l’aspetto futuristico di una macchina da scrivere.

Questo design si è distinto in un ambiente di PC dall’aspetto industriale in case di lamiera con viti e cuciture a vista.

I cambiamenti più audaci nell’industria dei PC nei successivi due decenni di personal computer hanno avuto anche le impronte digitali di Jobs: il Macintosh integrato del 1984 con il suo display piccolo ma accurato e il cubo nero rigido che Jobs aveva introdotto per NeXT alla fine degli anni ’80.

Tuttavia, entrambi i prodotti avevano dimostrato che essere all’avanguardia e distintivi non era sufficiente per avere un enorme successo fin dall’inizio. E questo fatto probabilmente ha contribuito a mantenere l’industria dei PC timidamente noiosa.

La nuova Apple, con Jobs al timone, stava delineando una nuova strategia che cercava di attirare audacemente l’attenzione pur essendo tecnicamente competente e allo stesso tempo anche pragmatica, economica e accessibile alle persone normali.

Non sorprende che i critici allineati con i PC Windows pensassero che il prezzo dell’iMac non lo avrebbe portato al successo, dato che potevano acquistare una scatola di metallo e vari componenti e passare la giornata ad assemblare una macchina con specifiche migliori e avere abbastanza soldi rimanenti per acquistare la licenza per Windows.

Ma anche gli esperti del Mac erano dispiaciuti in quanto riportavano che la Apple avrebbe dovuto incorporare porte legacy in modo che le persone con una montagna di tastiere ADB e GeoPort e cavi di rete AAUI e dispositivi seriali MiniDIN RS-422 avrebbero potute adoperarle.

Tuttavia, 20 anni dopo l’iMac è stato il Mac desktop di maggior successo di Apple, mentre il Mac inclusi Xserve, G4 Cube e Mac mini, hanno venduto così poco che sono stati tutti effettivamente sospesi.

Ci sono state anche legittime critiche all’iMac.

Mentre Jobs ha detto durante la presentazione che aveva “una tastiera e un mouse fantastici”, in realtà il mouse rotondo etichettato come “il mouse più bello del pianeta” e persino “il mouse più meraviglioso che tu abbia mai usato”, aveva un design frustrante perché non permetteva un orientamento chiaro e questo lo rendeva poco usabile.

Queste problematiche di fatto hanno indotto ad una nuova fornitura di dispositivi USB specifici per iMac, riducendo il prezzo delle periferiche USB e infine hanno aiutato il mondo dei PC a salire sul treno dell’USB. Ciò ha anche aiutato Apple a implementare più rapidamente l’USB sulle altre linee di prodotti e a eliminare le porte legacy.

Nei due decenni trascorsi da quando Jobs ha presentato per la prima volta iMac come un nuovo computer veloce ed elegante per consentire a persone normali di accedere a Internet, i progressi tecnici hanno continuamente aggiornato il suo design.

Quattro anni dopo, Apple ha introdotto il suo primo iMacG4 basato su LCD utilizzando un caratteristico design “igloo”. Questo ha messo Apple sulla strada per sbarazzarsi del tutto degli schermi CRT problematici per l’ambiente.

Gli iMac hanno anche adottato WiFi, Bluetooth e Gigabit Ethernet e nel 2002 Apple ha spostato i suoi Mac sulla nuova piattaforma macOS X, il suo sistema operativo avanzato basato su Unix che utilizza l’avanzata tecnologia di sviluppo delle applicazioni NeXT.

Nel 2006, i processori Intel avevano superato il potenziale di PowerPC, quindi Apple ha adottato i suoi nuovi chip Intel Core, a partire da iMac. Allo stesso tempo, Apple aveva investito in un futuro mobile per la piattaforma Mac, sviluppando anche i suoi dispositivi ultramobili iPod. L’anno successivo, Apple ha distribuito il suo iPhone: una versione ottimizzata per dispositivi mobili di ciò che l’iMac era stato un decennio prima: un modo semplice e conveniente per le persone normali di accedere a Internet.

Man mano che i consumatori tradizionali si sono spostati verso dispositivi iOS mobili per accedere al Web e alle app ottimizzate per dispositivi mobili, iMac si è evoluto in un’esperienza desktop di fascia alta con connettività Thunderbolt veloce (2011), una custodia ultrasottile che utilizza la saldatura ad attrito , archiviazione SDD veloce e display più grandi, fino all’incredibile schermo da 27 pollici di iMac 5K e del suo potente partner, l’iMac Pro basato su Intel Xeon da 8 a 18 core.

La strategia alla base della macchina che ha definito la nuova Apple – e ha sfidato lo status quo – continua a manifestarsi in tutta la linea di prodotti Apple: la sua attenzione al buon design, le sue prestazioni veloci guidate da componenti premium piuttosto che dal prezzo delle materie prime, il suo intento di ridurre la complessità delle porte e l’ingombro dei cavi, la sua semplicissima facilità d’uso e il design pronto all’uso sono ora marchi di fabbrica di tutto quello che circonda Apple.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…